Введение в цифровую конфиденциальность и безопасность данных.

Цифровая конфиденциальность и безопасность данных стали все более важными в нашей современной цифровой эпохе. С постоянным развитием технологий и увеличением объема данных, необходимость защиты конфиденциальности становится предупреждением для многих организаций и частных лиц.

В данной статье мы рассмотрим основные принципы и концепции цифровой конфиденциальности и безопасности данных, а также рассмотрим основные методы и инструменты для их обеспечения.

Основные принципы цифровой конфиденциальности и безопасности данных

1. Конфиденциальность данных: это основной принцип, заключающийся в том, что данные должны быть защищены от несанкционированного доступа и использования.

2. Целостность данных: этот принцип гарантирует, что данные остаются неизменными и не подвержены внешним изменениям во время хранения и передачи.

3. Доступность данных: данные должны быть доступными для авторизованных пользователей в нужном времени и месте.

Методы обеспечения цифровой конфиденциальности и безопасности данных

1. Шифрование данных: данный метод использует алгоритмы для преобразования данных в непонятную форму, которую можно восстановить только с помощью специального ключа.

2. Аутентификация и авторизация: это методы, используемые для проверки личности и прав доступа к данным.

3. Физическая безопасность: включает в себя защиту физического доступа к серверам и другим устройствам для предотвращения несанкционированного доступа.

4. Бэкап данных: регулярное создание резервных копий данных является важным методом обеспечения их безопасности и восстановления в случае потери.

5. Обучение и осведомленность: обучение сотрудников и пользователей о правилах безопасности данных и их осведомленность о возможных угрозах являются важными методами предотвращения несанкционированного доступа и утечки данных.

6. Мониторинг и аудит: это методы, которые помогают обнаруживать и реагировать на потенциальные угрозы безопасности данных.

7. Использование защищенных сетей и систем: использование защищенных сетей и систем, таких как виртуальные частные сети (VPN) и брандмауэры, помогает предотвратить несанкционированный доступ к данным.

В итоге, обеспечение цифровой конфиденциальности и безопасности данных является неотъемлемой частью нашей современной цифровой жизни. Использование принципов и методов обеспечения безопасности данных помогает предотвратить утечку и использование конфиденциальной информации, а также защитить данные от несанкционированного доступа и изменений.

ИНФОРМАЦИОННЫЕ РЕСУРСЫ

Ресурс – запасы, источники чего-нибудь. Такая трактовка приведена

в Словаре русского языка С.И. Ожегова.

В индустриальном обществе, где большая часть усилий направлена на

материальное производство, известно несколько основных видов

ресурсов, ставших уже классическими экономическими категориями:

материальные ресурсы – совокупность предметов труда,

предназначенных для использования в процессе производства

общественного продукта, например сырье, материалы, топливо, энергия,

полуфабрикаты, детали и т.д.;

природные ресурсы – объекты, процессы, условия природы,

используемые обществом для удовлетворения материальных и духовных

потребностей людей;

трудовые ресурсы – люди, обладающие общеобразовательными и

профессиональными знаниями для работы в обществе;

финансовые ресурсы – денежные средства, находящиеся в

распоряжении государственной или коммерческой структуры;

энергетические ресурсы – носители энергии, например уголь, нефть,

нефтепродукты, газ, гидроэнергия, электроэнергия и т.д.

В информационном обществе акцент внимания и значимости смещается

с традиционных видов ресурсов на информационный ресурс, который,

хотя всегда существовал, не рассматривался ни как экономическая, ни

как иная категория; никто специально о нем не говорил и тем более не

вводил никаких определений.

Одним из ключевых понятий при информатизации общества стало

понятие «информационные ресурсы», толкование и обсуждение которого

велось с того момента, когда начали говорить о переходе к

информационному обществу. Этому вопросу посвящено довольно много

публикаций, в которых отразились и разные мнения и определения, и

разные научные школы, рассматривающие эти понятия.

С принятием Федерального закона «Об информации, информатизации и

защите информации» большая часть неопределенности была снята.

Руководствуясь не научной стороной этого вопроса, а скорее

прагматической позицией потребителя информации, целесообразно

воспользоваться тем определением, которое приведено в этом законе.

Тем более нельзя не учитывать тот факт, что юридическое толкование

во всех случаях является для пользователя информации опорой при

защите его прав.

Информационные ресурсы – отдельные документы и отдельные массивы

документов, документы и массивы документов в информационных системах

(библиотеках, архивах, фондах, банках данных, других информационных

системах). Надо понимать, что документы и массивы информации, о

которых говорится в этом законе, не существуют сами по себе. В них в

разных формах представлены знания, которыми обладали люди,

создававшие их. Таким образом, информационные ресурсы – это знания,

подготовленные людьми для социального использования в обществе и

зафиксированные на материальном носителе.

Информационные ресурсы общества, если их понимать как знания,

отчуждены от тех людей, которые их накапливали, обобщали,

анализировали, создавали и т.п. Эти знания материализовались в виде

документов, баз данных, баз знаний, алгоритмов, компьютерных

программ, а также произведений искусства, литературы, науки.

Информационные ресурсы страны, региона, организации должны

рассматриваться как стратегические ресурсы, аналогичные по

значимости запасам сырья, энергии, ископаемых и прочим ресурсам.

Развитие мировых информационных ресурсов позволило:

· превратить деятельность по оказанию информационных услуг в

глобальную человеческую деятельность;

· сформировать мировой и внутригосударственный рынок

информационных услуг;

· образовать всевозможные базы данных ресурсов регионов и

государств, к которым возможен сравнительно недорогой

доступ;

· повысить обоснованность и оперативность принимаемых решений в

фирмах, банках, биржах, промышленности, торговле

и др. за счет своевременного использования необходимой

информации.

Советы по созданию пароля

Несколько советов по созданию пароля. Они простые, но придерживаться их стоит, чтобы никто не смог узнать ваши данные.

Длина пароля не должна составлять менее 8 символов, а лучше — не менее 12 символов.

Пароль должен содержать цифры.

Пароль должен содержать как строчные, так и прописные буквы.

Используйте различные символы вроде #$%^ и т.д.

Старайтесь использовать разные буквы и цифры, а не одинаковые.

Не используйте в пароле даты, которые имеют к вам отношение. Например, не стоит использовать год своего рождения.

Никому ни при каких обстоятельствах не говорите свой пароль.

Периодически меняйте пароль — хотя бы раз в несколько месяцев.

Валидация с помощью JavaScript¶

Для дальнейшего улучшения проверки форм можно использовать JavaScript Constraint Validation API.

Предоставление содержательных сообщений об ошибках

Вы уже узнали, что сообщения об ошибках не одинаковы в каждом браузере. Как же показать всем одно и то же сообщение?

Для этого можно воспользоваться методом Constraint Validation API. Давайте посмотрим, как это работает.

1 2 3 4 5 |

Запросите элемент, для которого необходимо задать пользовательское сообщение об ошибке. Прослушайте событие определенного вами элемента. В нем вы устанавливаете сообщение с помощью . В данном примере при недействительном вводе отображается сообщение .

Откройте демо-версию в разных браузерах, везде должно появиться одно и то же сообщение. Теперь попробуйте удалить JavaScript и повторить попытку. Вы снова увидите стандартные сообщения об ошибках.

С помощью API Constraint Validation можно сделать гораздо больше. Подробное рассмотрение использования вы найдете в одном из следующих модулей.

Как выполнять проверку в реальном времени Вы можете добавить проверку в реальном времени в JavaScript, прослушивая событие элемента управления формой, и проверять вводимые данные сразу же, когда пользователь покидает поле формы.

Щелкните по полю формы в demo, введите «web» и щелкните в другом месте страницы. Под полем формы появится сообщение об ошибке .

Подробнее о реализации читайте в одном из следующих модулей.

Социальные изменения под воздействием информационного общества

Развитие информационного общества сопровождается значительными социальными изменениями. В основе этих изменений лежит доступность и обмен информацией в самых разных сферах жизни. Появление новых коммуникационных технологий и глобальная связанность людей открывает новые возможности для изменения общественного порядка, взаимодействия и управления.

Одним из важных аспектов социальных изменений является переход от локализованных сообществ к мировой сети связей. Информационное общество приводит к усилению глобальной связанности, при этом границы между странами и культурами становятся менее преградой для общения. Люди могут обмениваться идеями, знаниями и опытом без ограничений пространства и времени.

Другим важным аспектом социальных изменений является усиление роли индивидуальной свободы и автономии. Информационное общество ставит под угрозу традиционные иерархии и источники власти, позволяя людям самостоятельно выбирать информацию, образование и развлечения. Люди имеют возможность самостоятельно создавать контент, выражать свои идеи и мнения, участвовать в общественной жизни на новом уровне.

Еще одним важным аспектом социальных изменений является расширение доступности информации и образования. Информационное общество открывает доступ к образованию и знаниям виртуально для всех. Каждый человек может получить нужную информацию и обучение через онлайн-ресурсы, образовательные платформы и социальные сети. Это способствует демократизации образования и развитию общественного потенциала.

Также информационное общество приводит к изменениям в структуре экономики и трудовых отношений. Через возможности удаленной работы и создания новых видов деятельности, люди приобретают большую гибкость и независимость в выборе работы и образа жизни. Это открывает новые возможности для предпринимательства и инноваций, содействует росту экономики и качеству жизни в целом.

Примеры социальных изменений под воздействием информационного общества:

Аспект

Примеры изменений

Связанность

Общение через социальные сети, глобальные сетевые проекты и инициативы.

Свобода и автономия

Доступ к информации, свобода самовыражения и выбора в разных сферах жизни.

Доступность образования и информации

Онлайн-образование, интернет-библиотеки, открытый доступ к научным материалам.

Изменения в экономике и трудовых отношениях

Удаленная работа, развитие новых видов бизнеса, гибкость в выборе работы.

Однако социальные изменения под воздействием информационного общества несут и риски. Неравенство доступа к информации и технологиям может углубить разрывы в обществе и создать новые формы зависимости. Неправильное использование информации и коммуникационных технологий может привести к ухудшению качества образования и усилению контроля со стороны властей.

Таким образом, информационное общество вносит значительные социальные изменения, которые формируют новые возможности и вызывают новые вызовы для общества. Однако, при правильном использовании информационных ресурсов и технологий, такое общество может принести много пользы и способствовать развитию и совершенствованию общества в целом.

Определение и особенности информационного общества

Информационное общество – это современная социально-экономическая формация, в которой информация играет центральную роль. Основным ресурсом информационного общества является знание, а информационные технологии существенно меняют способы производства, обмена и использования информации.

Одной из основных характеристик информационного общества является информационная насыщенность. В данной формации информация является жизненно важным ресурсом и в то же время источником экономического, социального и культурного развития. Информация становится коммерческим товаром и средством воздействия на общественное сознание.

Одной из особенностей информационного общества является доступность информации. С появлением интернета и других информационных технологий, получение и передача информации стали возможными в любой точке мира. Люди могут быстро и легко получить доступ к разнообразной информации, обмениваться ею и использовать в своих целях.

Информационное общество также характеризуется информационными неравенствами. Несмотря на все преимущества доступности информации, существует разброс в возможностях ее получения и использования. Некоторые группы населения имеют ограниченный доступ к информационным технологиям, что может создавать цифровой разрыв и усиливать неравенство.

В информационном обществе важную роль играют информационные технологии. Они позволяют обрабатывать, хранить и передавать информацию с высокой скоростью и эффективностью. Технологический прогресс в области информационных технологий способствует развитию информационного общества и предоставляет новые возможности для экономического, социального и культурного развития.

Информационное общество также сталкивается с вызовами в области безопасности информации. За счет роста информационной насыщенности и развития технологий появляются новые угрозы для конфиденциальности, целостности и доступности информации. Защита персональных данных, борьба с киберпреступностью и обеспечение информационной безопасности становятся важными задачами в информационном обществе.

Таким образом, информационное общество представляет собой новую формацию, в которой информация и технологии играют решающую роль. Оно характеризуется информационной насыщенностью, доступностью информации, неравенствами в доступе к информационным технологиям, ролью информационных технологий и вызовами в области безопасности информации.

Мониторинг и реагирование на нарушения безопасности данных.

Мониторинг и реагирование на нарушения безопасности данных — важный аспект в области информационной безопасности. В данной статье мы рассмотрим эту тему подробно.

Что такое мониторинг безопасности данных?

Мониторинг безопасности данных — это процесс отслеживания и анализа информации о нарушениях безопасности данных в компьютерной системе. Он включает в себя наблюдение за доступом к данным, обнаружение аномальной активности и реагирование на угрозы.

Зачем нужен мониторинг безопасности данных?

Мониторинг безопасности данных играет важную роль в предотвращении и обнаружении нарушений безопасности. Он позволяет выявить несанкционированный доступ к данным, обнаружить внутренние и внешние угрозы, и принимать меры для их предотвращения. Благодаря мониторингу безопасности данных, компании могут быстро реагировать на инциденты и минимизировать потенциальные убытки.

Как работает мониторинг безопасности данных?

Мониторинг безопасности данных включает в себя следующие этапы:

- Сбор информации: В этом этапе собираются данные о доступе к системе, активности пользователей, сетевом трафике и других параметрах, которые влияют на безопасность данных.

- Анализ данных: После сбора данных происходит их анализ и обработка для выявления потенциальных угроз безопасности данных. В этом процессе используются алгоритмы машинного обучения и статистические методы.

- Обнаружение угроз: На основе анализа данных определяются аномальные паттерны и поведение, которые могут свидетельствовать о нарушении безопасности данных. Это может быть несанкционированный доступ, подозрительная активность или другие угрозы.

- Реагирование на угрозы: После обнаружения угрозы, необходимо принять меры для ее нейтрализации. Это может быть блокировка доступа, изменение прав доступа или другие действия, направленные на защиту данных.

Какие инструменты используются для мониторинга безопасности данных?

Для мониторинга безопасности данных используются различные инструменты и технологии, такие как:

Системы управления журналами безопасности (SIEM): Эти системы позволяют собирать и анализировать информацию из различных источников для обнаружения угроз и инцидентов безопасности

Внедрение и обновление систем безопасности: Важно иметь актуальные системы безопасности, которые могут обнаруживать и предотвращать угрозы. Мониторинг сетевого трафика: Это позволяет выявлять аномальную активность и внешние атаки на систему

Анализ поведения пользователей: Использование алгоритмов машинного обучения для выявления необычного поведения пользователей, что может указывать на нарушение безопасности данных.

В итоге, мониторинг и реагирование на нарушения безопасности данных являются важной составляющей обеспечения информационной безопасности. Благодаря систематическому мониторингу, компании могут быть уверены в защите своих данных и своей инфраструктуры от внешних и внутренних угроз

Безопасность аккаунта

Безопасность аккаунта является одним из важных аспектов в сфере информационной безопасности. Надежность пароля и учетной записи играют ключевую роль в защите персональных данных пользователя.

Для обеспечения безопасности аккаунта следует соблюдать следующие правила:

- Использовать надежный пароль: пароль должен быть достаточно длинным (не менее 8 символов), содержать как строчные, так и прописные буквы, а также цифры и специальные символы.

- Не использовать легкоугадываемые пароли: пароль не должен содержать личную информацию, например, имя, дату рождения или телефон.

- Периодически менять пароль: регулярно изменяйте пароль, чтобы предотвратить возможность его угадывания или взлома.

- Не использовать одинаковый пароль для разных сервисов: использование одного пароля для всех аккаунтов повышает риск, так как при взломе одного аккаунта становятся уязвимыми и остальные.

- Включить двухфакторную аутентификацию: данная опция позволяет подтвердить свою личность не только с помощью пароля, но и с помощью дополнительного кода, который отправляется на заранее указанный номер телефона или электронную почту.

Соблюдение этих простых правил поможет снизить риск несанкционированного доступа к аккаунту и сохранить персональные данные в безопасности.

Обратите внимание, что правила безопасности аккаунта могут отличаться в разных сервисах и организациях. Рекомендуется ознакомиться с политикой безопасности конкретного сервиса и следовать указанным правилам

Пример политики безопасности аккаунта:

| Правило | Описание |

|---|---|

| Минимальная длина пароля | Пароль должен содержать не менее 8 символов |

| Использование разных типов символов | Пароль должен содержать как минимум одну строчную букву, одну прописную букву, одну цифру и один специальный символ |

| Частота смены пароля | Пароль должен быть изменен не реже, чем раз в 3 месяца |

| Двухфакторная аутентификация | Двухфакторная аутентификация должна быть включена для всех пользователей |

Переход на строчные буквы в логине: лучшие практики

При создании логинов для пользователей на веб-сайтах или приложениях, важно обратить внимание на использование строчных букв. Определенные правила и методы позволяют создать более безопасные и удобные логины для пользователей. В этом разделе мы рассмотрим некоторые лучшие практики при использовании строчных букв в логине

В этом разделе мы рассмотрим некоторые лучшие практики при использовании строчных букв в логине.

1. Избегайте путаницы

Часто пользователи могут запутаться в логинах, содержащих строчные и заглавные буквы в произвольной комбинации. Чтобы избежать путаницы, используйте только строчные буквы в логине. Это делает логин более простым и легким для запоминания.

2. Определите допустимые символы

Для повышения безопасности и упрощения логина, определите список допустимых символов, которые могут быть использованы. Это поможет избежать использования специальных символов, пробелов и других неподходящих символов, которые могут нарушить функциональность системы.

3. Игнорируйте регистр

Лучшей практикой является игнорирование регистра символов при проверке логина. Это означает, что система не будет различать между строчными и заглавными буквами при проверке логина. Таким образом, пользователю не нужно будет беспокоиться о регистре символов при вводе логина.

4. Валидация на сервере

Хотя веб-формы могут быть настроены для проверки логина на клиентской стороне, наилучший подход — проводить валидацию на сервере. Валидация на сервере гарантирует, что данные будут правильно обработаны и защищены от вредоносного или ошибочного ввода.

5. Сообщения об ошибке

В случае возникновения ошибок при вводе логина, важно предоставить пользователю ясные сообщения об ошибке. Указывайте на недопустимые символы или другие причины отказа в авторизации

Это поможет пользователям легко понять, в чем их ошибка, и исправить ее.

6. Используйте хэширование

Если логин используется для аутентификации пользователя, рекомендуется хэшировать логин и хранить хэш в базе данных. Таким образом, даже если база данных будет скомпрометирована, злоумышленники не смогут получить исходный логин пользователя.

7. Резервные варианты

В случае, если логин уже занят, рекомендуется предоставить пользователям возможность выбрать резервный вариант. Это может быть предложение использовать другую комбинацию символов или добавление дополнительных символов к исходному логину.

В целом, при использовании строчных букв в логине, следует придерживаться упрощенных правил и использовать безопасные методы ввода и хранения данных. Такие подходы помогут сделать логин более удобным и безопасным для пользователей.

Использование атрибута pattern

Атрибут pattern применим только к элементу input. Он позволяет нам определить собственное правило для проверки значения ввода с помощью регулярных выражений (RegEx). Если значение не соответствует заданному шаблону, ввод будет выдавать ошибку.

Например, предположим, у нас есть поле ввода имени пользователя в нашей форме. Нет стандартного типа для имени пользователя, поэтому мы используем стандартный тип ввода текста:

Давайте определим правило, которое будем использовать с помощью атрибута pattern. В этом случае мы укажем, что имя пользователя должно состоять только из строчных букв; без заглавных букв, цифр или других специальных символов. Кроме того, длина имени пользователя не должна превышать 15 символов. В RegEx это правило может быть выражено как {1,15}.

Добавим {1,15} в качестве значения атрибута pattern в наш ввод имени пользователя:

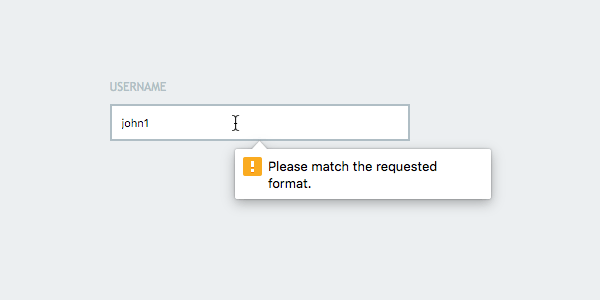

Теперь, поскольку он принимает только строчные буквы, отправка любого другого значения вызовет сообщение об ошибке:

Как вы видите выше, сообщение об ошибке говорит “Пожалуйста, соответствуйте запрошенному формату.” Таким образом, наша проверка работает, но это сообщение не помогает нашим пользователям понять, каким должен быть запрошенный формат. Неудача в UX.

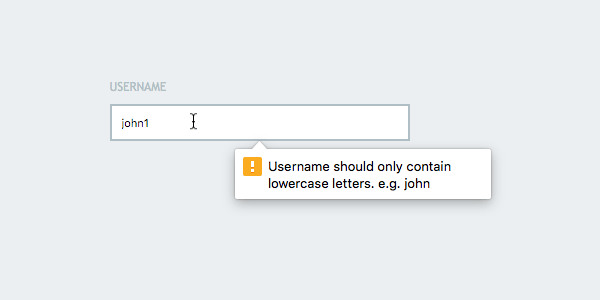

Замена стандартного сообщения проверки HTML5

Теперь давайте заменим стандартное сообщение “Please match the requested format” на полностью персональное сообщение. Для этого мы будем использовать немного JavaScript.

Начнем с добавления идентификатора к элементу input, чтобы можно было его удобно выбирать.

Теперь мы можем выбрать элемент ввода с помощью JavaScript и назначить его переменной (это можно сделать между тегами <script> на нашей странице или в отдельном файле JavaScript)

Наконец, мы указываем сообщение, которое будет использоваться, когда ввод находится в недопустимом состоянии.

Событие oninvalid наследует объект события, который содержит несколько свойств, включая свойство target (неверный элемент) и свойство validationMessage, которое содержит текстовое сообщение об ошибке. В приведенном выше примере мы переопределили текст сообщения с помощью метода . Теперь мы должны увидеть, что наш текст заменяет значение по умолчанию.

Стилизация состояний валидации

воспользуемся псевдо-классами :valid и :invalid. Они позволяют нам применять стили в зависимости от состояния валидности ввода, например:

Есть несколько вещей, о которых следует помнить при использовании этих псевдо-классов:

Во-первых, псевдо-класс :valid применяется по умолчанию, даже если значение ввода пустое. Таким образом, как видно выше, мы устанавливаем цвет границы равным #ccc; это цвет по умолчанию, заданный для нашего элемента ввода. Пустое значение всегда считается допустимым, если мы не добавили атрибут required. В этом случае ввод недопустим, и устанавливается красный цвет границы. Стили valid и invalid применяются в реальном времени, когда пользователь вводит данные, даже когда значение пустое. Мгновенные изменения стиля могут сбить пользователей с толку.

Стили по умолчанию в различных браузерах. Валидация форм html

HTML5 форма валидации является новым стандартом в соответствии с спецификацией HTML5, однако то, как появляется всплывающее сообщение об ошибке, полностью зависит от производителя браузера. Ожидайте различных эстетических решений в разных браузерах.

Несколько лет назад Google Chrome предотвратил возможность настройки стилей стандартного всплывающего окна. Если вы хотите добиться этого, то единственный вариант – полностью переопределить сообщение всплывающего окна с помощью JavaScript.

Применение строчных букв в логине: рекомендации и вывод

Логин — это уникальный идентификатор пользователя в системе, который используется для входа в аккаунт

При выборе логина важно учитывать правила использования строчных букв, так как это может повлиять на безопасность и удобство использования аккаунта

Применение строчных букв в логине может иметь как положительные, так и отрицательные аспекты.

Преимущества использования строчных букв в логине:

- Увеличение безопасности: использование как строчных, так и прописных букв в пароле делает его более устойчивым к взлому, так как увеличивается количество возможных комбинаций;

- Улучшение запоминаемости: использование строчных букв может облегчить запоминание логина, особенно если он состоит из слов или фраз, где строчные буквы выделяются;

- Уникальность: комбинация строчных и прописных букв может помочь создать более уникальный логин, который будет сложнее угадать или подобрать.

Рекомендации по использованию строчных букв в логине:

- Разнообразие символов: старайтесь использовать не только строчные буквы, но и другие символы, такие как цифры, специальные символы и прописные буквы.

- Уникальность: избегайте использования общих или легко угадываемых слов в логине. Чем больше вариантов использования строчных букв, тем уникальнее будет ваш логин.

- Безопасность: не используйте строчные буквы в логине единственно для повышения безопасности. Дополнительно используйте другие методы аутентификации, такие как двухфакторная аутентификация или парольные фразы.

- Проверьте требования: убедитесь, что система, в которой вы создаете аккаунт, не имеет ограничений на использование строчных букв в логине. Некоторые системы не учитывают регистр и регистро-зависимы, поэтому в таких случаях строчные и прописные буквы не влияют на логин.

Вывод:

Использование строчных букв в логине имеет ряд преимуществ, таких как повышение безопасности, улучшение запоминаемости и уникальность. Однако рекомендуется сочетать строчные буквы с другими символами для создания более надежного логина. Запомните, что безопасность аккаунта не зависит только от использования строчных букв в логине, и рекомендуется использовать дополнительные методы аутентификации для обеспечения безопасности вашего аккаунта.