Современные идентификатры Android девайсов

Один из наиболее полных источников информации об использовании идентификаторов Android приложений размещен на сайте для Android разработчиков. Рекомендуем с ним ознакомиться, если вы сами занимаетесь разработкой приложений. Здесь мы используем информацию с указанного сайта для разработчиков и из других доступных источников.

— специальный идентификатор в Android. Он создан для приложений, которые показывают пользователю рекламу. Идентификатор учитывает возможность пользователя отказаться от отслеживания путем переключения флага в настройках устройства. Для использования Advertising ID приложению требуется разрешение com.google.android.gms.permission.AD_ID.

Уникальный ID в хранилище приложения — простой, но не очень надежный способ. Он позволяет точно идентифицировать установку приложения, создавая уникальный идентификатор на самом устройстве (например, в формате GUID или UUID). Основных проблем две: пользователь легко может его изменить, поскольку имеет доступ к хранилищу приложения на своем устройстве, а также просто удалить приложение и установить его заново. Тогда идентификатор изменится. Данный идентификатор подходит для большинства случаев, но если ваше приложение пытаются использовать мошенники, то вам стоит задуматься о дополнительной защите.

(ANDROID_ID, SSAID — Secure Settings Android ID) — уникальный ID устройства, который не меняется после переустановки приложения, но на современных версиях Android разные приложения (точнее, приложения с разным разработчиком) будут видеть разные ID. На Android 8.0 (API level 26) и выше этот ID уникален для каждой комбинации: ключ для подписи приложения + учетная запись пользователя на устройстве + устройство. Может быть изменен при сбросе устройства к заводским настройкам. На версиях до Android 8.0 (API level 26) этот ID был уникален для каждой комбинации: учетная запись пользователя на устройстве + устройство, таким образом все приложения видели одинаковый ID устройства.

Отпечаток устройства (device fingerprint) — сумма настроек и других характеристик девайса. Не является системным идентификатором и не зависит от них. Поэтому отпечаток устройства не меняется между переустановками приложения и даже после сброса устройства к заводским настройкам. В операционной системе Android приложениям все еще доступно для чтения большое количество системных настроек, поэтому данный метод достаточно надежен и эффективен. Часто используется для защиты мобильных приложений от недобросовестных пользователей или мошенников. Один из минусов: при обновлении операционной системы Android данные настройки девайса могут значительно изменяться. В качестве решения возможно составлять различные отпечатки до и после обновления, но связывать их между собой через дополнительные идентификаторы.

Самостоятельная разработка алгоритма составления отпечатка достаточно сложна, учитывая разнообразие смартфонов и планшетов на Android, а также большого количества версий операционной системы. Поэтому разработчики часто используют сторонние мобильные SDK для своих приложений. Производители таких SDK следят за выходом новых версий операционной системы и вовремя обновляют свою библиотеку для сбора отпечатков устройства.

Существуют некоторые недокументированные идентификаторы Android устройства. Мы не рекомендуем их использовать, потому что они могут перестать работать при очередном обновлении операционной системы, либо такие приложения могут стать запрещены для публикации в Google Play в будущем. Тем не менее, мы приведем их для полноты названных идентификаторов.

Идентификатор GSF Device ID — получен на основе com.google.android.gsf.gservices и является внутренним идентификатором для сервисов Google на данном устройстве. Официальной документации о данном методе нет, но вы можете найти примеры реализации в сети.

Идентификатор Media Drm Device ID — использует API для работы с зашифрованным (для защиты от несанкционированного копирования) лицензионным медиа контентом. Вы можете найти примеры реализации по ключевым словам: MediaDrm, WideWine, Android, Device ID.

Способы получения и использования идентификатора устройства

1. Идентификаторы устройства, предоставляемые операционной системой:

Операционные системы, такие как Windows, macOS, iOS и Android, предоставляют уникальные идентификаторы для каждого устройства. Эти идентификаторы, такие как MAC-адрес или уникальный идентификатор устройства (UDID), могут быть получены при помощи специальных API и использованы различными приложениями и сервисами для идентификации конкретного устройства.

2. Идентификаторы устройства, предоставляемые браузером:

Браузеры также могут предоставить идентификаторы устройства при помощи специальных API. Например, API «Веб-хранение» может использовать уникальный идентификатор браузера (browser fingerprint) для отслеживания пользователя. Однако, следует отметить, что этот идентификатор может быть изменен или удален пользователем при помощи специальных инструментов или настроек браузера.

3. Идентификаторы устройства, предоставленные различными сервисами:

Некоторые сервисы могут предоставлять свои собственные идентификаторы устройства, которые могут быть использованы для идентификации пользователя или для повышения безопасности. Например, многофакторная аутентификация может использовать уникальный идентификатор устройства при регистрации.

4. Уникальный идентификатор пользователя:

Кроме уникального идентификатора устройства, многие сервисы также используют уникальный идентификатор пользователя для идентификации конкретного пользователя. Этот идентификатор обычно связан с аккаунтом пользователя и может использоваться для синхронизации данных между разными устройствами или для анализа активности пользователя.

Необходимо отметить, что использование идентификаторов устройства сопряжено с вопросами конфиденциальности и безопасности. Приложения и сервисы должны обеспечивать сохранность и защиту данных пользователей, а также предоставлять возможность управления доступом к идентификаторам устройства.

Что такое идентификатор устройства Xbox Live?

Идентификатор устройства Xbox Live — это уникальный код, присвоенный каждому устройству, которое использует сервис Xbox Live. Он представляет собой специальный символьный набор, который помогает идентифицировать конкретное устройство и связать его с вашим учетным записью Xbox Live.

Идентификатор устройства Xbox Live используется для различных целей, включая авторизацию и безопасность. С помощью этого идентификатора вы можете привязать свою учетную запись Xbox Live к вашему устройству и получить доступ к различным функциям и возможностям, предоставляемым Xbox Live.

Идентификатор устройства Xbox Live может быть использован для связи с другими игроками, поиска друзей и участников игровых сессий, а также для обмена сообщениями. Он также необходим для синхронизации вашего прогресса в играх и сохранения данных.

Как правило, идентификатор устройства Xbox Live генерируется автоматически при первоначальной настройке вашей учетной записи Xbox Live на устройстве. Он сохраняется на устройстве и используется для аутентификации при подключении к сервису Xbox Live.

Важно помнить, что идентификатор устройства Xbox Live является личной информацией и должен быть обрабатываться с осторожностью. Не рекомендуется раскрывать свой идентификатор устройства Xbox Live третьим лицам, чтобы избежать возможных проблем с безопасностью и конфиденциальностью данных

Примечания

- Из выступления Алябьев Андрей, Главный специалист отдела информационной безопасности Глобэксбанк на конференции TAdviser Security Day 2016

- Презентация Муравлев Вячеслав Викторович, Архитектор решений, группа компаний CUSTIS «Гибридный подход к управлению правами доступа: когда стандартного IDM не хватает», 2016 год CNews FORUM<

- Ежегодный индекс Gemalto Authentication and Identity Management Index 2017 рассказывает о новейших тенденциях и проблемах, связанных с конвергенций личных и рабочих учётных записей, использованием мобильных технологий в рабочем окружении и управлением доступом. В рамках опроса, проведённого независимой исследовательской фирмой Vanson Bourne, было проинтервьюировано 1150 ИТ-руководителей по всему миру с целью выяснить их мнение о различных аспектах защиты учётных записей и о политиках строгой аутентификации, применяемых уже сегодня или запланированных ко внедрению в будущем.

Шаг 2. Если вы недавно установили Microsoft Office Access 2010 (или связанное с ним программное обеспечение), удалите его, а затем попробуйте переустановить программное обеспечение Microsoft Office Access 2010.

Вы можете удалить программное обеспечение Microsoft Office Access 2010, следуя этим инструкциям (Windows XP, Vista, 7, 8 и 10):

- Нажмите кнопку «Пуск» в Windows.

- В поле поиска введите «Удалить» и нажмите «ВВОД».

- В результатах поиска найдите и нажмите «Установка и удаление программ».

- Найдите запись для Microsoft Office Access 2010 14 и нажмите «Удалить»

- Следуйте инструкциям по удалению.

После полного удаления программного обеспечения перезагрузите компьютер и переустановите программное обеспечение Microsoft Office Access 2010.

Если и этот шаг 2 не дал результатов, перейдите к шагу 3 ниже.

Майкрософт Офис Доступ 2010 14

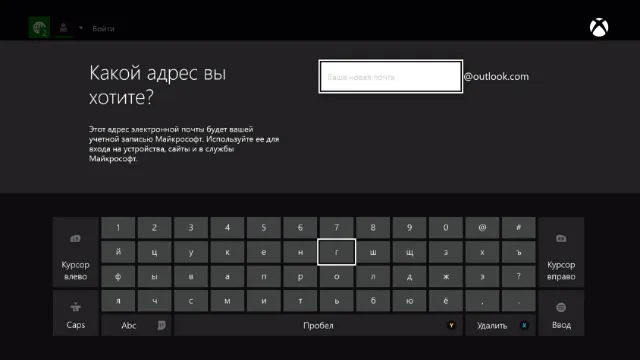

Как зарегистрироваться в Xbox Live на Xbox

При первом запуске консоли система попросит вас подключиться к Интернету и подключить консоль Xbox к Xbox Live. Для всех консолей, будь то Xbox One или Xbox 360, процесс создания учетной записи практически идентичен.

Возьмем в качестве примера Xbox One. Убедитесь, что консоль подключена к Интернету. В главном меню найдите кнопку «Подключиться». Затем выберите «Добавить нового пользователя».

Если у вас уже есть учетная запись в одном из сервисов Microsoft, Skype, Drive One и т.д., вам не нужно ничего создавать, иначе система предложит подписаться на Xbox Live и создать новую. счет. Далее пользователю необходимо ввести все требуемые данные, а затем перейти к созданию пароля.

Придумайте сложный пароль, который нельзя подобрать, добавив число, например, дату рождения. Лучше всего найти уникальный набор букв и цифр. Не забудьте запомнить или записать свои регистрационные данные, чтобы не потерять доступ к приобретенному контенту.

Система попросит вас создать двухфакторную аутентификацию, чтобы вы могли в любой момент получить доступ к своей учетной записи, если она будет украдена или если вы забудете свой пароль. Лучше всего проигнорировать это и не указывать номер мобильного телефона и дополнительный адрес электронной почты.

Отремонтируйте свой Xbox One в институте. Вы можете смело довериться многолетнему опыту наших специалистов. Позвоните нам и запишитесь на прием!

Далее вам нужно будет принять условия пользования услугами Microsoft и Xbox Live.

Далее вам нужно будет выбрать параметры входа и безопасности. На экране телевизора появится подробная информация.

Перейдите к разделу «Настройки». Измените метку игрока (имя пользователя), выберите цвет в главном меню консоли Xbox One и нажмите кнопку Xbox на контроллере, чтобы завершить процесс настройки.

Перед внедрением СУИД

Большинство современных предприятий в отношении вопросов обеспечения ИБ весьма незрелы: корпоративные пользователи находятся на самом первом, базовом уровне из четырех принятых в классификации этой компании. Поэтому не лишним будет напомнить те основные мероприятия, которые специалисты рекомендуют провести перед внедрением СУИД.

Прежде чем начать такой проект, компании надлежит провести обследование ресурсов, доступ к которым планируется упорядочить; классифицировать эти ресурсы по назначению; описать бизнес-задачи конкретных сотрудников и подразделений; формализовать реально действующий порядок согласования и технологии предоставления доступа; разработать ролевую модель доступа к ресурсам и соответствующие процессы его согласования и предоставления. После этого на существующие и разработанные заново процессы и модели можно «примерить» конкретные технологии. Среди них вполне могут оказаться и элементы наследуемой ИТ-инфраструктуры, например адресные книги или другие базы данных, содержащие профили пользователей.

Роль идентификатора устройства

Идентификаторы устройств используются во множестве областей применения, включая сетевые технологии, информационную безопасность, маркетинг и аналитику. С помощью идентификаторов устройств осуществляется управление, контроль и мониторинг сетевых ресурсов, обеспечивается безопасность информации и повышается эффективность бизнес-процессов.

Идентификаторы устройств могут быть аппаратными или программными. Аппаратные идентификаторы, такие как MAC-адрес или серийный номер, уникальны для каждого физического устройства и невозможно изменить. Программные идентификаторы, такие как IP-адрес или UDID, могут быть назначены программным обеспечением и изменяться в процессе использования.

Роль идентификатора устройства заключается в том, чтобы обеспечивать точность идентификации устройств, позволять различным системам обмениваться данными об устройствах, обеспечивать безопасность информации и мониторить активность устройств в сети. Благодаря идентификаторам устройств компании могут оптимизировать свои бизнес-процессы, улучшить взаимодействие с клиентами и предоставить персонализированный опыт использования продуктов и услуг.

Преимущества и ограничения

Идентификатор устройства Xbox Live является важным элементом в системе Xbox и предоставляет пользователю ряд преимуществ. Однако, он также имеет некоторые ограничения.

Преимущества:

- Уникальность: Каждое устройство имеет свой уникальный идентификатор в системе Xbox Live. Это позволяет различать разные устройства и управлять ими независимо друг от друга.

- Автоматическая авторизация: Используя идентификатор устройства Xbox Live, пользователи могут автоматически авторизовываться на своих устройствах без необходимости ввода пароля каждый раз.

- Синхронизация данных: Идентификатор устройства позволяет синхронизировать игровой прогресс, достижения, сохранения и другую информацию между разными устройствами, такими как консоли Xbox, компьютеры и мобильные устройства.

- Удобство использования: Имея идентификатор устройства Xbox Live, пользователи могут легко обмениваться игровыми приглашениями, сообщениями и взаимодействовать с другими игроками в онлайн-сервисе Xbox Live.

Ограничения:

- Привязка к устройству: Идентификатор устройства Xbox Live привязан к конкретному устройству и не может быть использован на других устройствах без дополнительных настроек и разрешений.

- Ограничение количества устройств: Каждый пользователь может привязать ограниченное количество устройств к своему идентификатору Xbox Live. Это может ограничить возможности использования на разных устройствах.

- Безопасность и конфиденциальность: Использование идентификатора устройства Xbox Live может создать потенциальные уязвимости в безопасности и конфиденциальности данных пользователя. Необходимо быть внимательными и предоставлять доступ к своему идентификатору только надежным и проверенным лицам и приложениям.

В целом, идентификатор устройства Xbox Live предоставляет множество преимуществ для пользователей системы Xbox, но требует осторожности и соблюдения мер безопасности для защиты данных и личной информации пользователей

Как узнать HWID компьютера

Учитывая вышеотмеченные трактовки, узнать HWID ПК можно следующим образом:

Код активации Виндовс

Обычно данный код недоступен для обычного пользователя, а инструментарий для его просмотра и разбора компания Майкрософт не предоставляет. В некоторых продвинутых ПК от «Compaq» данный код можно встретить в БИОСе машины, но таковые компьютеры в пределах Ex-USSR распространены мало.

В других же случаях можно воспользоваться различными хакерскими утилитами (уровня «HWID Changer»), позволяющими просматривать и изменить HWID вашего PC.

Код идентификации компонента

- Для определения кода идентификации компонента перейдите в Диспетчер устройств (нажмите Win+R, введите devmgmt.msc и нажмите ввод).

- В открывшемся перечне компонентов найдите нужный конкретный компонент, наведите на него курсор, щёлкните ПКМ, выберите «Свойства».

- В открывшемся окне выберите вкладку «Сведения», и в опции «Свойство» выберите «ИД оборудования».

- Каждый из полученных кодов (обычно их там 3-4) и будет HW >ИД оборудования

MAC-адрес сетевой карты

Узнать HWID PC в этом случае можно двумя стандартными способами:

- С помощью Диспетчера Устройств. Переходим в Диспетчер устройств как уже было описано выше, находим в перечне устройств «Сетевые адаптеры», и кликаем на данной вкладке для открытия перечня субкомпонентов. Находим здесь нашу сетевую карту, жмём на ней ПКМ, выбираем «Свойства». В открывшемся окне переходим во вкладку «Дополнительно», и находим в перечне строчку «Сетевой адрес». Справа должен отобразиться адрес вашей сетевой карты;

- С помощью командной строки. Жмём Win+R, вводим там cmd и нажимаем ввод. В открывшемся окне командной строки вводим:

и жмём ввод. В выведенном списке параметров в разделе «адаптер Ethernet» найдите строку «физический адрес». Указанные здесь значения и будут МАC-адресом вашей сетевой карты.

Xbl devicekey что это такое

I can see only a background saying «Press Any Key To Continue» when I press any key a pop up opens and say «Login Failed. State of Decay 2 requires a valid Xbox Live account.» after pressing OK it returns to the background asking to press any key. What the hell?

The game doesn’t ask me to create an account, neither to log in, just straight says I need an account. How to create an account and how to log in?

Hum that’s doesn’t seem right that a steam version should require a legacy login from another platform. Selling a incongruous platform product on steam is actually against steam’s own seller EULA.

Hum that’s doesn’t seem right that a steam version should require a legacy login from another platform. Selling a incongruous platform product on steam is actually against steam’s own seller EULA.

What are you talking about? My problem is this one that I described.I bought the game here on Steam, I’m playing on Windows 10, when I open the game it tells me that I need a Xbox Live account but it doesn’t show a login page neither a create account page. Don’t care about Steam EULA nor nothing. I just want to know how to create an Xbox Live account INGAME and how to LOGIN.

Использование Android идентификаторов в антифрод системах

Антифрод системы широко используют идентификаторы устройств для борьбы с мошенниками: поиска мультиаккаунтов, выявления эмуляторов и других типов рисков. Сессионные антифрод системы собирают идентификаторы устройства по каждой пользовательской сессии и используют их для анализа.

Основная проблема Android SDK многих производителей антифрод решений в том, что они редко обновляются и содержат методы, которые были актуальны 3-5 лет назад, но недоступны в современных версиях операционной системы Android. Поэтому для каждой антифрод системы необходимо не только настроить сбор данных и их анализ, но и постоянно актуализировать свой продукт в соответствии с появлением новых версий устройств и операционных систем.

Производитель российской антифрод системы Web Antifraud регулярно обновляет и совершенствует ее алгоритмы, а также учитывает новые реалии доступности идентификаторов Android устойств для приложений. Web Antifraud Mobile SDK для Android полностью поддерживает последнюю на данный момент версию операционной системы Android 13 (API level 33). Если вы ищете, как защитить мобильное приложение на Android, рекомендуем использовать решение от Web Antifraud. Кроме современных алгоритмов по выявлению мошенников у Web Antifraud есть бесплатный тестовый период, для получения которого оставьте заявку или напишите нам.

Состояние рынка СУИД в России

В России увеличение спроса на СУИД наметилось недавно, и на средства УИД российские компании расходуют всего 2% бюджета информбезопасности. По мнению экспертов, это во многом обусловлено тем, что внедрение технологий УИД требует наличия в компании пакета нормативно-методических документов, обеспечивающих строгую формализацию процесса предоставления доступа пользователей к информационным ресурсам. Именно из-за отсутствия комплексного документационного обеспечения в области ИБ многие российские предприятия пока не готовы к внедрению СУИД.

Как сдерживающий фактор распространения данных продуктов эксперты называют высокую цену — от 60 до 100 долл. на пользователя, а также то, что данные решения находятся на стыке функций ИТ-департамента и подразделения безопасности (что затрудняет принятие и реализацию организационно-административных мер по УИД). К настоящему времени в России внедрено всего несколько СУИД. Однако можно предположить, что в ближайшем будущем в этом направлении будет осуществлен прорыв. Именно сейчас запускаются крупные и интересные проекты, которые предусматривают поэтапное развертывание УИД в течение одного-двух лет.

Сегодня в России СУИД представляют интерес для больших предприятий и организаций с развитой ИТ-инфраструктурой, таких как крупные телекомоператоры, банки, страховые компании, промышленные холдинги, нефтегазовые корпорации и госструктуры. Оценивая ежегодный объем закупок на российском рынке СУИД на несколько ближайших лет, наши эксперты приводят широкую вилку — от пяти до нескольких десятков миллионов долларов. При этом они учитывают, что количество потенциальных заказчиков, на ближайшие три-пять лет составит около сотни компаний при стоимости проекта от 1 млн. долл.

Проблемы безопасности и конфиденциальности

Несколько авторов указали на противоречие между повсеместными сервисами, использующими цифровую идентификацию, с одной стороны, и конфиденциальностью, с другой.

Если службы собирают и хранят данные, связанные с цифровой идентификацией, и если эта цифровая идентификация может быть связана с реальной личностью пользователя, то службы могут многое узнать о людях путем записи и обмена данными. GDPR — это одна из попыток решить эту проблему с помощью регулирования.

Многие системы обеспечивают снижение рисков, связанных с конфиденциальностью, при анализе данных, связанных с цифровыми удостоверениями. Одним из распространенных способов снижения риска является анонимизация данных , например хеширование идентификаторов пользователей с помощью криптографической хеш-функции . Другой популярный метод — это добавление статистического шума к набору данных для уменьшения идентифицируемости, например, с помощью дифференциальной конфиденциальности .

Хотя цифровая идентификация позволяет потребителям совершать транзакции из любого места и более легко управлять различными идентификационными картами, она также представляет собой потенциальную единую точку взлома, которую злоумышленники могут использовать для кражи всей этой личной информации.

Как безопасно хранить идентификатор устройства?

Идентификатор устройства Xbox Live является важной частью вашей аккаунтной безопасности и должен быть хранен в безопасном месте. Вот несколько важных рекомендаций, чтобы гарантировать безопасность вашего идентификатора:

- Не делитесь своим идентификатором с посторонними. Идентификатор устройства является уникальным и предназначенным только для вас. Не разглашайте его посторонним людям, чтобы избежать возможности несанкционированного доступа к вашему аккаунту Xbox Live.

- Используйте безопасные методы хранения. Лучше всего сохранить идентификатор устройства в безопасном, защищенном паролем хранилище, например, в паролированном файле или воспользоваться специализированным менеджером паролей. Исключите возможность несанкционированного доступа к вашему идентификатору устройства.

- Обновляйте свой идентификатор устройства при необходимости. Если вы заметили подозрительную активность в своем аккаунте Xbox Live или считаете, что ваш идентификатор мог быть подвергнут компрометации, рекомендуется сменить идентификатор устройства. Это поможет защитить ваш аккаунт от несанкционированного доступа.

- Установите сильный пароль для своего аккаунта Xbox Live. Хороший пароль будет сохранять ваш аккаунт в безопасности даже в случае компрометации идентификатора устройства. Используйте пароль, который состоит из комбинации заглавных и строчных букв, цифр и специальных символов.

Соблюдение этих рекомендаций поможет обеспечить безопасность вашего аккаунта Xbox Live и идентификатора устройства. Помните, что защита вашей личной информации — это ключевой аспект вашей онлайн-безопасности.

Диспетчер устройств Windows

ID аппаратного обеспечения для устройства (Hardware ID) в Windows можно найти с помощью Диспетчера устройств Windows. Для этого необходимо осуществить следующие действия:

Зайдите в Панель управления и откройте Диспетчер устройств. Вы также можете ввести комбинацию “devmgmt.msc” в поисковую строку Пуска.

В окне Диспетчера устройств правой кнопкой мыши щелкните на устройство и в сплывающем меню выберете Свойства.

Далее перейдите к вкладке Сведения.

Теперь в появившемся списке выберете Hardware ID.

Как можно увидеть из скриншота, существует множество Hardware ID. Самый верхний идентификатор дает более точную информацию, другие вниз по убыванию – предоставляют более общие данные. Это делается для того, чтобы драйвер устройства выбирался на основе совпадений с идентификаторами аппаратного обеспечения.

В этом примере производителем аппаратного обеспечения является Realtek, который идентифицируется драйвером VEN_10EC.

Очевидно, что это устройство уже включает установленный драйвер: здесь указаны производитель и модель устройства, однако ID аппаратного обеспечения доступен и для неизвестных, неопознанных устройств.

Программы поиска драйвера используют ID аппаратного обеспечения и совместимые ID для определения драйвера для устройства.

При работе с различными программами и сервисами последние могут затребовать от пользователя ввода кода параметра под названием «HWID». Где искать указанный параметр пользователь не знает, а сайты в Рунете часто идентифицируют HWID как MAC-адрес сетевой карты пользовательского ПК. Давайте разберём, что такое HWID, и как узнать HWID вашего компьютера.

Определения

Решения Identity Management (IdM) предназначены для централизации и автоматизации управления учетными записями пользователей и правами доступа к информационным системам предприятия, а также повышения уровня контроля над использованием ИТ-инфраструктуры. Интеграция таких решений с корпоративной системой кадрового учета позволяет автоматизировать бизнес-процессы управления доступом при трудоустройстве работников, их переводе на другую должность, на время отпуска, а также в случае увольнения.

Система идентификации и управления доступом (Identity and Access Management, IdM, IAM) — это решение, являющееся неким ядром, которое объединяет все данные о сотруднике в организации: не только ФИО и уникальный идентификатор, но и когда он устроился, какую должность занимает, какие права имеет, и, соответственно, к каким системам он может иметь доступ. Они могут быть самые разные, начиная с Active Directory, где находится учетная запись сотрудника и заканчивая системами, которые необходимы для его повседневной работы. Доступ ко всем информационным системам управляется посредством IdM. Если такой системы нет, зачастую происходит дублирование функций, то есть, сотрудник, выходя на новую работу, вынужден формировать несколько заявок на получение доступа к различным информационным системам, и администратор создает несколько учетных записей. Это влечет как временные затраты, так и трудовые. При этом права доступа могут не быть сформированы до недели, получается некий временной лаг, приносящий убытки организации в виду невозможности выполнения сотрудником его должностных обязанностей. Если говорить о парольной защите, то сотрудник без использования решений класса Access Management вынужден запоминать несколько паролей для входа в каждую из этих систем, что влечет риски в плане безопасности. Разумеется, человек не в состоянии запомнить все пароли, он начинает их записывать, а бумажку может положить под клавиатуру или приклеить на монитор, что является потенциальной угрозой информационной безопасности организации.

Сложность задач, решение которых возложено на эти средства, привела к созданию специализированных систем — Identity and Access Management (IAM, систем управления идентификацией и доступом, или СУИД, далее будем использовать эту аббревиатуру). Пару лет назад они появились на рынке как самостоятельные продукты, хотя любой информационно-вычислительный ресурс и до появления специализированных СУИД располагал средствами обеспечения и контроля доступа к нему. Это прежде всего относится к таким ресурсам, как ОС, СУБД, сложные прикладные программы класса ERP, CRM, SCM и т. п.

![[решено] установка multikey на windows 10 x64 1903 / 1909](http://mtrufa.ru/wp-content/uploads/9/4/f/94f359dab9ac13b9da86cf4908c5a162.jpeg)

![[решено] установка multikey на windows 10 x64 1903 / 1909](http://mtrufa.ru/wp-content/uploads/d/8/8/d8811cce5d024b493751839797d86416.jpeg)