Создание первого сетевого моста

В нынешней ситуации устройства на локальных портах физически неспособны коммуницировать друг с другом; эту возможность даст сетевой мост (bridge).

Соглашение. Для именования сетевых мостов, адресных пространств и других подобных сущностей будут использоваться постфиксы. Например, или .

В разделе Bridge откройте окно создания нового моста. В качестве имени используйте , установите значение в поле ARP; остальные параметры оставьте как есть.

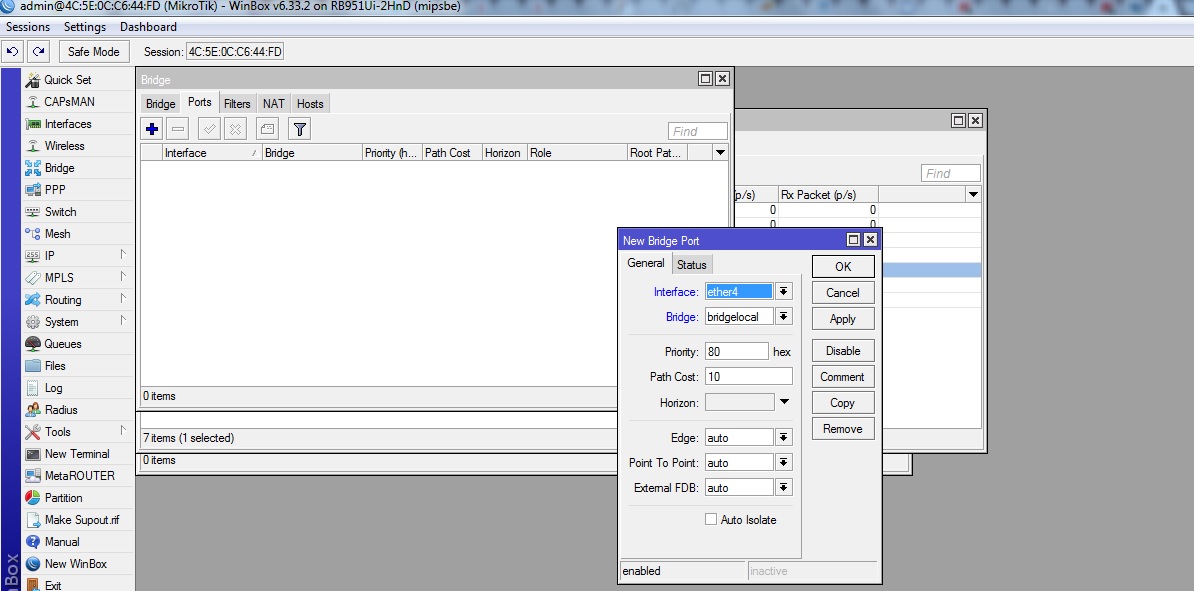

Вы создали интерфейс, который объединит клиентов; осталось буквально подключить их. На вкладке Ports добавляйте новые элементы, указывая значения параметров Interface (каждый из -портов) и Bridge (созданный мост ).

Через несколько секунд после создания связи между мостом и интерфейсом подключения компьютера, роутер разорвет соединение Winbox. Это штатное поведение; нажмите Reconnect и, если необходимо, добавьте недостающие записи.

Обновление RouterOS MikroTik

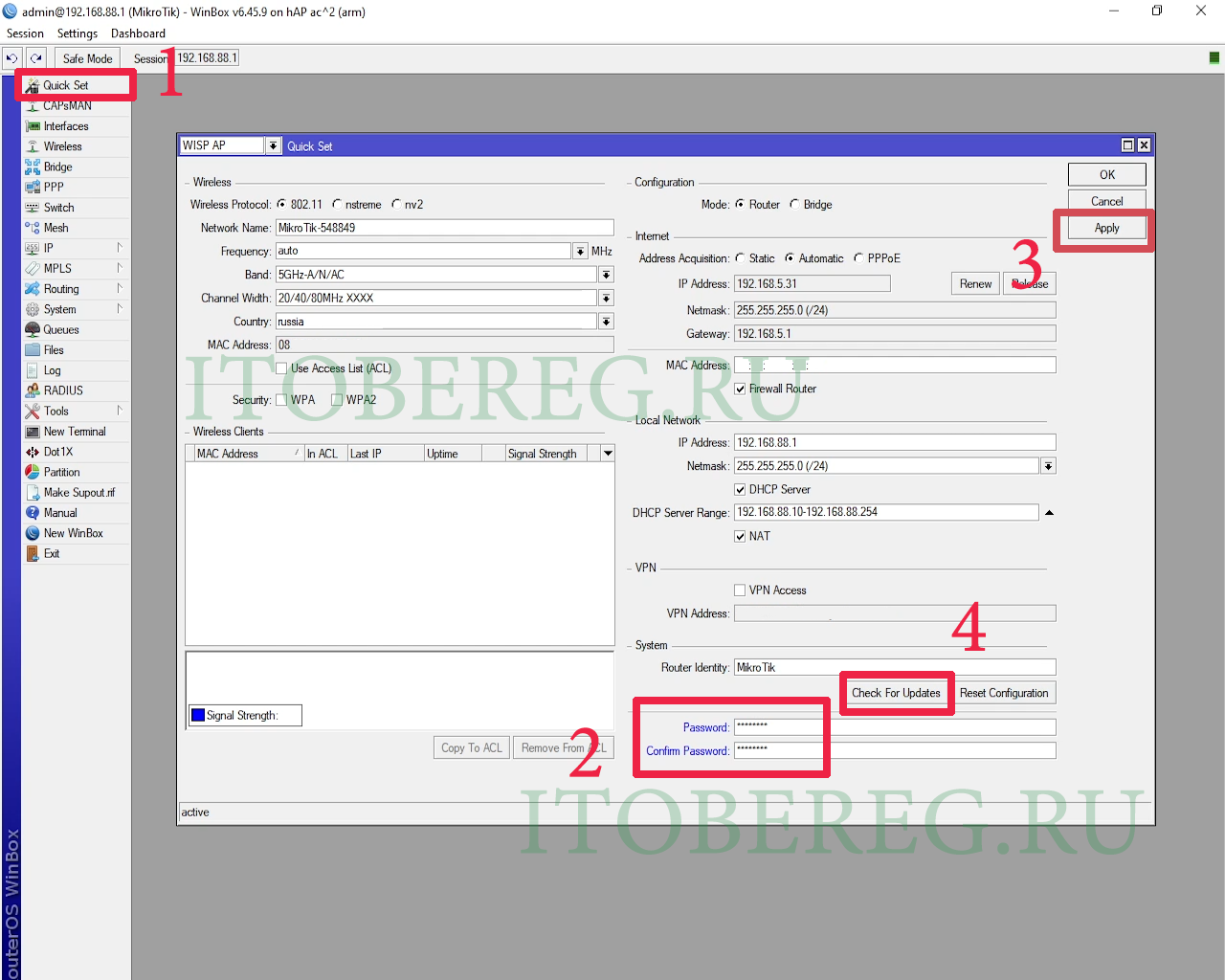

Первым делом, при новой настройке маршрутизатора, нужно установить пароль и обновить MikroTik (Более подробно о том, как обновить MikroTik через winbox или через web-интерфейс, можете прочитать в нашей статье «Обновление MikroTik RouterOS и Firmware»).

Для обновления заходим на маршрутизатор через утилиту Winbox (Более подробно о том, как это сделать, можно прочитать в нашей статье «Подключение к MikroTik через WinBox») и переходим на вкладку Quick Set.

В поле «Password» вводим пароль, в поле «Confirm Password» вводим пароль ещё раз для подтверждения и нажимаем кнопку «Apply». Пароль установлен. Про то как выбрать хороший пароль рассказывать не будем, перейдем к обновлению.

Для обновления нажимаем кнопку «Check For Update»

Winbox Quick Set Update

Winbox Quick Set Update

В открывшемся окне, в поле «Chanel» выбираем «Stable». Этим мы указываем маршрутизатору, что искать обновления нужно среди стабильных сборок. Если доступна более новая версия, нажимаем кнопку «Download&Install». После этого будет скачена и установлена последняя версия RouterOS

Обратите внимание, что при этом маршрутизатор будет перезагружен автоматически

Winbox Update RouterOS

Winbox Update RouterOS

Помещаем принятый трафик в нужную таблицу маршрутизации

Иногда нужно пометить приходящий трафик (из интернета) и поместить его в свою таблицу маршрутизации. PBR на MikroTik позволяет это сделать двумя правилами в ip / firewall / mangle:

/ip firewall mangle add action=mark-connection chain=prerouting in-interface=ether4 new-connection-mark=from-2 passthrough=yes add action=mark-routing chain=prerouting connection-mark=from-2 new-routing-mark=2 passthrough=no

То есть, я маркирую соединения пришедшие на ether4 (ISP2) меткой from-2. А уже все соединения с меткой from-2, помещаю в таблицу маршрутизации 2 (new-routing-mark=2).

В моей схеме это проделывать не обязательно, так как второго провайдера я уже и так поместил в свою таблицу маршрутизации использовав VRF.

Настройка графическим интерфейсом Winbox

Начинающим пользователям не всегда понятно, как работает Winbox, поэтому им при работе с нат и другими роутерными технологиями рекомендуется пользоваться графическим интерфейсом.

Перед тем как открыть Winbox, его необходимо инициализировать на устройство:

- Перейти по этой ссылке.

- Открыть выпадающее меню, нажав по кнопке WinBox.

- Выбрать операционную систему (разрядность).

- Дождаться завершения загрузки установщика.

- Осуществить открытие «Мастера установки» приложение Winbox.

- Следуя подсказкам на экране, завершить инициализацию программного обеспечения.

На данном этапе рекомендуется перезагрузить устройство. Это необходимо для нормальной работы нового программного обеспечения на оборудовании.

Непосредственная настройка — инструкция

Теперь, когда необходимое приложение для настройки Микротик готово, можно прокинуть (forward) NAT порты. В этом поможет графический интерфейс:

- Подождать пока открывается Winbox, а затем открыть таблицу правил NAT. Для этого потребуется перейти в IP – Firewall – NAT: .

- Зайти во вкладку General. Здесь указываются параметры, по которым роутер понимает, какие сетевые пакеты требуют обработки. Обычно достаточно указать: chain, protocol, dst.port, in. interface. Остальные параметры не являются обязательными. Они служат для более точной set mapping (подключения): .

- Открываем вкладку Action NAT. Здесь происходит создание действий для правил обработки пакетов в роутере. Здесь предстоит записать для перенаправления сетевых компонентов action: dst-nat. Далее требуется записать локальный ip-адрес и port, который будет перенаправлять сетевой трафик to addresses и to ports: .

Теперь остается сохранить изменения. Вот так можно пользоваться натом через Winbox.

Пояснения ко вкладкам настроек

Чуть позже пробросим порты через терминал, а также ssh для желаемого сайта. Сначала новичкам рекомендуется изучить пояснения к ранее предложенной инструкции. Они помогут лучше понимать, за что отвечает тот или иной параметр во вкладках на каждом этапе.

Когда настраивается переадресация портов, необходимо использовать вкладку General. В ней:

- Chain – цепочка. Данный пункт – открытие и определение этапа прохождения пакета. Здесь srcnat – исходящий пакет, покидающий nat, а dstnat – входящий.

- Src. Addresses – ip-адрес пакетного источника.

- Dst. Addresses – ip-адрес назначения пакета.

- Protocol – протокол. В данном меню открывается спектр выбора разных OSI-уровней. Они могут быть: канальными (l2tp), сетевыми (icmp или ospf), транспортными (tcp, udp), прикладными rdp) и иными.

- Src. Port – port источника пакета. В настройках проброса портов Mikrotik встречается редко. Связано это с тем, что порт источника обычно является динамическим. Он может иметь самые разные значения.

- Dst. Port – порт, на который необходимо переадресовывать пакеты.

- Any port – указывает на то, что уникальный номер порта может быть не только источником, но и непосредственным значением.

- In. Interface – интерфейс, на который должен приходить заданный пакет сайта от источника. К нему подключается интернет.

- Out. Interface – интерфейс, на который уходят пакетные данные.

Если необходимо прокинуть port, пользователям потребуется обратить внимание на вкладку Action при создании NAT. Она имеет меньше пунктов:

- Action – действие, которое выполняется с полученным пакетом. Dst-nat – это команда, которая помогает переадресовать пакеты с сайта (или иного источника) на указанные далее порт и адрес.

- To address – диапазон адресов, на которые перенаправляются пакетные данные. Здесь указывается адрес хоста, чей port пробрасывается.

- To port – пункт, отвечающий за «получателя» пакетных данных из NAT. Это и есть пробрасываемый port.

Прокинуть NAT не слишком трудно, если придерживаться определенных инструкций. Изучаемый процесс можно активировать через терминал, а также при помощи ssh и ftp.

Обновление программного обеспечения

Проверьте доступность интернета (с помощью браузера или как привыкли). Наличие подключения даст возможность обновить микропрограмму RouterBOARD и RouterOS перед настройкой.

Не страшно, если подключения к интернету не оказалось. (Предположим, провайдер блокирует доступ при смене оборудования.) Продолжите настройку со следующей главы — вы сможете вернуться к этому шагу позднее.

Обновление RouterOS

В главном меню Winbox перейдите в раздел System — Packages. В открывшемся окне, прежде всего, выберите «ветку» обновлений — Channel. Опытные системные администраторы предпочитают (отстающую по возможностям, но наиболее стабильную). Чтобы получить максимум функциональности — используйте .

Нажмите кнопку Check For Updates. Затем, если обновления будут найдены, — Download&Install. Роутер перезагрузится, а Winbox разорвет соединение. Дождитесь перезагрузки устройства (характерный двойной звуковой сигнал), спустя полминуты, подключитесь снова, нажав кнопку Reconnect.

Обновление RouterBOARD

Осталось обновить микропрограмму. Перейдите в System — Routerboard. Нажмите Upgrade, подтвердите желание обновить «прошивку». Еще одна перезагрузка.

Отключение неиспользуемых служб MikroTik

MikroTik — это достаточно мощный по функционалу маршрутизатор, но для простого домашнего использования или небольшого офиса большинство его возможностей не нужны. Поэтому, чтобы закрыть потенциальные угрозы безопасности и снизить нагрузку на память и процессор маршрутизатора, отключим службы, которыми не будем пользоваться.

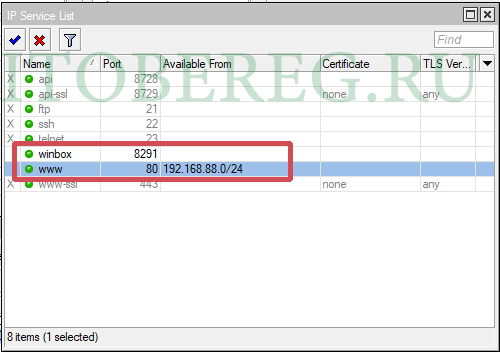

Для этого откроем IP — Services. В открывшемся окне увидим службы, которые установлены.

Winbox disabling services

Winbox disabling services

Мы отключим все службы кроме WWW и Winbox

Обратите внимание, что при необходимости, службы также легко включить обратно. Если будет включена служба ssh, обязательно добавьте правила и скрипты против брутфорса (подбор пароля) и DDoS-атак

Winbox disabling services

Winbox disabling services

Также рекомендуем по возможности указывать ip-адреса, с которых будет обращение к службам, и изменить стандартный порт, который слушает служба.

Например: Для службы www укажем 192.168.88.0/24, это наша локальная подсеть. Можно разрешить доступ из локальной подсети 192.168.0.0, указав 192.168.0.0/16. При такой настройке подключиться на веб-интерфейс маршрутизатора можно будет только из локальной подсети 192.168.88.0/24 или 192.168.0.0/16 соответственно.

Обратите внимание, что указывать нужно 192.168.88./24 (192.168../16), часто пользователи указывают 192.168.88.1/24 (192.168.1.1/16) и у них выходит ошибка. На этом отключение неиспользуемых служб закончено

На этом отключение неиспользуемых служб закончено.

Port Knocking

Чуть выше мы говорили об ограничении доступа к управляющим службам роутера только с определенных адресов

Это очень важно: протокол Winbox далек от идеала и есть вероятность, что в нем еще будут находить дыры. Но часто приходится подсоединяться к роутеру из гостиниц или кафе, и невозможно предусмотреть все адреса, с которых подключишься

Среди админов распространена техника Port Knocking. Изначально порт закрыт для всех. Но стоит снаружи выполнить какую-то последовательность действий, как для твоего IP открываются все порты для управления. Этот набор действий может быть очень сложным, и подобрать его нереально. Рассмотрим пример:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на порт роутера 1234 попадает TCP-сегмент, затем два на порт 4321 и один на порт 5678, то адрес источника заносится в список разрешенных на сутки.

Реализовать эту последовательность действий поможет следующий скрипт.

Правила 3–6 () выполняют описанную выше логику. Первое правило разрешает доступ к управлению роутером только адресам из списка , который заполняется на этапах 3–6. Второе правило запрещает доступ всем. Первые два правила вынесены наверх для того, чтобы избежать ненужного прохождения менеджмента трафика по четырем правилам с логикой и тем самым снизить нагрузку на CPU.

Но провернуть подобную операцию с Windows не так просто: из стандартного набора программ выпилили Telnet, а качать сторонний софт не всегда возможно. Зато любая ОС позволяет менять размер ICMP-пакета при пинге. Этим мы и воспользуемся. Изменим условия:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на роутер попадает ICMP Request размером 345 байт, затем два размером 543 и один 678 байт, то адрес источника заносится в список разрешенных на сутки.

Для этого всего лишь поменяем предыдущие правила:

- Установим прокол ICMP.

- На вкладке Advanced зададим размер Packet Size.

INFO

Не забывай, что размер пакета, указанный в пинге, и размер пакета, долетевшего до роутера, — это разные значения. В Linux к ICMP прибавляется 28 байт заголовков, то есть, чтобы отправить пакет размером 345 байт, нужно в пинге указать размер 317. У Windows цифры другие — она по-своему считает заголовки.

Wireless

RouterOS поддерживает белые и черные списки Wi-Fi. Для этого есть список Wireless Access List. Просто добавь туда устройства, которые не имеют права подключаться к сети, а потом сними флажки Authentication и Forwarding. Еще для этих целей можно использовать команду .

Настройка черного списка Wi-Fi

Настройка черного списка Wi-Fi

Описанный выше случай будет работать как Blacklist. Чтобы преобразовать его в Whitelist, нужно поставить указанные флажки и изменить тип работы интерфейса Wireless с помощью команды .

Настройка белого списка

Настройка белого списка

Флажок Authentication отвечает за аутентификацию клиентов. Если он установлен для определенного интерфейса, аутентификация разрешена всем, кроме тех устройств, которые перечислены в списке доступа без флажка. Если на интерфейсе флажок не установлен, то подключиться к сети могут лишь те, кто присутствует в списке доступа с флажком.

Настройка Forwarding отвечает за передачу данных между клиентами одной подсети. Обычно ее не стоит трогать, но, если ты строишь, к примеру, hotspot-сеть, клиенты которой будут ходить только во внешние сети (то есть внутреннее взаимодействие им не нужно), отключи данную опцию — это улучшит качество связи.

С помощью Wireless Access List можно настроить сложную логику работы клиентов: по уровню сигнала, времени суток, ограничить скорость каждого клиента или загнать его в определенный VLAN без дополнительных телодвижений. Очень рекомендую познакомиться с этим инструментом поближе.

INFO

А еще MikroTik умеет делать SSID в виде эмодзи, например так: ???. Для этого нужно перевести символы в Unicode с помощью инструмента вроде такого и вставить полученную строку в SSID.

Основные настройки

1. Подключаем наш Микротик в розетку, он издаст звук приветствия)

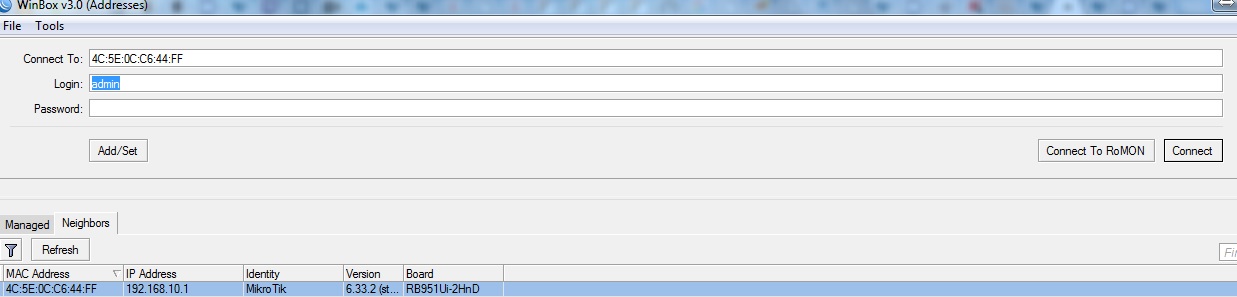

Затем опрашиваем бродкаст сети на наличие нашего роутера, он его нашел, нажимаем на мак адрес и коннект, Логин admin без пароля.

2. Создаем мост во вкладке Bridge, через синий ПЛЮС

3. Переходим во вкладку Ports.

Добавляем наш bridgelocal на локальный сетевой интерфейс, в который вы подключили компьютер. У меня это 4 порт Роутера.

4. Дальше идем во вкладку IP>DCHP Client

Жмем Плюс добавляем интерфейс в который включен Провод от Инфолады.

5. Видим что он получил адрес сети.

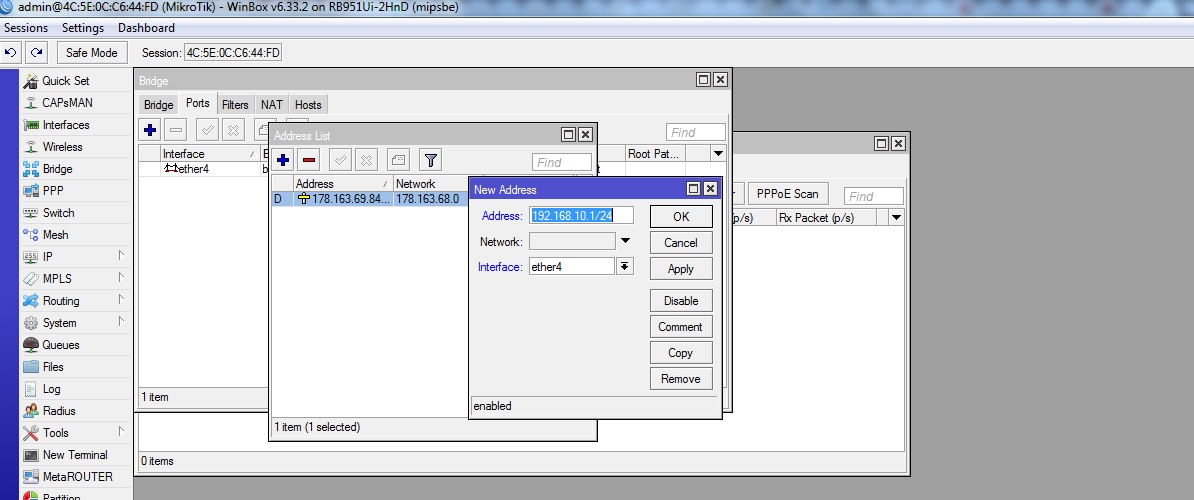

6. Далее нам необходимо дать роутеру ip адрес.

Переходим в IP>Addresses

Нажимаем Плюс и добавляем IP адрес роутера.Интерфейс выбирайте куда у вас подключен компьютер.

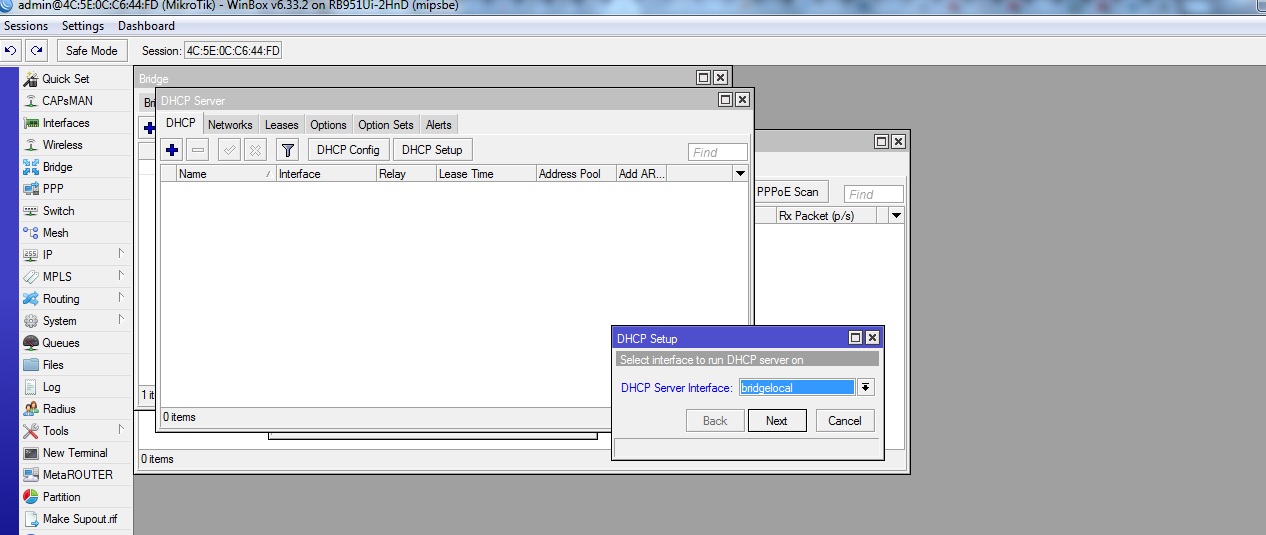

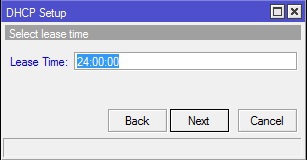

7. Теперь настраиваем DHCP Server, переходим IP>DHCP Server.

Нажимаем DCHP Setup

Выбираем интерфейс Bridgelocal.

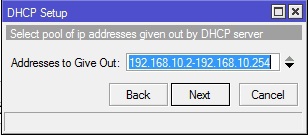

Сеть оставляем как есть.

Gateway оставляем такой же.

Пул выдавайемых адресов оставляем.

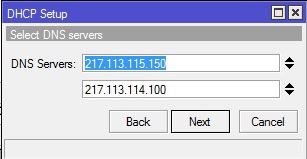

DNS он возьмет из интерфейса подключения.

Время жизни IP адреса выставляем 24:00

8. Теперь осталось настроить Firewall.

переходим IP>Firewall

Вкладка NAT

Плюс добавляем правило.

Chain srcnat

Out.interface выбираем интефейс порт где у вас стоит кабель от ИнфоЛада.

9. Далее вкладка Action

выбираем masquerade.

10. После настройки необходимо пройти авторизацию на странице start.infolada.ru

11. Доп настройки для абонентов Юридических лиц:

Для комфортного подключения к сети ООО «ИнфоЛада» необходимо изменить параметр check-gateway в разделе Route с PING (выставлено по умолчанию) на ARP.

В случае, если используется VPN, которые инициируются с вашего маршрутизатора Mikrotik, то необходимо изменить значение MTU для VPN-интерфейса, которое выставляется автоматически, на значение 1540 байт или меньше. В этом случае величина MTU наилучшим образом скажется на прохождении трафика через сети ООО «ИнфоЛада»

Настройка центрального маршрутизатора

Чтобы организовать небольшую сеть провайдера, вам понадобиться центральный маршрутизатор. Для небольшой нагрузки на 30-40 клиентов подойдут маршрутизаторы серии RB2011, на 50-80 клиентов можно использовать MikroTik RB450G. При количестве клиентов более 100 человек подойдет модель роутера RB1100AHx2. В примере мы будем использовать маршрутизатор MikroTik RB2011UAS-2HnD-IN.

Общая схема подключения беспроводной базовой станции будет выглядеть следующим образом.

- Нажмите кнопку … для отображения устройств MikroTik;

- Кликните в списке на MAC адрес роутера;

- Нажмите кнопку Connect. Login по умолчанию admin, пароль пустой.

Если вы включаете устройство в первый раз, то появится окно, как на рисунке ниже. Нажмите кнопку Remove Configuration, чтобы очистить начальную конфигурацию.

89 вопросов по настройке MikroTik

Вы хорошо разбираетесь в Микротиках? Или впервые недавно столкнулись с этим оборудованием и не знаете, с какой стороны к нему подступиться? В обоих случаях вы найдете для себя полезную информацию в курсе «

Многие обходят роутеры MikroTik стороной. По той причине, что у них очень сложный web-интерфейс, и их очень сложно настроить. Операционная система RouterOS, на которой работают эти роутеры, немного сложная и сильно загружена разными настройками. С одной стороны это плохо, так как простому пользователю, который не сильно разбирается в этих фишках, будет сложно найти и настроить какую-то функцию. Но с другой стороны, есть возможность очень тонко настроить свой MikroTik. К тому же, эти роутеры очень надежные и производительные. И цена на них хорошая.

Это первая моя инструкция по MikroTik, и первое мое знакомство с самим брендом и системой RouterOS в том числе. И я хочу сказать, что там нет ничего сложно. Все основные настройки можно задать на главной странице (настройка Wi-Fi, подключение к интернету, смена пароля web-интерфейса)

. Все что нужно, это подключиться к роутеру MikroTik по Wi-Fi сети, или по сетевому кабелю, зайти на IP-адрес 192.168.88.1 через браузер, задать необходимые параметры и сохранить.

Правила конфигурации интерфейсов

В MikroTik RouterOS интерфейсы отвечают за взаимодействие сетевых устройств. Интерфейс может представлять физический порт, виртуальный интерфейс (например, подключение VPN) или логическое подключение (например, мост или VLAN).

При настройке интерфейсов необходимо учесть следующие правила:

Назначение и тип интерфейса: перед настройкой интерфейса необходимо определить его назначение и тип. Например, если требуется предоставить доступ к интернету на конкретном порту, нужно настроить этот порт как «клиент». Определение типа интерфейса позволяет выбрать подходящие параметры и настройки.

IP-адрес: для большинства интерфейсов необходимо задать IP-адрес, чтобы устройство имело возможность взаимодействовать с другими устройствами посредством IP-протокола. IP-адрес может быть статическим или получаться автоматически от DHCP-сервера.

Маска подсети: при задании IP-адреса также необходимо указать маску подсети, чтобы определить, какие устройства находятся в одной сети с данным интерфейсом.

Маршруты: настройка маршрутов позволяет определить, какие пакеты должны быть отправлены посредством данного интерфейса. Например, для интерфейса, подключенного к локальной сети, маршруты не требуются, так как пакеты внутри локальной сети могут быть доставлены напрямую без использования маршрутов

Однако, если интерфейс используется для подключения к другой сети или Интернету, маршруты должны быть настроены соответствующим образом.

Безопасность: важно учесть вопросы безопасности при настройке интерфейсов. Например, рекомендуется отключить неиспользуемые порты или настроить ограничения доступа к некоторым интерфейсам при помощи фильтров и правил брандмауэра.

Дополнительные настройки: при необходимости могут быть настроены дополнительные параметры интерфейса, такие как настройки скорости и дуплексного режима для физических портов или опции QoS для управления пропускной способностью интерфейса.

Следуя указанным правилам, можно настроить интерфейсы MikroTik RouterOS таким образом, чтобы они отвечали требованиям и целям вашей сети.

Неправильный пример правила Access List

К примеру, вы хотите ограничить клиентов только по мощности сигнала — если клиент далеко от точки доступа то подключение запрещено.

Разумно создать вот такое правило:

/interface wireless access-list add comment="Allow anyone with a signal strength greater than -55" \ signal-range=-55..0 \ vlan-mode=no-tag

Правило будет подключать клиента если уровень его сигнала будет больше чем -55. Но смысла от этого единственного

правила нет, от него только вред.

Опция signal-range=-55..0 говорит о том что клиент будет подключен к точки доступа, пока его уровень сигнала

находится в пределах -55..0. Если уровень сигнала, в течении 10 секунд будет ниже заявленного, то

точка доступа отключит клиента. Но следующее правило — правило по умолчанию (его нет в списке), по этому правилу клиент и подключится

к точке доступа, используя профиль безопасности беспроводного интерфейса.

Для ограничения доступа по мощности сигнала, необходимо добавить второе правило, которое будет запрещать

аутентификацию. На втором правиле сработает запрещение аутентификации и переход к правилу по умолчанию не состоится.

/interface wireless access-list add authentication=no \ vlan-mode=no-tag

Файрвол

В RouterOS реализован серьезный файрвол, настройка которого в чем-то похожа на настройку Netfilter, а в чем-то даже удобнее.

Конфигурировать правила вы будете по принципу «запрещено все, что не разрешено». Сделать это вам придется с помощью командной строки. Можете воспользоваться SSH-подключением или вызвать окно встроенного терминала Winbox (New Terminal).

ICMP

Если есть необходимость в ICMP, добавьте правило, разрешающее прием соединений на внешнем интерфейсе :

Знатоки советуют использовать ограничение (параметр limit) количества пропускаемых пакетов в единицу времени.

Разрешите прием установленных или связанных соединений:

Запретите обработку некорректных соединений:

Фильтрация переадресованных соединений

Добавьте правила, аналогичные описанным в предыдущем пункте, для переадресованных (предназначенных устройствам внутри локальной сети) соединений:

Разрешение переадресованного трафика из локальной сети

Чтобы пользователи локальной приватной сети () могли пользоваться интернетом, разрешите пропускание их соединений на интерфейс провайдера ():

Настройка WAN интерфейса MikroTik

Смена MAC адреса WAN порта

Если Ваш провайдер блокирует доступ к сети по MAC адресу, то необходимо сначала изменить MAC адрес WAN порта роутера MikroTik. В противном случае пропустите этот пункт.

Чтобы изменить MAC адрес порта MikroTik, открываем в программе Winbox меню New Terminal и вводим команду:

, где ether1 — имя WAN интерфейса, 00:01:02:03:04:05 — разрешенный MAC адрес.

Изменить MAC адрес MikroTik

Чтобы вернуть родной MAC адрес порта, нужно выполнить команду:

, где ether1 — имя интерфейса.

Вернуть родной MAC адрес MikroTik

Настройка Dynamic IP

Если интернет провайдер выдает Вам сетевые настройки автоматически, то необходимо настроить WAN порт роутера MikroTik на получение настроек по DHCP:

- Открываем меню IP;

- Выбираем DHCP Client;

- В появившемся окне нажимаем кнопку Add (плюсик);

- В новом окне в списке Interface выбираем WAN интерфейс ether1;

- Нажимаем кнопку OK для сохранения настроек.

Настройка DHCP клиента MikroTik

Теперь мы получили IP адрес от провайдера, который отображается в столбце IP Adress.

Получение IP адреса по DHCP MikroTik

Проверим, что есть связь с интернетом:

- Открываем меню New Terminal;

- В терминале пишем команду ping 8.8.8.8 (пингуем сайт google) и жмем Enter на клавиатуре.

Как видим, идут пинги по 60ms, значит интернет подключен и работает. Остановить выполнение команды можно комбинацией клавиш на клавиатуре Ctrl+C.

ping MikroTik

На компьютерах, подключенных к роутеру MikroTik, интернет не будет работать, пока вы не настроите локальную сеть, Firewall и NAT.

Настройка Static IP

Если вы используете статические сетевые настройки, необходимо настроить WAN порт роутера MikroTik вручную.

Настроим статический IP адрес и маску подсети WAN порта MikroTik :

- Открываем меню IP;

- Выбираем Addresses;

- В появившемся окне нажимаем кнопку Add (плюсик);

- В новом окне в поле Address прописываем статический IP адрес / маску подсети;

- В списке Interface выбираем WAN интерфейс ether1;

- Для сохранения настроек нажимаем кнопку OK.

Настройка статического адреса MikroTik

Настроим адрес интернет шлюза MikroTik:

- Открываем меню IP;

- Выбираем Routes;

- В появившемся окне нажимаем кнопку Add (плюсик);

- В новом окне в поле Gateway прописываем IP адрес шлюза;

- Нажимаем кнопку OK для сохранения настроек.

Настройка шлюза MikroTik

Добавим адреса DNS серверов MikroTik:

- Открываем меню IP;

- Выбираем DNS;

- В появившемся окне нажимаем кнопку Settings;

- В новом окне в поле Servers прописываем IP адрес предпочитаемого DNS сервера;

- Нажимаем кнопку «вниз» (черный треугольник), чтобы добавить еще одно поле для ввода;

- В новом поле прописываем IP адрес альтернативного DNS сервера;

- Ставим галочку Allow Remote Requests;

- Нажимаем кнопку OK для сохранения настроек.

Настройка DNS MikroTik

Проверим, что есть доступ к интернету:

- Открываем меню New Terminal;

- В терминале пишем команду ping 8.8.8.8 (пингуем сайт google) и жмем Enter на клавиатуре.

Как видим, идут пинги по 60ms, значит интернет подключен и работает. Остановить выполнение команды можно комбинацией клавиш на клавиатуре Ctrl+C.

ping MikroTik

На компьютерах, подключенных к роутеру MikroTik, интернет не будет работать, пока вы не настроите локальную сеть, Firewall и NAT.

Настройка PPPoE

Если вы используете ADSL модем, к которому по сетевому кабелю подключен роутер MikroTik, сначала необходимо настроить ADSL модем в режим Bridge (мост).

Настроим клиентское PPPoE соединение на роутере MikroTik:

- Слева выбираем меню PPP;

- Нажимаем кнопку Add (плюсик);

- Выбираем PPPoE Client.

Настройка PPPoE MikroTik

Настраиваем параметры PPPoE соединения MikroTik:

- В поле Name указываем имя соединения;

- В списке Interfaces выбираем первый WAN порт ether1, который подключен к провайдеру;

Выбор интерфейса PPPoE MikroTik - Переходим на вкладку Dial Out;

- В поле User указываем имя пользователя;

- В поле Password вводим пароль;

- Ставим галочку Use Peer DNS;

- Нажимаем кнопку OK.

Настройка пользователя и пароля PPPoE MikroTik

После создания PPPoE соединения напротив него должна появиться буква R, которая говорит о том, что соединение установлено.

PPPoE соединение на MikroTik установлено

Проверим, что есть связь с интернетом:

- Открываем меню New Terminal;

- В терминале пишем команду ping 8.8.8.8 (пингуем сайт google) и жмем Enter на клавиатуре.

Как видим, идут пинги по 60ms, значит интернет подключен и работает. Остановить выполнение команды можно комбинацией клавиш на клавиатуре Ctrl+C.

ping MikroTik

На компьютерах, подключенных к роутеру MikroTik, интернет не будет работать, пока вы не настроите локальную сеть, Firewall и NAT.

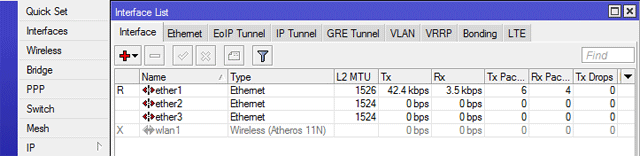

Создаем Bridge интерфейсы

В меню Interfaces отображаются проводные и беспроводные интерфейсы платы RB433GL. Беспроводной интерфейс wlan1 по умолчанию выключен и отображается серым цветом.

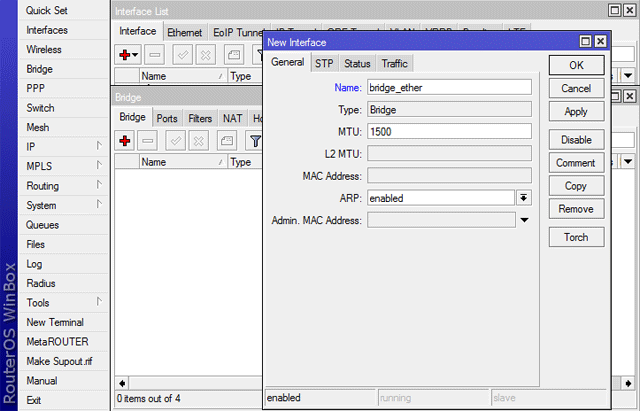

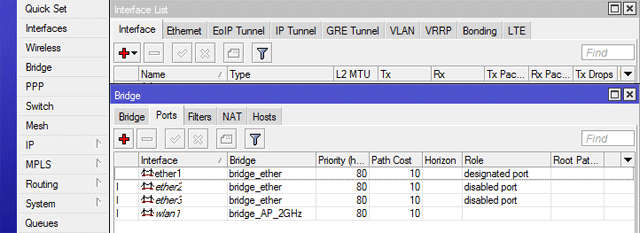

Создадим бридж интерфейс bridge_ether, в который объединим сетевые порты платы RB433GL:

- Откройте меню Bridge и нажмите красный плюсик.

- В появившемся окне в поле Name укажите имя бридж интерфейса bridge_ether.

- Нажмите OK.

Создайте бридж интерфейс с именем bridge_AP_2GHz для работы беспроводной точки доступа.

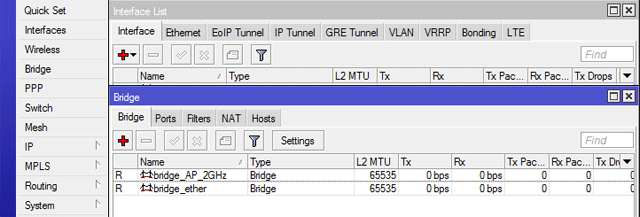

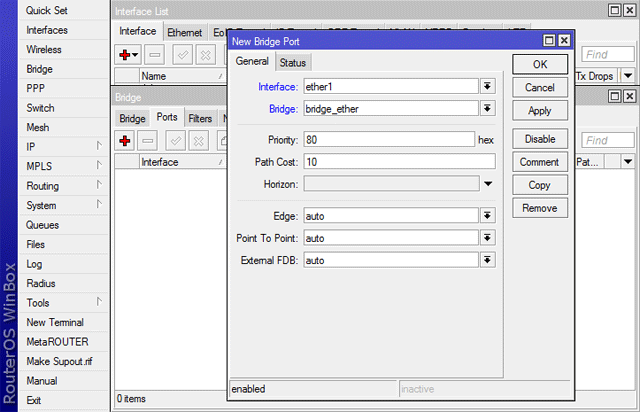

Объединяем сетевые порты платы в интерфейс bridge_ether:

- Перейдите на вкладку Ports и нажмите красный плюсик.

- В поле Interface выберите порт ether1.

- В поле Bridge выберите бридж интерфейс bridge_ether.

- Нажмите кнопку OK.

- Добавьте в bridge_ether аналогичным образом порты ether2 и ether3.

Добавляем в bridge_AP_2GHz беспроводной интерфейс wlan1:

- На вкладке Ports нажмите красный плюсик.

- В поле Interface выберите порт wlan1.

- В поле Bridge выберите бридж интерфейс bridge_AP_2GHz.

- Нажмите кнопку OK.

В итоге получаем список, как на рисунке ниже.

Обновление RouterOS

Далее нам необходимо обновить программное обеспечение маршрутизатора. Заходим на https://mikrotik.com/download и видим, что огромное количество возможных загрузок операционной системы Router OS. Для того, что бы выбрать нужную, нам необходимо понять какая архитектура процессора используется в нашем настраиваемом устройстве. Ее тип можно увидеть в верхней части окна WinBox. В нашем случае это SMIPS. В нашем случае мы можем установить любую из трех веток RouterOS: Bugfix only, Current и Release candidate. Ветка Bugfix only используется там, где необходима максимальная стабильность программного обеспечения. Здесь нет новых «фишек» операционной системы. Здесь они появляется, в среднем, через полгода после появления в ветке Current. В данной ветке предложена самая последняя версия с новыми возможностями RouterOS, которая уже прошла тестирование, но тем не менее, в которой могут содержаться какие-либо ошибки. Вероятнее всего среднестатистический пользователь домашнего беспроводного роутера с ними просто не столкнется. В ветке Release candidate представлены самые последние разработки, которые еще проходят тестирование, которые постоянно дорабатываются в процессе тестирования. После того, как завершается тестирование, операционная система из ветки Release candidate перетекает в ветку Current, а когда из нее будут убраны все ошибки, перетекает в ветку Bugfix only. Для настройки нашего роутера возьмем ветку Current.

Далее мы видим, что можно скачать Main package и Extra packages. В Main package уже содержится набор пакетов операционной системы, который необходим среднестатистическому пользователю данного типа устройств, т.е. ничего лишнего. В Extra packages представлены все возможные пакеты, нужные из которых мы можем выбрать для использования.

Несколько слов о предназначении пакетов:

Для работы маршрутизатора необходим пакет system. В нем находится ядро операционной системы. Что бы у роутера работал беспроводной (Wireless, WiFi) модуль, нам необходим пакет wireless. Для работы нам потребуется пакет dhcp — для получения IP-адресов от оператора и назначения IP-адресов нашим домашним устройствам. Если мы подключаемся к инетнету через протоколы PPPoE, PPTP или L2TP, нам необходим пакет ppp. Если мы планируем смотреть IPTV, которое работает через многоадресную рассылку multicast, нам потребуется пакет multicast. Если в нашем устройстве есть LCD-экран, то для него нужен пакет lcd.

Можно не выбирать пакеты, а установить сразу все. В случае с Extra packages не получится так, что какого-то пакета нам не хватает. Ненужные пакеты просто будут занимать память устройства. В дальнейшем, их можно отключить.

Обновление RouterOS происходит очень просто: т.к. у нашего устройства еще нет доступа в интернет, мы просто выделяем нужные пакеты и перетаскиваем их в окно WinBox (drag-and-drop). После того, как пакеты скопировались, мы перезагружаем устройство, нажав в разделе System кнопку Reboot. Процесс обновления занимает примерно одну минуту, после чего мы можем нажать кнопку Reconnect в WinBox. После каждого обновдения операционной системы, нам нужно обновить и BIOS устройства. Для этого заходим в System — Routerboard и нажимаем кнопку Upgrade. В данном окошке мы видим текущую версию BIOS (Current Firmware), версию, на котоую можем обновить (Upgrade Firmware) и версию, которая была установлена при производстве устройства (Factory Firmware). После обновления обязательно необходимо перезагрузить устройство: System — Reboot. В дальнейшем, когда устройство будет подключено к Internet, его можно обновлять зайдя в System — Packages и нажав в открывшемся окне кнопку Check For Updates. При необходимости, здесь можно выбрать ветку RouterOS: Bugfix only, Current и Release candidate.