1. Введение

Сетевые операторы используют PING для проверки двухсторонней связности между интерфейсами. В этом документе такие интерфейсы называются проверяющим и проверяемым. PING передает сообщения ICMP Echo Request с проверяющего интерфейса проверяемому. Проверяющий интерфейс размещается на проверяющем узле, а проверяемый – на проверяемом.

Если проверяемый интерфейс получает сообщение ICMP Echo Request, он возвращает ICMP Echo Reply. Получив ICMP Echo Reply, проверяющий узел убеждается в наличии двухсторонней связности между проверяющим и проверяемым интерфейсом. В частности, подтверждается:

-

возможность доступа проверяющего узла к проверяемому интерфейсу;

-

активность проверяемого интерфейса;

-

возможность доступа проверяемого узла к проверяющему интерфейсу;

-

активность проверяющего интерфейса.

Этот документ описывает инструмент сетевой диагностики, названный PROBE. Программа PROBE похожа на PING в том смысле, что может использоваться для запроса состояния проверяемого интерфейса, но отличается тем, что ей не требуется двухсторонняя связность между проверяющим и проверяемым интерфейсом. Вместо этого программе PROBE нужна двухсторонняя связность между проверяющим интерфейсом и интерфейсом-посредником (proxy). Этот интерфейс может размещаться на одном узле с проверяемым интерфейсом или на узле, с которым тот непосредственно соединен. В разделе 5 рассмотрены примеры использования программы.

Подобно PING, программа PROBE выполняется на проверяющем узле, который передает сообщение ICMP Extended Echo Request со своего локального интерфейса, называемого проверяющим, на интерфейс посредника, размещаемый на узле-посреднике.

ICMP Extended Echo Request содержит структуру ICMP Extension Structure, а та содержит объект Interface Identification Object, указывающий проверяемый интерфейс, который находится на узле-посреднике или соединен с ним.

Когда интерфейс-посредник получает ICMP Extended Echo Request, узел-посредник выполняет процедуры контроля доступа. Если доступ разрешен, этот узел определяет статус проверяемого интерфейса и возвращает ICMP Extended Echo Reply. Сообщение ICMP Extended Echo Reply указывает статус проверяемого интерфейса.

Если проверяемый интерфейс размерен на узле-посреднике, PROBE определяет его статус как oper-status . Если oper-status имеет значение up (1), PROBE сообщает об активности интерфейса. В противном случае PROBE сообщает, что интерфейс не активен.

Если проверяемый интерфейс расположен на узле, напрямую соединенном с посредником, и присутствует в таблице IPv4 ARP или IPv6 Neighbor Cache , PROBE сообщает о доступности интерфейса. В противном случае PROBE сообщает, что в таблице нет записи для интерфейса.

1.1. Терминология

Ниже приведены определения используемых в документе терминов.

-

Probing interface (проверяющий интерфейс) – интерфейс, передающий ICMP Extended Echo Request.

-

Probing node (проверяющий узел) – узел, на котором размещается проверяющий интерфейс.

-

Proxy interface (интерфейс-посредник) – интерфейс, которому передается ICMP Extended Echo Request.

-

Proxy node (узел-посредник) – узел, на котором размещается proxy-интерфейс.

-

Probed interface (проверяемый интерфейс) – интерфейс, чей статус запрашивается.

-

Probed node (проверяемый узел) – узел, на котором размещается проверяемый интерфейс. Если проверяемый и посредничающий интерфейсы расположены на одном узле, узел посредник является и проверяемым узлом. В остальных случаях узел-посредник непосредственно соединен с проверяемым узлом.

1.2. Уровни требований

Ключевые слова необходимо (MUST), недопустимо (MUST NOT), требуется (REQUIRED), нужно (SHALL), не следует (SHALL NOT), следует (SHOULD), не нужно (SHOULD NOT), рекомендуется (RECOMMENDED), не рекомендуется (NOT RECOMMENDED), возможно (MAY), необязательно (OPTIONAL) в данном документе интерпретируются в соответствии с BCP 14 тогда и только тогда, когда они выделены шрифтом, как показано здесь.

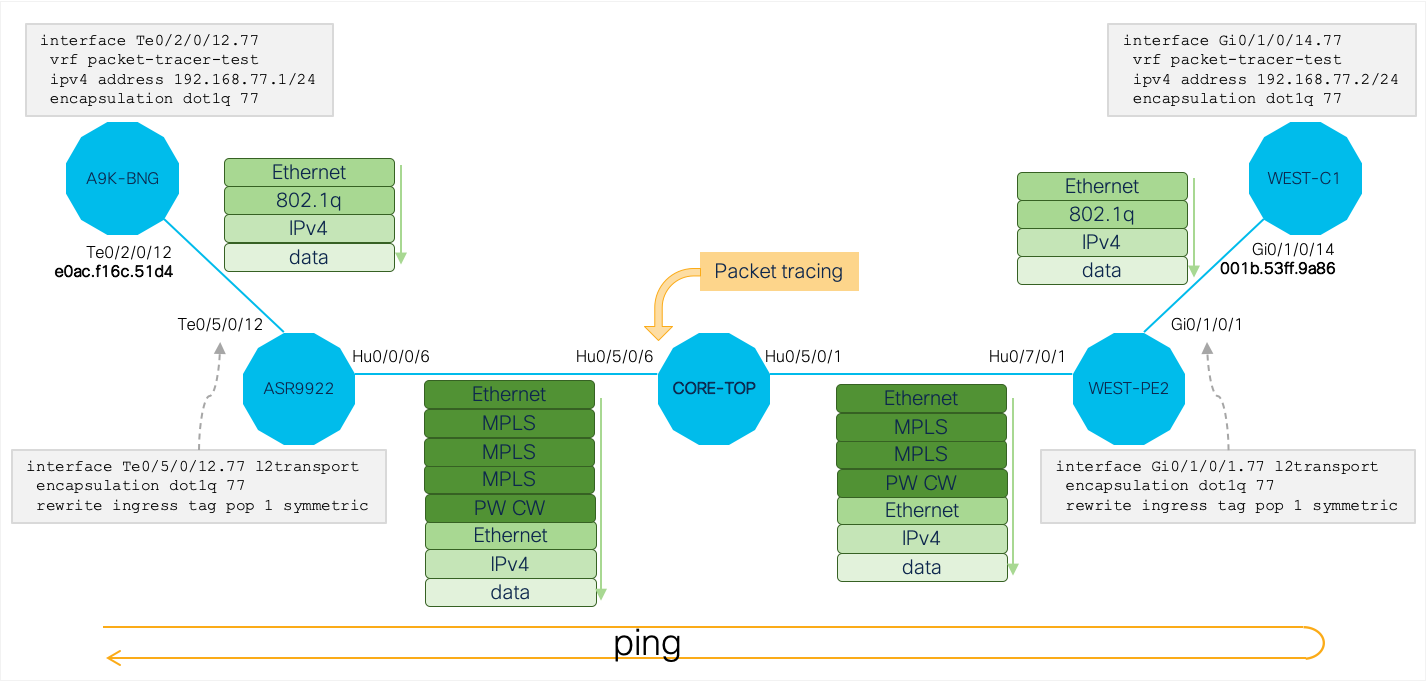

Use Case 1: Tracing On A P Router In L2VPN

I’m sure you will agree that this is one of the most difficult issues to troubleshoot: packet pertaining to a L2VPN PW are dropped somewhere in the core. XR Embedded Packet Tracer is the only feature that allows you to troubleshoot this easily.

The following image shows the topology, relevant configurations, protocol stacks, test flow (ICMP echo) direction and the point where packet tracing is applied:

Protocol stack on any flow will depend very much on the network configuration. You can either derive it by walking the control path from encapsulation PE to the P node where packet tracer is enabled to see what kind of header rewrites are performed on each node (e.g.: is dot1q header stripped on encapsulation PE, how many labels are pushed, is PW control word enabled, etc.) or you can run a monitor session once on the P router to confirm the protocol stack on the flow of interest.

Packet tracer condition in this use case was developed using the XR Embedded Packet Tracer — Condition Generator Web App.

The Offset/Value/Mask triplets in below snapshot represent the following fields of the IPv4 packet encapsulated into L2VPN frame:

- ICMP protocol

- source IPv4 address

- destination IPv4 address

The simple set of commands below was sufficient to confirm that all packets of this flow are successfuly sent towards the egress interface:

Роль ICMP-запросов в сетевом взаимодействии

Одной из основных задач ICMP-запросов является проверка доступности узлов в сети и определение времени, затраченного на передачу данных (пинг). ICMP-запросы позволяют узлам обмениваться информацией о своем состоянии и доступности. Если узел не отвечает на ICMP-запросы, это может свидетельствовать о проблемах с его работой или недоступности.

ICMP-запросы также используются для передачи информации об ошибках, возникающих в процессе сетевого взаимодействия. Например, при отправке ICMP-запроса «destination unreachable» можно получить информацию о том, что узел или ресурс, на который отправлен запрос, недоступен. Это позволяет быстро выявлять и устранять проблемы в сети.

Кроме того, ICMP-запросы могут использоваться для определения маршрутов передачи данных в сети. При отправке ICMP-запроса «traceroute» получается информация о промежуточных узлах, через которые проходит запрос до нужного адреса. Это позволяет администраторам сети контролировать и оптимизировать пути передачи данных.

ICMP-запросы играют важную роль в обеспечении надежности и эффективности сетевого взаимодействия. Они позволяют обнаруживать и реагировать на различные проблемы в сети, что способствует более стабильной и безопасной работе компьютерных систем.

| Преимущества ICMP-запросов: |

|---|

| Обнаружение и реагирование на проблемы в сети; |

| Проверка доступности узлов и определение времени передачи данных; |

| Передача информации об ошибках и недоступности узлов; |

| Определение маршрутов передачи данных. |

ICMP Types

There are a variety of message types defined for ICMP.

Echo Request & Reply

These packets have an additional header after the ICMP header with information related to echo replies and requests:

struct icmp_echo_packet {

uint16_t echo_id;

uint16_t echo_seq;

};

Following this header is an arbitrary length of data.

The ICMP code for an echo request or reply is always zero.

Echo Request (type

An echo request is sent to a host in order to request an «Echo Reply» response. These are typically used to determine if a host on the network is reachable, or to determine latency in a link or route.

The ID and Sequence values can be set to an arbitrary value, but should be meaningful to the implementation sending the echo request.

The packet data should be a number of bytes (typically enough to pad the packet to 64 or so bytes) that you expect to receive back from the host. Windows seems to just use the lower-case alphabet from ‘a’ to ‘z’ — it really is up to you what data goes here!

Echo Reply (type 0)

An echo reply is sent to a host in response to an «Echo Request» message. All features of the reply are the same as the echo request, except for the destination and source addresses. The ID and Sequence values must not be changed. These are how a received response is tied to a previous request.

Destination Unreachables (type 3)

These packets are sent by a host or router to notify another host that the destination it is attempting to send packets to is unreachable, for a variety of possible reasons.

The packet format is as follows:

struct dest_unreachable_packet {

uint16_t empty;

uint16_t next_mtu;

iphdr original_header;

uint8_t original_payload8; // First eight bytes of the original IPv4 payload.

};

Note that it may be better to not define your structure containing an IP header structure and these extra bytes depending on your operating system and individual needs.

The next_mtu field contains the MTU for the next hop if this message is a Fragmentation Required message.

A host uses the original IP header transmitted in the destination unreachable packet to determine which packet failed. This is a good reason to use valid and tracked IDs in your IPv4 packets.

Destination Unreachable messages use the ICMP code field rather than the ICMP type field to define individual message types.

Framentation Required (code 4)

A host or router sends this packet to a host when the packet is larger than the MTU for a link, and the «Don’t Fragment» (DF) bit in the IPv4 header is set. Were the DF bit to be unset, the router or host would fragment the packet automatically in order to transmit it.

One common use of this message is in Path MTU Discovery, which determines the MTU for a complete route from one host to another by sending out packets with decreasing size (with DF set) until a Fragmentation Required message does not get sent for the packet. Rather than «guess-and-check», a host should use the «Next MTU» field of the destination unreachable header to determine the next MTU to attempt. Keep this in mind when writing code to route packets; you may need to implement the infrastructure required to handle this (very important) message.

Использование ICMP для управления сетевым трафиком

Протокол ICMP (Internet Control Message Protocol) широко используется для управления сетевым трафиком в Linux. Он позволяет администраторам контролировать состояние сети и обнаруживать возможные проблемы.

Одним из основных способов использования ICMP является отправка и прием эхо-запросов (ping). Эхо-запросы используются для проверки доступности хостов в сети. Когда хост получает эхо-запрос, он отправляет эхо-ответ обратно. Если хост не отвечает на эхо-запросы, это может быть признаком проблемы в сети.

Кроме того, ICMP используется для передачи сообщений об ошибках в сети. Например, когда пакет не может быть доставлен или когда возникает перегрузка сетевого оборудования. ICMP сообщения об ошибках помогают администраторам выявлять и устранять проблемы в сети.

В Linux, ICMP можно настроить для фильтрации и перенаправления сетевого трафика. Например, с помощью утилиты iptables можно создавать правила, которые разрешают или блокируют ICMP-пакеты. Это может быть полезно для защиты сети от атак или для ограничения использования определенных сетевых ресурсов.

Также ICMP можно использовать для измерения задержки и потери пакетов в сети. Например, с помощью утилиты ping можно отправлять эхо-запросы на удаленный хост и измерять время, затраченное на передачу и получение пакета. Это позволяет администраторам оценить качество сети и выявить возможные проблемы.

В целом, протокол ICMP играет важную роль в управлении сетевым трафиком в Linux. Он позволяет администраторам контролировать и настраивать сеть, обнаруживать проблемы и улучшать производительность.

Применение ICMP

Большая часть пакетов ICMP формируется и отправляется автоматически сетевым оборудованиям. Но некоторые типы сообщений формируются утилитами, которые применяются для диагностики сети. Рассмотрим утилиты ping и traceroute (в Windows tracert)

Утилита ping

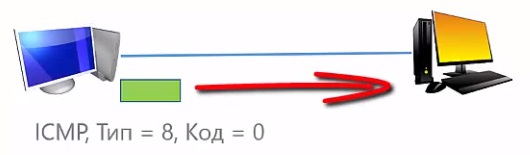

Утилита ping используется, чтобы проверить доступность компьютера в сети. Возможно подключиться к этому компьютеру или нельзя. Ping использует это-протокол ICMP. Компьютер, который хочет проверить доступность другого, отправляет эхо-запрос (тип=8, код=0).

Компьютер, который получил такой запрос, в ответ отправляет эхо-ответ ICMP с типом 0, если эхо-ответ не пришел, значит установить с компьютером соединение по сети невозможно.

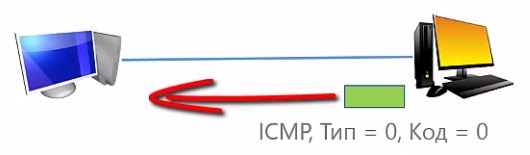

Пример использования утилиты ping для проверки возможности подключиться к сайту ВКонтакте. По умолчанию утилита ping запускает 4 эхо-запроса и для каждого эхо-запроса получен эхо-ответ. В ответе указывается некоторая диагностическая информация.

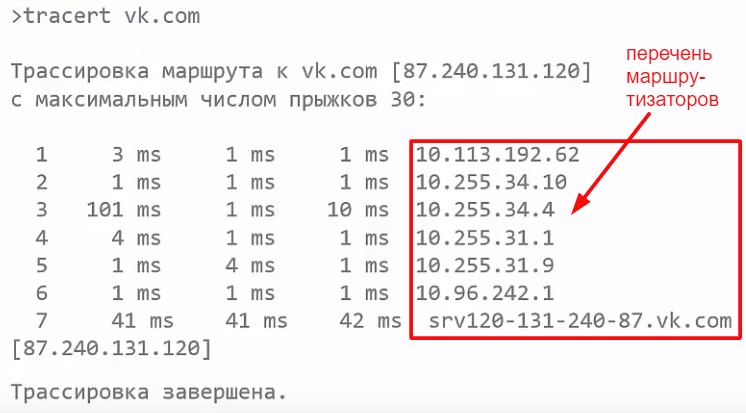

Утилита traceroute

Утилита traceroute позволяет определить маршрут от отправителя к получателю. Под маршрутом имеется в виду перечень всех маршрутизаторов через которые проходит пакет.

Пример работы утилиты traceroute ее windows вариант tracert для определения маршрута к сайту ВКонтакте.

Работа утилиты traceroute

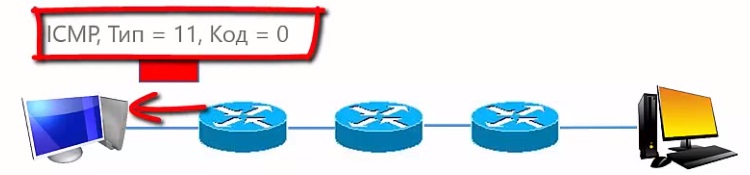

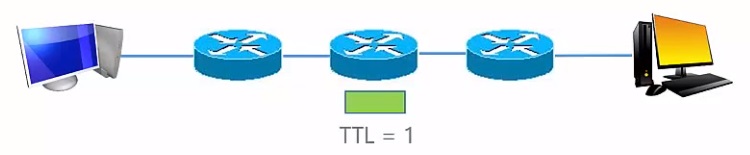

Как утилита traceroute узнает маршрутизатор? Для этого утилита использует ICMP сообщения время жизни истекло. Чтобы этого достичь, сначала отправляется сообщение у которого время жизни установлено в единицу TTL=1.

Пакет доходит до первого маршрутизатора, маршрутизатор уменьшает время жизни TTL=0 и маршрутизатор отбрасывает пакет.

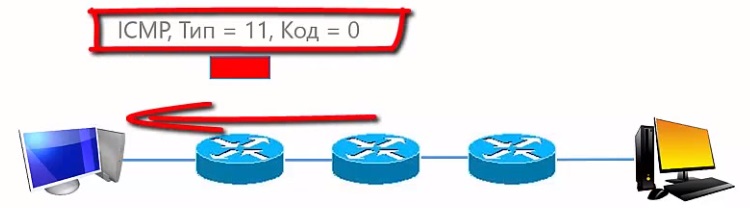

И генерирует сообщение об ошибке ICMP с типом 11, код 0 время жизни истекло. Утилита traceroute из заголовка IP пакета в которого вложен ICMP извлекает IP-адрес маршрутизатора.

На следующем этапе отправляется пакет с временем жизни равным двум TTL=2.

На первом маршрутизаторе время жизни уменьшается до единицы и пакет переходит на второй маршрутизатор.

Второй маршрутизатор снова уменьшает время на 1, время жизни становится нулем. Пакет отбрасывается и уже второй маршрутизатор отправляет сообщение время жизни истекло. Утилита traceroute извлекает адрес второго маршрутизатора из IP заголовка этого сообщения.

И так происходит до тех пор пока пакет не дойдет до узла назначения.

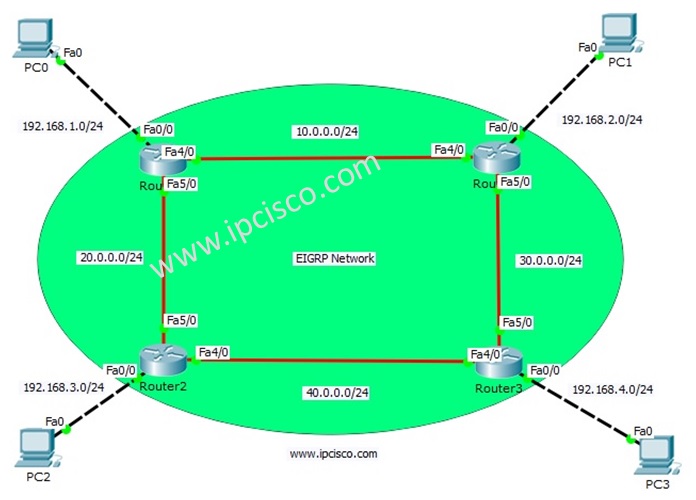

Packet Tracer EIGRP Configuration

EIGRP (Enhanced Interior Gateway Routing Protocol), is a Cisco Proprietary Hybrid Routing Protocol. The configuration of EIGRP is similar to other Routing Protocols. In this example, we will configure EIGRP on Packet Tracer with Cisco Routers..

With this EIGRP Config, we will learn important Cisco EIGRP Commands on Cisco Packet Tracer. For our EIGRP Config Example, we will use the below topology consist of four routers and four PCs on Packet Tracer.

You can DOWNLOAD the Cisco Packet Tracer example with .pkt format at the End of This Lesson.

You can also DOWNLOAD all Packet Tracer examples with .pkt format in Packet Tracer Labs section.

Анализ трафика

Анализ ICMP-трафика

ICMP используется для отчетов об ошибках и тестирования, определяя, достигают ли данные намеченного места назначения вовремя или нет. Утилита Ping использует сообщения ICMP для проверки скорости соединения между устройствами и сообщает, сколько времени требуется пакету, чтобы добраться до места назначения, а затем вернуться.

Пинг использует сообщение ICMP_echo_request для устройства в сети, и устройство отвечает сообщением ICMP_echo_reply. Чтобы захватить пакеты в Wireshark, запустите функцию захвата Wireshark, откройте терминал и выполните следующую команду:

Использовать Ctrl + C для завершения процесса захвата пакетов в Wireshark. На снимке ниже вы можете заметить ICMP-пакет отправлен = ICMP-пакет получен с потерей пакетов 0%.

На панели захвата Wireshark выберите первый пакет ICMP_echo_request и просмотрите детали, открыв среднюю панель Wireshark.

На сетевом уровне вы можете заметить источник Src как мой ip_address, тогда как пункт назначения Dst ip_address относится к серверу Google, тогда как уровень IP упоминает протокол как ICMP.

Теперь мы увеличиваем детализацию ICMP-пакета, расширяя Internet Control Message Protocol и декодируем выделенные поля на снимке ниже:

- Тип: 08-битное поле, установленное в 8, означает сообщение эхо-запроса

- Код: всегда ноль для пакетов ICMP

- контрольная сумма: 0x46c8

- Идентификационный номер (BE): 19797

- Идентификационный номер (LE): 21837

- Порядковый номер (BE): 1

- Порядковый номер (LE): 256

Идентификатор и порядковые номера сопоставляются, чтобы помочь в идентификации ответов на эхо-запросы. Точно так же перед передачей пакета контрольная сумма вычисляется и добавляется в поле для сравнения с контрольной суммой в полученном пакете данных.

Теперь в ответном пакете ICMP обратите внимание на уровень IPv4. Адреса источника и назначения поменялись местами

На уровне ICMP проверьте и сравните следующие важные поля:

- Тип: 08-битное поле, установленное в 0, означает эхо-ответное сообщение

- Код: всегда 0 для пакетов ICMP

- контрольная сумма: 0x46c8

- Идентификационный номер (BE): 19797

- Идентификационный номер (LE): 21837

- Порядковый номер (BE): 1

- Порядковый номер (LE): 256

Вы можете заметить, что ответ ICMP повторяет ту же контрольную сумму запроса, идентификатор и порядковый номер.

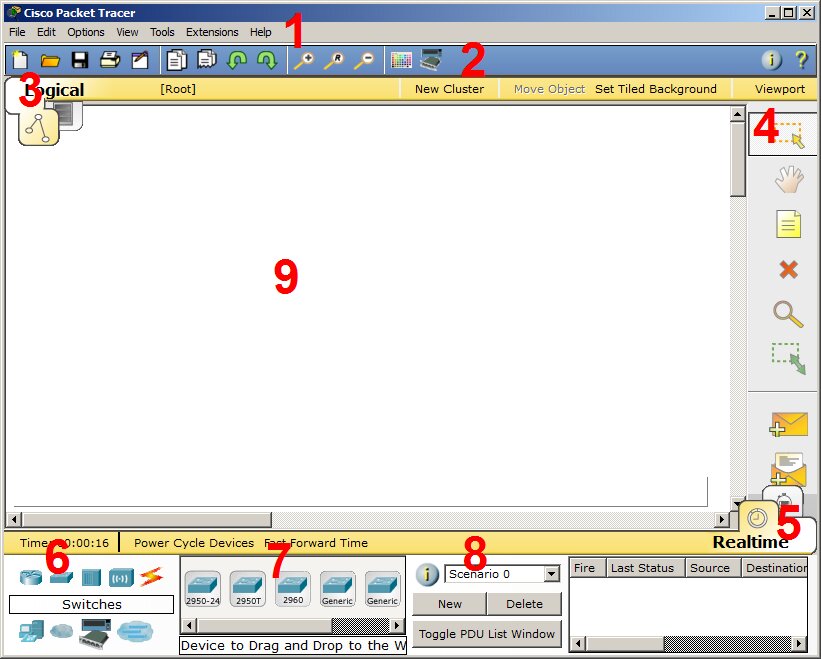

Интерфейс Cisco Packet Tracer

Интерфейс программы Cisco Packet Tracer представлен на рисунке 4.

Рисунок 4 – Интерфейс программы Cisco Packet Tracer

- Главное меню программы;

- Панель инструментов – дублирует некоторые пункты меню;

- Переключатель между логической и физической организацией;

- Ещё одна панель инструментов, содержит инструменты выделения, удаления, перемещения, масштабирования объектов, а так же формирование произвольных пакетов;

- Переключатель между реальным режимом (Real-Time) и режимом симуляции;

- Панель с группами конечных устройств и линий связи;

- Сами конечные устройства, здесь содержатся всевозможные коммутаторы, узлы, точки доступа, проводники.

- Панель создания пользовательских сценариев;

- Рабочее пространство;

Большую часть данного окна занимает рабочая область, в которой можно размещать различные сетевые устройства, соединять их различными способами и как следствие получать самые разные сетевые топологии.

Сверху, над рабочей областью, расположена главная панель программы и ее меню. Меню позволяет выполнять сохранение, загрузку сетевых топологий, настройку симуляции, а также много других интересных функций. Главная панель содержит на себе наиболее часто используемые функции меню.

![]()

Рисунок 5 — Главное меню Packet Tracer

Справа от рабочей области, расположена боковая панель, содержащая ряд кнопок отвечающих за перемещение полотна рабочей области, удаление объектов и т.д.

Снизу, под рабочей областью, расположена панель оборудования.

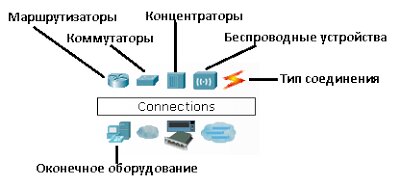

Рисунок 6 — Панель оборудования Packet Tracer

Данная панель содержит в своей левой части типы доступных устройств, а в правой части доступные модели. При выполнении различных лабораторных работ, эту панель придется использовать намного чаще, чем все остальные. Поэтому рассмотрим ее более подробно.

При наведении на каждое из устройств, в прямоугольнике, находящемся в центре между ними будет отображаться его тип. Типы устройств, наиболее часто используемые в лабораторных работах Packet Tracer, представлены на рисунке 7.

Рисунок 7 — Основные типы устройств

Рисунок 7 — Основные типы устройств

Рассматривать конкретные модели устройств каждого типа, не имеет большого смысла. Отдельного рассмотрения заслуживают типы соединений. Перечислим наиболее часто используемые из них (рассмотрение типов подключений идет слева направо, в соответствии с приведенным на рисунке 8).

![]()

Рисунок 8 — Типы соединений устройств в Packet Tracer

- Автоматический тип – при данном типе соединения PacketTracer автоматически выбирает наиболее предпочтительные тип соединения для выбранных устройств

- Консоль – консольные соединение

- Медь Прямое – соединение медным кабелем типа витая пара, оба конца кабеля обжаты в одинаковой раскладке. Подойдет для следующих соединений: коммутатор – коммутатор, коммутатор – маршрутизатор, коммутатор – компьютер и др.

- Медь кроссовер – соединение медным кабелем типа витая пара, концы кабеля обжаты как кроссовер. Подойдет для соединения двух компьютеров.

- Оптика – соединение при помощи оптического кабеля, необходимо для соединения устройств имеющих оптические интерфейсы.

- Телефонный кабель – обыкновенный телефонный кабель, может понадобится для подключения телефонных аппаратов.

- Коаксиальный кабель – соединение устройств с помощью коаксиального кабеля.

2.1 Командная функция

Команда ping используется для: определения состояния сети и каждого внешнего хоста; отслеживания и локализации аппаратных и программных проблем; тестирования, оценки и управления сетью. Если хост запущен и подключен к Интернету, он ответит на эхо-сигнал. Каждый эхо-запрос содержит заголовок Интернет-протокола (IP) и ICMP, за которым следует временная структура и достаточно байтов для заполнения пакета. По умолчанию запросы сигналов отправляются непрерывно, пока не будет получен сигнал прерывания (Ctrl-C).

Команда ping отправляет дейтаграмму каждую секунду и выводит строку вывода для каждого полученного ответа. Команда ping вычисляет время приема-передачи сигнала и статистику потери (информационных) пакетов и отображает краткую сводку после завершения. Команда ping завершается по истечении времени ожидания программы или при получении сигнала SIGINT. Параметр Host — это действительное имя хоста или Интернет-адрес.

XR release 7.1.2:

- Packet marking is supported on 5th, 4th and 3rd generation line cards (aka Lightspeed Plus, Lighstpeed, Tomahawk).

- Packet tracing is supported in the NP microcode of 5th, 4th and 3rd generation line cards.

- You can specify a maximum of three 4-octet Offset/Value/Mask sets.

- Embedded Packet Tracer is not HA (high availability) aware. Specified packet tracer conditions are not synchronised with the standby RP.

- By design, packet tracer conditions cannot be updated while packet tracing is active.

Appendix 1: XR Embedded Packet Tracer Framework Architecture Details

Packet tracer master process on active route processor (RP) card is responsible for user interaction and sending instructions to processes participating in the packet tracer framework. When command is issued, pkt_trace_master process broadcasts the specified conditions to all participating processes. Receiving process detects whether the condition applies to entities it owns and acts accordingly. That way only the NPs that own the interfaces specified in the packet tracer condition programme the condition in HW.

When packet tracing is enabled on an interface, the Network Processor (NP) checks whether received packets are matching the specified condition. If packet matches the condition, a flag is set in the internal packet header. This flag in the internal packet header allows for the tracing of this packet on all elements in the data-path and punt-path inside the router.

On every line card (LC) and route processor card (RP) a pkt_trace_agent process maintas the array of counters registered by each process participating in the packet tracer framework. Processes participating in the packet tracer framework communicate counter updates to the pkt_trace_agent process. When you issue the command, the process on active RP polls data from all cards and displays the non-zero counters.

Установите Cisco Packet Tracer

Cisco Packet Tracer — это мощная программа для симуляции и моделирования сетей, разработанная компанией Cisco Systems. Она позволяет студентам и профессионалам изучать и тестировать сетевые технологии без необходимости использования физического оборудования.

Вы можете скачать Cisco Packet Tracer на официальном сайте Cisco Systems или на других ресурсах, предлагающих загрузку программного обеспечения.

Запустите Cisco Packet Tracer и у вас появится возможность создать сетевую топологию и начать экспериментировать с различными сетевыми устройствами.

Установка Cisco Packet Tracer — это первый шаг на пути к изучению сетевых технологий и разработке навыков работы с сетевым оборудованием.

После успешной установки вы будете готовы начать свои исследования и эксперименты с сетевыми технологиями с помощью Cisco Packet Tracer.

Типы ICMP-запросов

Существует несколько типов ICMP-запросов, каждый из которых предназначен для определенной задачи:

- Запрос доставки (Destination Unreachable): Этот тип запроса используется для сообщения отправителю о невозможности доставить пакет до указанного назначения. Сервер или маршрутизатор может использовать этот тип сообщения для информирования отправителя об ошибке доступа или отсутствии маршрутов до удаленного хоста.

- Запрос истечения TTL (Time-to-Live Exceeded): Этот тип запроса используется для сообщения отправителю о том, что пакет превысил время жизни (TTL — Time-to-Live) и был отброшен на одном из промежуточных узлов. Такое сообщение может помочь определить возможные проблемы с маршрутизацией в сети.

- Запрос параметров (Parameter Problem): Этот тип запроса используется для информирования отправителя о проблеме с полученными параметрами. Например, это может быть сообщение о некорректной длине или формате пакета.

- Запрос перенаправления (Redirect): Этот тип запроса используется для сообщения отправителю о том, что пакет маршрутизатора будет перенаправлен по другому маршруту. Это позволяет оптимизировать маршрутизацию в сети и повысить производительность передачи данных.

Использование различных типов ICMP-запросов позволяет эффективно анализировать состояние сети и снижать время восстановления при возникновении проблем

При работе сетевых приложений и настройке сетевого оборудования важно учитывать возможные ответы на ICMP-запросы и адекватно реагировать на них

Создайте виртуальную сеть

Виртуальная сеть позволяет создавать сетевые соединения и коммуникации между различными устройствами в симуляторе Cisco Packet Tracer. Создание виртуальной сети позволяет вам на практике изучать и тестировать различные сетевые конфигурации без необходимости иметь реальное оборудование.

Чтобы создать виртуальную сеть в Cisco Packet Tracer, выполните следующие шаги:

-

Запустите Cisco Packet Tracer и выберите пункт «Create a new network simulation». Это позволит вам начать создавать новую симуляцию сети.

-

В появившемся окне выберите тип устройства, которое хотите добавить в вашу виртуальную сеть. Для начала можете выбрать например «Generic Router» или «Generic Switch». Они представляют собой общие устройства, которые можно настроить и связать друг с другом.

-

Повторите предыдущий шаг для добавления других устройств, которые вам необходимы. Например, вы можете добавить несколько маршрутизаторов, коммутаторов и компьютеров.

-

Для соединения устройств между собой используйте инструмент «Connection». Просто щелкните на устройствах, которые вы хотите соединить, и проведите линию между ними. Таким образом, вы создадите виртуальное соединение между этими устройствами.

-

После соединения устройств вы можете настроить их параметры и атрибуты, такие как IP-адреса, VLANы и т.д. С помощью соответствующих инструментов на панели управления вы сможете вносить необходимые настройки.

Виртуальная сеть в Cisco Packet Tracer позволяет вам создавать и тестировать различные сетевые конфигурации без риска повреждения или нарушения работы реального оборудования. Это прекрасный инструмент для практического изучения сетевых технологий и решения различных задач.

Как отправить эхо запрос cisco packet tracer

Эхо запрос – это способ проверить, доступна ли целевая сеть или компьютер, отправляя на него пакеты данных и ждать ответа в виде эхо. В программе Cisco Packet Tracer вы также можете отправить эхо запрос, чтобы проверить соединение сетевых устройств.

- Откройте программу Cisco Packet Tracer.

- Создайте или откройте существующую сетевую модель.

- Выберите устройство, с которого вы хотите отправить эхо запрос.

- Щелкните правой кнопкой мыши на устройстве и выберите «Command Line» или «CLI».

- В появившемся окне командной строки введите следующую команду:

ping <адрес_назначения>

Замените адрес_назначения на IP-адрес или доменное имя целевого устройства.

Например, если вы хотите отправить эхо запрос на устройство с IP-адресом 192.168.1.1, введите:

ping 192.168.1.1

или если вы хотите отправить эхо запрос на устройство с доменным именем google.com, введите:

ping google.com

- Нажмите клавишу Enter, чтобы выполнить команду.

- Дождитесь ответа от целевого устройства.

- Вывод команды покажет статус отправленных пакетов и ответы, если они получены.

Теперь вы знаете, как отправить эхо запрос в программе Cisco Packet Tracer. Этот способ может быть полезен для проверки связности сетевых устройств и диагностики возможных проблем в сети.

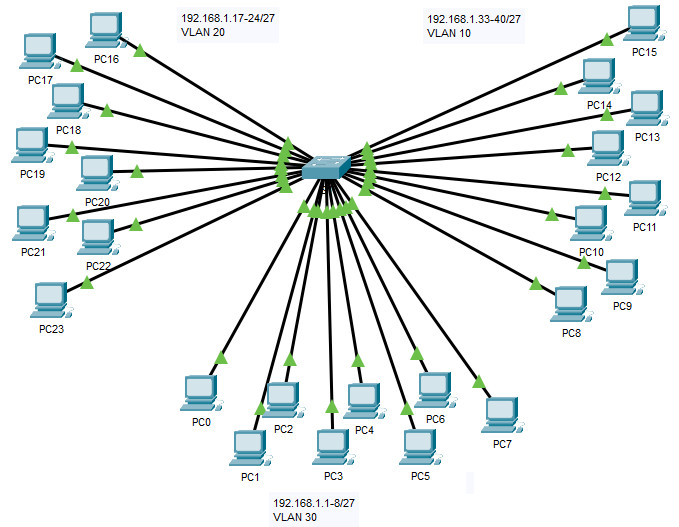

3.1.4 Packet Tracer – Who Hears the Broadcast? (Instructor Version)

Scenario

In this activity, a 24-port Catalyst 2960 switch is fully populated. All ports are in use. You will observe broadcast traffic in a VLAN implementation and answer some reflection questions.

Instructions

Step 1: Use ping to generate traffic.

a. Click PC0 and click the Desktop tab> Command Prompt.

b. Enter the ping 192.168.1.8 command. The ping should succeed.

Unlike a LAN, a VLAN is a broadcast domain created by switches. Using Packet Tracer Simulation mode, ping the end devices within their own VLAN. Based on your observation, answer the questions in Step 2.

Step 2: Generate and examine broadcast traffic in a VLAN implementation.

a. Switch to Simulation mode.

b. Click Edit Filters in the Simulation Panel. Uncheck the Show All/None checkbox. Check the ICMP checkbox.

c. Click the Add Complex PDU tool, this is the open envelope icon on the right toolbar.

d. Float the mouse cursor over the topology and the pointer changes to an envelope with a plus (+) sign.

e. Click PC0 to serve as the source for this test message and the Create Complex PDU dialog window opens. Enter the following values:

- Destination IP Address: 255.255.255.255 (broadcast address)

- Sequence Number: 1

- One Shot Time: 0

Within the PDU settings, the default for Select Application: is PING.

What are at least 3 other applications available for use?

DNS, FINGER, FTP, HTTP, HTTPS, IMAP, NETBIOS, PING, POP3, SFTP, SMTP, SNMP, SSH, TELNET, TFTP and OTHER

f. Click Create PDU. This test broadcast packet now appears in the Simulation Panel Event List. It also appears in the PDU List window. It is the first PDU for Scenario 0.

g. Click Capture/Forward twice.

What happened to the packet?

The packet is sent to the switch and then broadcast to all of the PCs that belong to the same VLAN and in this case, VLAN 10.

h. Repeat this process for PC8 and PC16.

Reflection Questions

1. If a PC in VLAN 10 sends a broadcast message, which devices receive it?

All end devices on VLAN 10

2. If a PC in VLAN 20 sends a broadcast message, which devices receive it?

All end devices on VLAN 20

3. If a PC in VLAN 30 sends a broadcast message, which devices receive it?

All end devices on VLAN 30

4. What happens to a frame sent from a PC in VLAN 10 to a PC in VLAN 30?

It will be dropped because they are not on the same VLAN.

5. Which ports on the switch light up if a PC connected to port 11 sends a unicast message to a PC connected to port 13?

Ports 11 and 13 will light up.

6. Which ports on the switch light if a PC connected to port 2 sends a unicast message to a PC connected to port 23?

The packet will be dropped.

7. In terms of ports, what are the collision domains on the switch?

Each port is its own collision domain.

8. In terms of ports, what are the broadcast domains on the switch?

Each VLAN is its own broadcast domain.

3.1.4 Packet Tracer — Who Hears the Broadcast .PKA

691.13 KB

3757 downloads

…

Packet Tracer Status

Use the following command to see the packet tracer status:

Use the command to check which conditions were buffered so far by the pkt_trace_master process running on the active RP and what is the aggregate packet tracer status (active/inactive).

The detailed option of the status command “show packet-trace status detail” can be used to see which processes are registered with the packet tracer framework on every card in the router. If packet tracer status is Active, you can also verify which conditions were programmed in data-path. Packet tracer conditions are broadcast to all participatig processes when the command is issued, but only the NPs that own the interfaces specified in the packet tracer condition are programming it in HW.

СТОиПИ, практические, лабараторные и итоговый проект / pz 6 / 6.4.3.3 Packet Tracer — Connect a Router to a LAN_Instructions

Корпорация Cisco и/или её дочерние компании, 2014. Все права защищены.

В данном документе содержится общедоступная информация корпорации Cisco.

Packet Tracer: подключение маршрутизатора к локальной сети

Часть 1. Отображение сведений о маршрутизаторе Часть 2. Настройка интерфейсов маршрутизатора Часть 3. Проверка конфигурации

В этом упражнении потребуется использовать различные команды show для отображения текущего состояния маршрутизатора. Затем нужно будет использовать Addressing Table для настройки интерфейсов Ethernet. В завершение задания вам надо будет использовать команды для проверки и тестирования введённых настроек.

Примечание. Маршрутизаторы в этом упражнении уже частично настроены. Некоторые из конфигураций не рассмотрены подробно в этом курсе, но они нужны для того, чтобы помочь вам в использовании команд проверки.

Заключение

Wireshark — самый популярный и мощный инструмент сетевого сниффера и анализа. Он широко используется в повседневных задачах анализа пакетов в различных организациях и институтах. В этой статье мы изучили некоторые темы Wireshark в Ubuntu для начинающих и среднего уровня. Мы узнали, какие фильтры предлагает Wireshark для анализа пакетов. Мы рассмотрели модель сетевого уровня в Wireshark и провели углубленный анализ пакетов ICMP и HTTP.

Однако изучение и понимание различных аспектов этого инструмента — долгий трудный путь. Следовательно, есть много других онлайн-лекций и учебных пособий, которые помогут вам по конкретным темам Wireshark. Вы можете следовать официальному руководству пользователя, доступному на сайте Wireshark. Более того, как только вы получите базовое понимание анализа протокола, также рекомендуется использовать такой инструмент, как Varonis, который указывает вам на потенциальную угрозу, а затем использовать Wireshark для расследования для лучшего понимания.

![Ip slas configuration guide, cisco ios release 15m&t - configuring ip slas icmp echo operations [cisco ios 15.5m&t] - cisco](http://mtrufa.ru/wp-content/uploads/1/3/4/13413f1a27ee19110c4425a0f962e706.png)