Введение

Сквозное проникновение новых технологий, сопровождаемое глубокими изменениями структуры и характера современного потребительского рынка, повышенными требованиями к развитию торговли в глобальном масштабе, обусловливает неизбежность трансформации «классической» модели розничной торговли. Природный потенциал и гибкость к внедрению цифровых продуктов в сочетании с высокой степенью социализации торговой отрасли обеспечивают расширенные возможности функционирования в новой конкурентной цифровой среде и достижение наибольшей динамики технологического опережения относительно других видов экономической деятельности .

Один из инструментов, помогающих компаниям розничной торговли в конкурентной борьбе, – Efficient Consumer Response (ECR, эффективное реагирование на потребительские запросы). Данный инструмент подразумевает формирование и управление ассортиментом и отдельными категориями на основе запросов и потребностей потребителей . Был создан отдельный элемент управления ассортиментом – ассортиментная матрица. Качественная ассортиментная матрица, которая будет приносить наибольший доход, прибыль или трафик (в зависимости от целей), является главным результатом работы категорийного менеджера. Ее своевременное обновление является важнейшей задачей, от которой зависит успешность его работы и результаты компании . Вместе с тем управление ассортиментом характеризуется низкой маржинальностью сферы и высокими затратами на оплату труда . Эти два фактора создают благоприятную почву для автоматизации данных бизнес-процессов, позволяющей сэкономить расходы на оплату персонала, повысить результативность выполняемой работы: объем, скорость, качество и т.д.

Цель настоящей статьи – показать, как автоматизация процессов формирования ассортиментных матриц позволяет ретейлерам достигать более высоких финансовых результатов по сравнению с ручным способом управления ассортиментом.

Что такое AdWare Generic и AdWare Pusher

Win32.AdWare Gen — так обозначают софт, который приводит к появлению рекламы на компьютере. Такой софт способен показывать рекламу (баннеры в браузере, на рабочем столе), подменять поисковую выдачу, сбор личных данных пользователя. Чаще всего adware-программки являются легитимными и проникают в систему с согласия пользователя. Это могут быть расширения и плагины для браузеров или софт, вписанный в лицензионное соглашение сторонней программы.

AdWare Pusher указывает на то, что антивирусная система обнаружила в сторонней программе признаки или настройки пуш-оповещений. Пуш оповещения в программах — это автоматически всплывающие окна, которые информируют пользователя о важных моментах, либо транслируют рекламу. Если такое оповещение выскочило при посещении сайта — будьте внимательны и не подтверждайте на этой странице никаких действий.

Оповещение на сайте об угрозе AdWare Pusher

Кстати, если Касперский видит, что рекламная программка пытается загрузиться на компьютер без оповещения — он помечает её как «троян» и моментально блокирует. В таком случае вы увидите не желтую окошко, а красное предупреждение.

Как удалить трояны с компьютера

Как удалить трояны с компьютера? Троянские программы — это программы, которые используются злоумышленниками в целях нарушения работоспособности компьютера, сбора важной информации или других неблаговидных целей. Распознать и удалить трояна с компьютера — непростая задача для обычного пользователя ПК, поэтому люди часто зовут на помощь опытных программистов. Не стоит отчаиваться и сразу звонить ремонтникам, ведь для нахождения троянов, воспользуемся специальными сканерами

Найти и искоренить трояна можно бесплатно! При этом не нужно быть супер пользователем пк

Не стоит отчаиваться и сразу звонить ремонтникам, ведь для нахождения троянов, воспользуемся специальными сканерами. Найти и искоренить трояна можно бесплатно! При этом не нужно быть супер пользователем пк.

Из этой статьи вы узнаете, как удалить троян с компьютера или ноутбука своими силами. Прежде чем говорить об удалении троянов, нужно разобраться, что они из себя представляют.

Как удалить трояны с компьютера? Что такое троян?

Под троянами принято понимать крохотные программы, которые имеют зловредный код. Они могут хорошо маскироваться и заносить инфекцию в ПК посредством фейковых антивирусов, инсталляционных программ, зараженных сайтов и даже сетевых атак. Часто случается так, что троянцы находятся в ПК, но из-за хорошей маскировки они не видны антивирусам. Троян отличается от «червя», так как он не нацелен на самопроизвольное распространение. Он преследует следующие цели:

Охота за конфиденциальной информацией — это сбор всех данных, что вы используете в сети, включая данные о кредитках и телефоне. В дальнейшем злоумышленник может получить к ним доступ.

Задействовать ресурсы компьютера в своих целях

Получение удаленного доступа, так, что пользователь даже не заметит, присутствие чужого

Уничтожение полезных данных, кодирование важной информации или блокирование системы. Как удалить вирус-троян, не зная его симптомов? Это будет проблематично, срочно знакомимся с ними

Какие симптомы имеет компьютер при нахождении в нем трояна?

- часто выключается или произвольно перезагружается

- запускает неизвестные программы и автозапускает их

- пк сам создает скриншоты

- модифицирует файлы, присваивает им другое расширение

- компьютер начинает затормаживаться и может повиснуть совсем

- часто высвечиваются сообщения об ошибках

Как удалить трояны с компьютера? Сканеры и антивирусы

Часто обычные антивирусы не могут найти скрытные зловредные программы. Как удалить троян в этом случае? На помощь тогда приходят антивирусные сканеры, которые не конфликтуют с уже установленным антивирусом. У этих сканеров постоянно обновляется база сигнатур вирусов, что дает возможность найти их и обезвредить. Рассмотрим самые известные сканеры-антивирусы, они то уж точно знают, как удалить вирус троян.

Kaspersky Virus Removal Tool

Это антивирусный сканер, который легко устанавливается и не имеет множества настроек. Всё, что нужно сделать, это:

- Скачиваем сканер

- Производим запуск скачанного приложения. Дождаться, пока закончится инициализация

- В окошке сканнера нажать «Изменить параметры»

- В настройках на всех элементах установить флажки

- Запустить проверку

Trojan Remover

Это утилита, которая точно знает, как удалить трояны с компьютера. Она может запросто исправить модифицированные файлы, над которыми «поработали» зловредные программы. Как работать с утилитой?

- Произведите инсталляцию и запустите программу Trojan Remover

- необходимо обновить базы, нажав кнопку «Update»

- После обновления баз нужно запустить сканирование, для этого есть кнопка «Scan»

Dr.Web Cure It

Она разработана компанией Dr Web. Её цель — удаление вирусов-троянов, а также червей и макровирусов, зловредов. Как пользоваться утилитой?

- Необходимо скачать утилиту

- Запустить утилиту с правами администратора

- В окошке с лицензиями и обновлениями выразить согласие и нажать «Продолжить»

- Нажать кнопку «Начать проверку», при этом можно выбирать перечень «Объекты проверки»

- После запуска проверки остается избавиться от зловредов и перезагрузить ПК

Вывод: как удалить вирус троян можно обычному простому пользователю ПК. Как удалить троян с компьютера? Ответ достаточно простой – воспользоваться рассмотренными сканерами-антивирусами. Разумеется, их гораздо больше, есть еще такие полезные утилиты, как AVZ или Super AntiSpyWare. Какой именно утилитой пользоваться – решать вам!

Technical details

File Info:

crc32: 62B05082md5: a6891df2e7ecb6e780fd7c9eebdea769name: A6891DF2E7ECB6E780FD7C9EEBDEA769.mlwsha1: 2ea8c33187f1fb8466a8cc08c0fdfbee433973b5sha256: b39a49f6b4bde934c3c9a1ef38221c02cca8a10c2ed707d536b93947c771571fsha512: a7f2e0ded081b564ddec0e9476768699a33505709a98b66d4829f801e76c010641c62ba139bab2a741d5ec539111c12fc2c42a0cb724c983244d1107601c8819ssdeep: 6144:MUmWqI7amSLcmqgD7b17WMGUndpHUrCq+Rf:0W37dSLcv4kMGUnvmeRftype: PE32 executable (GUI) Intel 80386, for MS Windows

Backdoor:Win32/Tiggre!rfn also known as:

| GridinSoft | Trojan.Ransom.Gen |

| Bkav | W32.AIDetect.malware2 |

| K7AntiVirus | Trojan ( 005324731 ) |

| Elastic | malicious (high confidence) |

| Cynet | Malicious (score: 100) |

| ALYac | Gen:Heur.Ransom.ACCDFISA.2 |

| Cylance | Unsafe |

| Zillya | Trojan.Cryrar.Win32.91 |

| Sangfor | Trojan.Win32.Save.a |

| CrowdStrike | win/malicious_confidence_80% (D) |

| Alibaba | Ransom:Win32/Cryrar.c938fb95 |

| K7GW | Trojan ( 005324731 ) |

| Cybereason | malicious.2e7ecb |

| Cyren | W32/Crowti.KSJG-8436 |

| Symantec | Ransom.Wannacry |

| ESET-NOD32 | a variant of Win32/Filecoder.ACCDFISA.A |

| APEX | Malicious |

| Avast | Win32:Malware-gen |

| Kaspersky | Trojan-Ransom.Win32.Cryrar.gwt |

| BitDefender | Gen:Heur.Ransom.ACCDFISA.2 |

| NANO-Antivirus | Trojan.Win32.Cryrar.evylph |

| MicroWorld-eScan | Gen:Heur.Ransom.ACCDFISA.2 |

| Tencent | Win32.Trojan.Cryrar.Lmuj |

| Ad-Aware | Gen:Heur.Ransom.ACCDFISA.2 |

| Sophos | Mal/Generic-S + Troj/Ransom-EZP |

| Comodo | Malware@#2drrhob77l73 |

| BitDefenderTheta | Gen:NN.ZexaF.34790.qqW@aiwAsEe |

| VIPRE | Trojan.Win32.Generic!BT |

| TrendMicro | Ransom.Win32.ACCDFISA.SMTH |

| McAfee-GW-Edition | BehavesLike.Win32.Generic.dh |

| FireEye | Generic.mg.a6891df2e7ecb6e7 |

| Emsisoft | Gen:Heur.Ransom.ACCDFISA.2 (B) |

| SentinelOne | Static AI – Suspicious PE |

| Jiangmin | Trojan.Cryrar.bi |

| Webroot | W32.Trojan.Ransom |

| Avira | HEUR/AGEN.1112622 |

| Microsoft | Backdoor:Win32/Tiggre!rfn |

| ZoneAlarm | Trojan-Ransom.Win32.Cryrar.gwt |

| GData | Win32.Trojan-Ransom.Accdfisa.A |

| AhnLab-V3 | Trojan/Win32.Cryrar.C2297985 |

| McAfee | Trojan-FONN!A6891DF2E7EC |

| MAX | malware (ai score=100) |

| VBA32 | Trojan-Ransom.Cryrar |

| Malwarebytes | Malware.AI.2919163905 |

| Panda | Trj/Genetic.gen |

| TrendMicro-HouseCall | Ransom.Win32.ACCDFISA.SMTH |

| Rising | (RDML:JGVq8CuIjOl+5fCi9qcY/A) |

| Ikarus | Trojan-Ransom.Accdfisa |

| MaxSecure | Trojan.Malware.300983.susgen |

| Fortinet | W32/Filecoder.AC!tr.ransom |

| AVG | Win32:Malware-gen |

| Paloalto | generic.ml |

| Qihoo-360 | Win32/Ransom.Generic.HgIASOUA |

Важные особенности Tiggre Rfn

Tiggre Rfn — это инструмент для быстрого создания интерактивных прототипов и приложений без необходимости знания программирования. Он позволяет разработчикам создавать макеты, а также тестировать их с помощью симулятора, чтобы убедиться в их правильной работе перед созданием финальной версии.

- Простота использования: Tiggre Rfn предоставляет интуитивный пользовательский интерфейс, который позволяет легко создавать и настраивать макеты. Вам не нужно быть опытным программистом, чтобы использовать этот инструмент.

- Богатый функционал: Tiggre Rfn предлагает широкий набор компонентов и элементов управления для создания интерактивных макетов. Эти компоненты включают кнопки, поля ввода, таблицы, лейблы и др. А также позволяет добавлять события и условия для логического взаимодействия между компонентами.

- Поддержка разных платформ: Tiggre Rfn позволяет создавать макеты, которые могут быть оптимизированы для разных платформ, таких как веб-браузеры, мобильные устройства и настольные приложения.

- Коллаборация и обратная связь: Tiggre Rfn предлагает возможность совместной работы над проектами, позволяя вам делиться макетами и получать обратную связь от команды и заказчиков. Это значительно ускоряет процесс разработки и повышает качество конечного продукта.

- Экспорт и интеграция: Tiggre Rfn позволяет экспортировать макеты в разные форматы, включая HTML, PDF, презентации PowerPoint и другие. Также, он предоставляет соответствующие интеграционные возможности со сторонними инструментами и сервисами разработки.

Tiggre Rfn обеспечивает эффективный и эргономичный процесс разработки прототипов и приложений, делая его доступным даже для тех, кто не обладает программированием. Он является мощным инструментом для создания прототипов с хорошей степенью интерактивности и функциональности.

Организация оплаты труда

Когда у вас всего несколько сотрудников, начисление зарплаты может показаться не очень сложной задачей. Однако по мере того, как ваш бизнес растет и все больше человек присоединяются к штату, расчет заработной платы быстро становится настоящим кошмаром. Как бы то ни было, вы должны обеспечить правильную и своевременную оплату труда сотрудников, соблюдая при этом все налоговые нормы. Невыполнение требований может привести к крупным штрафам.

Благодаря автоматизации расчета заработной платы малый бизнес может:

- сэкономить много времени, особенно во время подачи налоговых деклараций;

- кардинально снизить вероятность ошибок;

- обеспечить соблюдение последних норм налогового законодательства.

Данные — это новое золото

Данные становятся все более ценными в современную цифровую эпоху.Это топливо, которое поддерживает двигатели многих предприятий, управляет процессами принятия решений и улучшает опыт клиентов.Данные являются движущей силой многих достижений, которые мы видим в технологиях и бизнесе сегодня.Благодаря правильной практике управления данными, предприятия могут использовать данные для стимулирования инноваций и роста, а также обеспечивать защиту конфиденциальной информации.

С точки зрения бизнеса, данные ценны, потому что они могут дать представление о поведении клиентов, рыночных тенденциях и появлении возможностей.Благодаря правильной практике управления данными предприятия могут использовать эту информацию для принятия лучших решений и оставаться впереди конкуренции.Например, ритейлер может использовать данные, чтобы определить, какие продукты хорошо продаются, а какие — не так, что позволяет им соответствующим образом скорректировать свой инвентарь.Фирма -услуги может использовать данные для выявления мошеннической деятельности, защищая своих клиентов от потенциального вреда.

С общественной точки зрения данные ценны, потому что их можно использовать для стимулирования инноваций и улучшения качества жизни.Например, данные могут использоваться для разработки новых медицинских методов лечения, повышения общественной безопасности и улучшения транспортной инфраструктуры.Однако, чтобы реализовать весь потенциал данных, важно иметь правильные методы управления данными. Для этого есть некоторые ключевые вещи, которые следует учитывать, когда дело доходит до управления данными:

Для этого есть некоторые ключевые вещи, которые следует учитывать, когда дело доходит до управления данными:

1. Управление данными: это относится к структуре политик, процедур и стандартов, которые устанавливаются для обеспечения того, чтобы данные управлялись таким образом, что соответствует организационным целям и нормативным требованиям.Это включает в себя такие вещи, как классификация данных, элементы управления доступа и политики хранения данных.

2

Качество данных: это относится к точности, полноте и согласованности данных.обеспечение качества данных важно, поскольку оно может повлиять на процессы принятия решений и результаты бизнеса.Например, если данные о клиенте неточны, это может привести к плохим маркетинговым решениям и потерянного дохода

3. Безопасность данных: это относится к мерам, которые используются для защиты данных от несанкционированного доступа, использования или раскрытия.Это включает в себя такие вещи, как шифрование, управление доступа и регулярные аудиты безопасности.

4. Конфиденциальность данных: это относится к защите конфиденциальной информации от несанкционированного доступа, использования или раскрытия.Это включает в себя такие вещи, как личная информация (PII), финансовая информация и медицинская информация.Организации должны обеспечить, чтобы они соответствовали нормативным требованиям, таким как GDPR и CCPA.

5. Интеграция данных: это относится к процессу объединения данных из разных источников, чтобы получить информацию и принимать лучшие решения.Например, розничный продавец может интегрировать данные из своей системы точек продаж с данными с их веб-сайта, чтобы получить полное представление о поведении клиентов.

Данные представляют собой новое золото, и с правильными методами управления данными предприятия могут использовать его для стимулирования инноваций, улучшения опыта клиентов и оставаться впереди конкуренции.Сосредоточив внимание на ключевых областях, таких как управление данными, качество данных, безопасность данных, конфиденциальность данных и интеграция данных, организации могут гарантировать, что они максимально используют свои активы данных. Данные — это новое золото — Данные — это новое золото: управление данными с ITQ

Данные — это новое золото — Данные — это новое золото: управление данными с ITQ

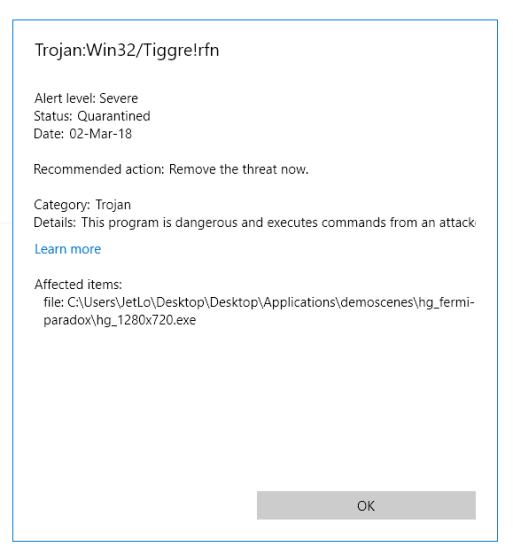

Троянская win32/Tiggre!rfn неустановка

Троянцы ставят ваш компьютер в опасности, поэтому мы настоятельно рекомендуем вам устранить троянский win32/Tiggre!rfn как можно быстрее. Для того, чтобы полностью стереть троянwin32/Tiggre!rfn, утилита удаления вредоносных программ может потребоваться. Там не должно быть никаких проблем с определением угрозы, и как только инструмент безопасности делает, позволяют ему прекратитьTrojan win32/Tiggre!rfn. Попытка вручную удалить троян win32/Tiggre!rfn может оказаться сложнее, чем может показаться, так что вы должны доверять инструментудаления удаления вредоносных программ, чтобы сделать это за вас.

Step 1. Удалить Trojan win32/Tiggre!rfn и связанные с ним программы.

Offers

Скачать утилитуto scan for Trojan win32/Tiggre!rfnUse our recommended removal tool to scan for Trojan win32/Tiggre!rfn. Trial version of provides detection of computer threats like Trojan win32/Tiggre!rfn and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

Расчет окупаемости программы управления данными

Окупаемость программы управления данными определяется ценностью, всегда зависит от варианта использования и не связана непосредственным образом с ощутимой прибылью — по крайней мере, не при любых обстоятельствах. Таким образом, чтобы рассчитать рентабельность инвестиций, вы должны рассмотреть программу управления в целом.

Мы рассмотрим три области, которые выиграли от управления данными для расчета рентабельности инвестиций: эффективность, соответствие требованиям (compliance) и принятие решений, основанных на данных (Data-Driven).

Операционная эффективность

Рассчитать рентабельность инвестиций в отношении повышения эффективности несложно, потому что вы быстро узнаете, сколько времени вы экономите своим командам по работе с данными, и, конечно же, время — деньги.

Самообслуживание оказывает значительное влияние на рентабельность инвестиций. Когда пользователи получают доступ к платформам, которые позволяют им легко находить и использовать данные независимо друг от друга, экономический эффект может быть огромным.

Соответствие (compliance)

Трудно рассчитать точную рентабельность инвестиций с точки зрения соответствия требованиям, но легко определить, какую экономию вы могли бы получить, не нарушая нормативные требования. Давайте рассмотрим несколько примеров.

И это не пустые угрозы. Крупнейшие нарушители правил GDPR ЕС понесли следующие наказания:

- British Airways – 204,6 млн евро штрафа.

- Marriott International Hotels – 110,3 млн евро штрафа.

- Google Inc. – 50 млн евро штрафа.

Принятие решений на основе данных (Data-Driven)

Самая сложная для расчета окупаемость инвестиций связана с инновациями, основанными на данных, поскольку они зависят от конкретной компании и развиваются медленно.

Но вы можете разделить этот ROI на две части: преимущества для бизнес-лидеров и бизнес-пользователей.

Как мы уже упоминали ранее в этом блоге, когда бизнес-лидеры принимают решения, опираясь на достоверную информацию, это приводит к лучшим результатам. и это напрямую влияет на прибыль или рентабельность компании.

Что касается бизнес-пользователей, то даже при наличии надежной платформы доставки данных, когда все данные, необходимые для инноваций, находятся у пользователя под рукой, трудно предсказать, когда и как произойдут инновации.

Со временем команды будут создавать больше вариантов использования доступных им технологий. В конце концов, наступит поворотный момент, когда этот новый вариант использования, скажем, механизм рекомендаций, будет развернут.

Даже в этом случае вам нужно, чтобы люди сначала использовали эту технологию, чтобы узнать, насколько она популярна и какова будет рентабельность инвестиций. Инструмент-победитель должен поддерживать большинство, если не все ваши источники данных, и позволять вам реализовать свои основные цели — в рамках бюджета!

Почему это опасно?

Базовое приложение от Сбербанка может предложить вам удалить вирус. Однако, если система и видит вирус, предлагая его удалить, полного удаления не произойдет. Решить проблему поможет обычное сканирование таких антивирусов как Dr.Web, AVG или Kaspersky. Эти программы подходят и для телефона, и для компьютера. Системные гвардия может быть определена в качестве одного из характерных особенностей W32. Также стоит изменить все пароли и активировать двойную аутентификацию для лучшей защиты гаджета.

Через банкоматы → Преимущества и недостатки → Про Сбербанк → Частые вопросы → Функции онлайн → Мобильные приложения → По телефону → Требования к заемщику→ Отделения банка

Учет времени

Учет времени составляет костяк нескольких основных организационных процессов. Данные об отработанном времени необходимы для расчета зарплаты, стоимости проекта и выставления счетов клиентам

Важно, чтобы сотрудники своевременно предоставляли точные табели учета рабочего времени, иначе упомянутые выше процессы могут нарушиться

К сожалению, сотрудники обычно не любят заполнять табели учета рабочего времени вручную, и при этом они нередко вносят туда данные наугад. Возникающая в результате неточность может привести к многочисленным проблемам с расчетом заработной платы и к несоответствиям в будущем.

Чтобы избежать ошибок, малым предприятиям следует рассмотреть возможность внедрения инструментов для автоматизированного учета рабочего времени. Эти инструменты могут облегчить заботы с обеспечением точных данных табеля учета рабочего времени, за счет:

- легкости отслеживания времени, затрачиваемого на различные рабочие приложения;

- сбора данных о времени в любом месте и в любое время для удаленных сотрудников;

- автоматического учета времени по проектам, задачам и действиям;

- предотвращение ошибок из-за человеческого фактора;

- удовлетворения требованиям нормативного соответствия и т.д.

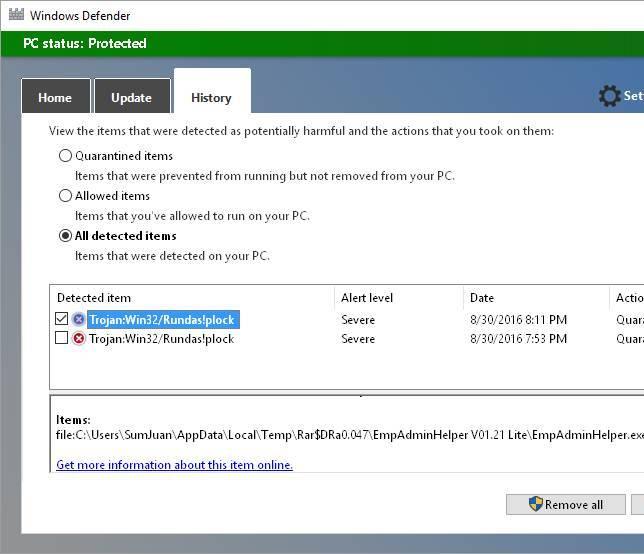

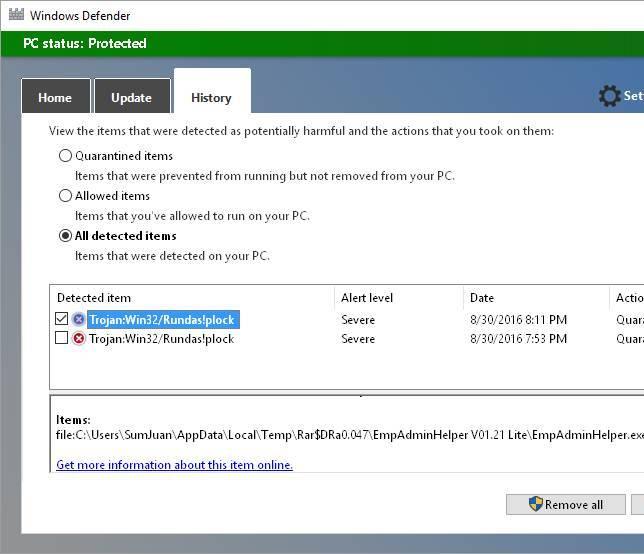

Trojan:Win32/Tiggre!plock — что это за вирус?

Потенциально опасный файл, который может содержать в себе вирусный код (например трояна).

Данная угроза не имеет четкого описания, так как это название общей группы угроз.

Например такая угроза может быть найдена в активированном софте/игре, когда вы качаете репаки с торрент-портала. Содержание такого взломанного ПО — не гарантировано безопасное. Всякие активаторы, кряки, кейгены, патчи — все это добро спокойно может содержать вирусный код внутри, который может начать свое действие не сразу, а например спустя несколько дней или даже недель.

Также активатор, который был скачан в интернете — может быть спокойно склеенным с отдельным вирусом, трояном, майнером.

Самое главное, что стоит уяснить — нет никаких гарантий, что внутри хакерской утилиты, например кряк, активатор, кейген, трейнер (это тоже да) — отсутствует опасный код. Например взять трейнер, что это? Трейнер может внедряться в память процесса игры и изменять там данные. С такими возможностями можно спокойно крепкой осесть в Windows в роли вируса, который может скрыто работать долго время.

Потребность рынка звучит все громче

Для крупного бизнеса с многочисленными подструктурами характерна разветвленная процессная архитектура, нуждающаяся в контроле «здесь-и-сейчас». Ситуация осложняется и фактическим отсутствием комплексных BPM-продуктов.

Например, решения класса Enterprise Architecture сфокусированы на моделировании корпоративной архитектуры, программы и сервисы для бизнес-моделирования скорее подходят для регламентации и моделирования отдельных процессов, а BPMS оставляют вне поля зрения все, что не было автоматизировано.

На конференциях все чаще слышны запросы на универсальные решения для комплексного управления бизнесом и цифровой трансформации, поэтому мы предлагаем все 3 инструмента на базе 1 платформы.

![Информационные системы управления эффективностью бизнеса как инструмент реализации стратегии компании и управления бизнес-процессами. [реферат №1456]](http://mtrufa.ru/wp-content/uploads/4/5/d/45da344b8154da6dbae3d609dfba1f86.png)