Признаки заражения

В первую очередь необходимо вовремя распознать данный вирус . Стоит с настороженностью отнестись, если встречается часть нижеперечисленных признаков:

- невозможность отображения некоторых страниц на сайтах, хотя до этого все работало исправно, данные страницы открывались;

- более медленная работа браузера, он зависает, перестает давать отклик на запросы;

- главная страница, которую установил пользователь или что стояла по умолчанию, внезапно изменилась на другую;

- в попытках попасть на сайты разработчиков антивирусов появляется ошибка;

- при желании посетить конкретный сайт браузер перенаправляет на другой источник информации;

- при работе часто всплывают рекламные окна, навязчивые сообщения и баннеры;

- появились новые панели инструментов в привычном пользователе браузере, хотя раньше ее не было;

- при включении компьютера нет реакции на запросы, ПК зависает или попросту отключается. Также должна насторожить самостоятельная перезагрузка;

- появление новых значков, неизвестных файлов и приложений;

- часто всплывающие сообщения об ошибках работы системы.

Компьютер заражен вирусами

Как избавиться от рекламы TROJAN.SPY.NOON?

Конечно для меня это было уже рутинной операцией. Но прежде, чем поделиться инструкцией по удалению вируса TROJAN.SPY.NOON, опишем, что он из себя представляет.

На самом деле это типичный перенаправитель на сайт с рекламой. После доменного имени могут идти разнообразные оконцовки, но домен TROJAN.SPY.NOON присутствует всегда. Во всех этих вариантах ваш браузер переходит на те же рекламные страницы. Также зловред поражает ярлыки ваших браузеров и настройки домашней страницы.

Кроме того рекламный вирус TROJAN.SPY.NOON создает задания для исполнения, для поддержания своего присутствия на вашей машине. Подвергаются атаке все браузеры, которые он сможет найти в вашей системе. Поэтому в результате такой массовой рекламной атаки не мудрено подцепить и что-нибудь более серьезное.

Именно поэтому данный вирус следует уничтожить сразу по обнаружению. Ниже я приведу несложные инструкции, которые помогут вам в лечении. Но как всегда я рекомендую использовать автоматизированный метод как наиболее эффективный и простой.

Подготовка к написанию троянского вируса

Прежде чем начать писать троянский вирус, необходимо знать основы языка Python и иметь некоторый опыт в программировании. Это поможет в создании более сложных и функциональных вирусов.

Также необходимо понимать, как работают операционные системы и как они обрабатывают процессы в системе. Знание основных принципов работы системы позволит написать вирус, который сможет обойти системные механизмы защиты.

Одной из важных составляющих процесса написания троянского вируса является обучение различным технологиям, связанным с кибербезопасностью. Это включает изучение основных уязвимостей операционных систем, сетей и программных продуктов, а также различных методов защиты от возможных атак.

Рекомендуется также изучить различные инструменты, которые помогут в создании и тестировании вирусов. Например, инструменты для анализа сетевых трафиков, инструменты для обхода системной защиты и т.д.

Наконец, важно быть осторожным при создании троянского вируса и избегать любых действий, которые могут нанести вред другим пользователям. Например, использовать только легальные и спровоцированные задачи и не взламывать системные пароли

Установка Python и необходимых библиотек

Для написания троянского вируса на Python необходимо установить интерпретатор Python и несколько дополнительных библиотек.

Python можно скачать и установить с официального сайта python.org

Важно выбрать версию Python, совместимую с вашей операционной системой

После установки Python рекомендуется установить дополнительные библиотеки, которые будут использоваться при написании троянского вируса. Например, библиотеку для работы с сокетами:

- Откройте командную строку (на Windows) или терминал (на Linux/MacOS).

- Введите команду и нажмите Enter.

Также может понадобиться библиотека для работы с HTTP/HTTPS запросами:

В командной строке (терминале) введите команду pip install requests и нажмите Enter.

Если во время установки библиотек возникнут ошибки, проверьте корректность установки Python и версии используемой операционной системы.

Основы языка Python: отличия от других языков

Python является интерпретируемым языком программирования, что значит, что промежуточный код исполняется в реальном времени. Это отличается от компилируемых языков, где код компилируется в машинный язык перед запуском. Таким образом, Python не требует предварительной компиляции и может быть использован для быстрого прототипирования.

Еще одним отличием является то, что Python является языком с динамической типизацией. Это означает, что тип данных переменных определяется автоматически во время выполнения программы. В отличие от статически типизированных языков, где тип данных переменных определяется заранее и не может быть изменен.

Python также известен своим синтаксисом, который отличается от других языков программирования. Python использует отступы вместо фигурных скобок для организации кода в блоки. Это позволяет создавать более читаемый код и уменьшает количество необходимого печатного текста.

- Python поддерживает мультипарадигмальный подход — объектно-ориентированный, функциональный, процедурный.

- Python имеет огромную стандартную библиотеку, которая охватывает множество областей программирования — от регулярных выражений до работ с базами данных.

- Python является платформонезависимым.

В целом, Python представляет собой дружелюбный и легко изучаемый язык программирования, который может быть использован для решения самых различных задач.

2 Как удалить троянский вирус с компьютера?

Опишу один из способов для удаления троянов, которым можно воспользоватся в случае если антивируса нет под рукой или он просто напросто не срабатывает. Перед тем как что-то делать желательно сохранить все важные данные на отдельный диск или флешку.

Чтобы троянский вирус после удаления не имел возможности восстановится, необходимо избавится от точек восстановления системы. Также отключить автоматическую работу восстановления. Подробней об этом я писал в статье — восстановление системы windows 7.

Удаление вирусов троян делается очень просто. Переходим в диспетчер задач. Если в диспетчер задач не переходит, то почитайте статью — диспетчер задач отключен администратором.

Далее переходим во вкладку процессы и находим процессы с странными названиями вроде: 123qwerty.exe, sqvare.exe, system456.exe.

Кстати системных процессов не много в Windows и если какой-то вызывает подозрения, то по возможности вбейте его название в гугл. Если в интернет не пускает, то пробуйте отключить процесс. Системные Windows отключить не даст.

Перед отключением копируем название процесса. Теперь открываем поиск на системном диске, обычно — C:/. И вбиваем имя завершенного процесса.

После того как вирус будут найдет переименовываем его в что-то вроде: trojan-virus. После переименования производим удаление троянов. Таким образом очищаемся от всех троянов.

После делаем резервную копию а затем открываем редактор реестра через Пуск -> выполнить — команда regedit. Если реестр не запускается, читаем статью — редактирование реестра запрещено администратором системы.

Далее в поиске вбиваем имена удаленных вирусов и очищаем записи с ними. Все, осталось только выбрать бесплатный антивирус из статьи — лечение вирусов. И проверить компьютер на оставшиеся вирусы.

Если ничего не помогло то удалить вирус с компьютера можно утилитой AVZ.

Не было бы вирусов, если бы не было интернета.

Достаточно справедливое определение. Абсолютно любой вирус способен распространятся, размножатся и вредить пользователям, благодаря интернету.

Сейчас хакеры умудряются распространять вирусы через такие популярные ресурсы как vkontakte, livejournal, facebook, .

Аудитория таких сайтов достаточно велика, поэтому для хакера запустить распространения вируса через оные, тоже самое, что в казино сорвать куш

Если у Вас интернет отсутствует, как это было у меня долгое время, то вирусы вам принесет друг, который нахватался оных с интернета достаточно хорошо. Обычно они либо на флешках либо на дисках.

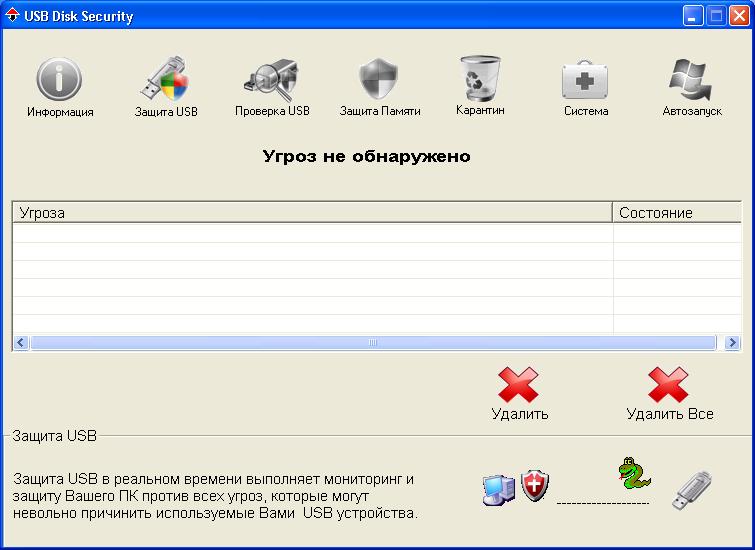

На мой взгляд, самый классный и проверенный способ не нахвататься таким образом вирусов самому, это запустить программку USBGuard. Скачать здесь. Работает без установки и по достаточно простому алгоритму:

Она сканирует флешку на (автораны) и не дает им запустится. То есть вставив флешку, у вас обычно происходит автозапуск оной. Именно в этот момент ваш ПК наиболее уязвим.

Данная программа не дает, во время автозапуска проскочить вирусам. Всё что необходимо, это запустить программу и всё.

Что касается вирусов через интернет, там всё гораздо сложней. Надо сканировать систему антивирусом. Если такового под рукой не имеется, подскажу где чаще всего располагаются вирусы занесенные с интернета:

C:/documents and settings/Имя_пользователя/Local Settings/

Полностью чистим содержание двух папок:

Temporary Internet Files.

Temp.

Чтобы получить доступ к папкам, необходимо сделать скрытые файлы и папки видимыми, подробней об этом здесь.

Также в настройках браузера очистите файлы Cookies. Проводите такую чистку хотя бы раз в неделю и вирусов с интернета, у Вас будет на порядок меньше.

Как вы заметили я ничего не упомянул об Антивирусах и не все типы вирусов я описал. Всему свое время, рубрика будет постоянно наполнятся новыми статьями об защите компьютера от вирусов и удалении вирусов в сложных ситуациях.

Сейчас всего лишь вводная статья с основными понятиями, решениями и способами борьбы с компьютерными вирусами.

Раздел 3

Опасность и ответственность

Установка трояна на чужое устройство является противозаконным действием. Это нарушение приватности и может повлечь наказание в соответствии с законом. Любые действия, направленные на безсанкционное проникновение в чужие устройства, являются преступлением и могут повлечь уголовную ответственность.

Подведение итогов

В данной статье были рассмотрены основные способы установки трояна на устройства, работающие под управлением операционной системы Android. Однако повторим, что использование троянов для зловредных целей является преступлением и наказывается законом.

Мы рекомендуем всегда соблюдать законодательство и использовать свои знания и навыки только в рамках этических и легальных действий. Развивайте свои навыки, чтобы защищать устройства от вредоносного ПО и обеспечивать безопасность в цифровом пространстве.

Команда безопасности Assistant

Не удаляется троян с Android: что делать

Что делать, если не удаляется троян с Android с помощью указанных антивирусных приложений?

Все зависит от ситуации, при которой удаление невозможно.

Разберем основные из них:

- Антивирусное приложение находит вирус, но не может его удалить. Такое происходит, когда троян вносит изменение в системные файлы. А системные файлы защищены от удаления операционной системой. Для получения доступа к системным файлам необходимы root-права. Получить их можно с помощью специальных приложений. Необходимо посмотреть инструкцию по получению прав, а затем удалить файл трояна с Android вручную из менеджера файлов.

- Невозможно установить антивирусное приложение, так как вирус не позволяет включить телефон. Некоторые продвинутые вирусы способны блокировать включение мобильного устройства. Оптимальное решение данной ситуации – запустить телефон в безопасном режиме. Также можно подключить устройство с помощью USB к компьютеру с установленным антивирусом, например Avast или AntiMalware и выполнить выборочную проверку подключенного устройства.

Защита от вирусов троянов

Чтобы защитить свой компьютер от вирусов троянов, необходимо принять несколько мер предосторожности. Во-первых, регулярно обновляйте антивирусное программное обеспечение

Большинство антивирусных программ имеют функцию автоматического обновления, которая позволяет получать свежие базы данных о вирусах и троянах. Это позволяет вашей программе антивирусной защитить ваш компьютер от новых угроз.

Важно также быть осторожным при открытии вложений в электронной почте и загрузке файлов из ненадежных источников. Вирусы трояны могут скрываться в этих файлах и активироваться, когда вы их открываете

Поэтому рекомендуется сканировать все загруженные файлы перед их открытием.

Межсетевой экран (фаерволл) также может помочь защитить ваш компьютер от троянов. Он контролирует сетевой трафик и блокирует любые подозрительные подключения. Включите фаерволл на своем компьютере и настройте его правила, чтобы разрешить только необходимые сетевые соединения.

Также не забывайте о регулярном обновлении операционной системы и других программ на вашем компьютере

Это важно, потому что разработчики выпускают исправления и обновления, которые закрывают известные уязвимости, которые могут быть использованы вирусами трояными для проникновения в систему

Наконец, обязательно делайте резервные копии своих данных. В случае заражения троянов, вы можете потерять важные файлы или даже иметь проблемы с доступом к ним. Регулярное создание резервных копий поможет восстановить данные и избежать серьезных последствий.

Применение этих мер предосторожности поможет укрепить защиту вашего компьютера от вирусов троянов и снизить риск заражения. Помните, что безопасность вашего компьютера находится в ваших руках, и регулярный мониторинг и соблюдение хороших практик безопасности помогут сохранить вашу систему в безопасности

Опасности загрузки и установки вируса троян на устройства с ОС Android

Вирус троян для устройств с операционной системой Android представляет серьезную угрозу для безопасности данных и конфиденциальности пользователя. Вредоносная программа типа троян может быть скрыта в приложениях сомнительного происхождения, а также быть распространена через поддельные ссылки и вредоносные веб-сайты.

Опасности загрузки вируса троян на устройства с ОС Android:

1. Утечка конфиденциальной информации: Зараженный вирусом троян дает злоумышленникам доступ к личным данным пользователей, таким как пароли, финансовые сведения, контакты и файлы. Эта информация может быть использована в криминальных целях, включая кражу личности и мошенничество.

2. Повреждение системы устройства: Вирусы трояны могут привести к сбоям и неисправностям в работе устройства. Они могут блокировать доступ к определенным функциям и приложениям, вызывать постоянные сбои работы системы, а также замедлять ее производительность.

4. Распространение вирусных программ: Вирусы трояны на устройствах с ОС Android могут также использоваться для распространения других вредоносных программ. Злоумышленники могут получить удаленный доступ к устройству и установить дополнительное вредоносное ПО, которое будет собирать данные, отслеживать активность пользователя и даже использовать его устройство в качестве части ботнета.

Рекомендации по безопасности:

Чтобы предотвратить загрузку и установку вирусов троянов на устройства с ОС Android, рекомендуется:

— Загружать приложения только из официальных магазинов приложений, таких как Google Play. Тщательно проверяйте отзывы и рейтинги приложений перед их установкой.

— Обновлять операционную систему и приложения своего устройства

Обновления часто включают улучшенные функции безопасности и исправления уязвимостей, поэтому важно всегда использовать последние версии программного обеспечения

— Устанавливать антивирусное программное обеспечение на свое устройство. Антивирусные приложения могут обнаруживать и блокировать вирусы трояны и другие вредоносные программы.

— Избегать подозрительных ссылок и вредоносных веб-сайтов. Не следует переходить по ссылкам из ненадежных и незнакомых источников, а также не отвечать на подозрительные сообщения или письма с просьбой предоставить личные данные.

— Регулярно проверять свое устройство на наличие вредоносного ПО. Если вы заметили необычное поведение устройства, такое как постоянные сбои, незнакомые приложения или активность без вашего разрешения, рекомендуется просканировать устройство антивирусной программой.

Следуя этим рекомендациям по безопасности, можно значительно снизить риск заражения вирусом троян на устройствах с ОС Android, сохранить безопасность своих данных и личной информации.

Как обезопасить себя от попадания трояна на компьютер

На компьютер, в основном, трояны могут попасть через интернет. В редких случаях, это происходит через внешние носители информации. Чаще всего именно пользователь сам виноват в заражении ПК вирусами. Может дойти и до полной переустановки системы с потерей важных документов.

Удаляем процесс nssm exe

Во избежание таких проблем надо придерживаться простых правил:

- Не открывать подозрительные сайты/письма, где говорится о выигрыше чего-то ценного. Письма с требованием что-то оплатить.

- Использовать антивирусы от русских компаний, например, такие как: Касперский и Доктор веб (но они будут работать в полную силу, только если куплена лицензия, тогда антивирус сможет полноценно защитить компьютер). Так как западные компании не занимаются троянами, которые на их территории не появляются. Чаще всего при заражении ПК новым вирусом или трояном защитники просто принимают вирус за обычный, не вредоносный файл, потому что его нет в базе данных.

- Делать резервные копии на съемные носители. Настроить периодическое создание контрольных точек восстановления. Благодаря этому можно будет откатить систему до момента, когда компьютер еще не заражен. И восстановить файлы можно будет даже после переустановки ОС.

Шаг 4. Запуск и настройка вируса-трояна

Определение расположения и запуск

После того, как успешно была установлена программа-троян на компьютер, необходимо определить её расположение на диске. После этого можно запустить её, используя специальные команды и утилиты.

Настройка и отправка данных

Настройка вируса-трояна зависит от целей его создателя. Обычно, после установки вируса, осуществляется настройка сетевых соединений, чтобы злоумышленник мог получить доступ к базе данных жертвы. Также может быть настроено удаленное управление системой.

В результате настройки, весь получаемый пользователем трафик будет отправляться на сервер злоумышленника. Это позволяет украсть пароли, данные банковских карт и другую информацию о жертве.

Скрытие активности

Очень важным шагом является скрытие активности вирус-трояна на компьютере жертвы. Для этого используются специальные методы, такие как изменение имени файла, маскировка процесса вируса и т.д. В итоге жертва не может догадаться о наличии вредоносной программы на своём компьютере.

Важно помнить, что установка вирусов на компьютеры других людей является преступлением и может привести к серьёзным последствиям для злоумышленника

Шаг 3. Скачивание и установка вируса-трояна

Выберите надежный и стабильный источник с вирусом-трояном

Существует множество ресурсов, где можно найти вредоносное ПО и загрузить его себе на компьютер. Не стоит выбирать первый попавшийся сайт, так как многие из них могут содержать ложные ссылки и вирусы, которые навредят вашему компьютеру. Лучше всего использовать проверенные и надежные ресурсы.

Скачайте и установите вирус-троян на компьютер

Как только вы найдете подходящий сайт с вирусом-трояном, вам нужно будет скачать файл с расширением exe, zip или rar. После этого запустите загруженный файл на своем компьютере и начните процесс установки вируса-трояна. Установите его в тайное место на вашем компьютере, чтобы его было трудно обнаружить.

Запустите вирус-троян на компьютере

После того, как вы успешно установили вирус-троян на ваш компьютер, его необходимо запустить. Чтобы это сделать, выберите соответствующую опцию в меню вашего антивируса. После этого, вирус-троян начнет свою работу, и вы сможете наблюдать за всеми процессами, которые он выполняет.

Что такое троян?

Трояны разрабатываются злоумышленниками с целью получения несанкционированного доступа к данным пользователя, кражи личной информации, установки дополнительного вредоносного ПО и многого другого.

Впервые трояны появились в конце 20-го века и до сих пор остаются одним из самых распространённых видов вредоносных программ.

Распространение троянов на сегодняшний день активно осуществляется через вредоносные сайты, электронные письма со вредоносными вложениями, заражённые файлы и уязвимости в операционной системе.

Чтобы защитить свои данные, пользователи должны быть осторожны и бдительны, не скачивать сомнительные файлы и программы, обновлять программное обеспечение и использовать антивирусные программы.

Шаг 2: Выбор трояна для андроид

- DroidJack: Мощный троян, позволяющий удаленно управлять устройством, получать доступ к личной информации и контролировать камеру и микрофон.

- AndroRAT: Простой в использовании троян, который дает возможность получить доступ к контактам, сообщениям, фотографиям и другим данным устройства.

- CyberGate: Создает обратный доступ к андроидному устройству, позволяя удаленно управлять им и собирать информацию.

- FlexiSpy: Троян, способный перехватывать сообщения, контролировать социальные сети и отслеживать местоположение устройства.

Помните, что использование троянов для несанкционированного доступа к андроидному устройству является незаконным

Перед принятием решения важно учитывать последствия и законодательство вашей страны

Подробная пошаговая инструкция по скачиванию трояна

Предупреждение: Скачивание и использование троянов является незаконной и морально неправильной деятельностью. Мы настоятельно не рекомендуем вам проводить такие действия. Данная статья предоставлена исключительно в информационных целях.

Шаг 1: Поиск и загрузка трояна

- Откройте любой интернет-браузер на вашем устройстве.

- Введите запрос «скачать троян» или «троян скачать» в поисковой строке.

- Нажмите клавишу Enter или кликните на кнопку поиска.

- Выберите один из результатов поиска, где можно скачать троян.

- Нажмите на ссылку для скачивания трояна.

- Дождитесь завершения загрузки файлов трояна на ваше устройство.

Шаг 2: Установка трояна

- После завершения загрузки откройте папку, куда были сохранены файлы трояна.

- Дважды кликните на файле, чтобы запустить установку трояна.

- Следуйте инструкциям на экране, предоставляемым установщиком трояна.

- Подождите, пока процесс установки не будет завершен.

Шаг 3: Использование трояна

- После установки троян можно будет использовать для ваших целей, таких как удаленное управление или мониторинг устройства, с которого троян был установлен.

- Однако помните, что использование трояна является незаконным действием и может повлечь за собой неприятные последствия.

Заключение: Мы написали эту инструкцию исключительно в информационных целях. Мы настоятельно не рекомендуем вам скачивать или использовать трояны, поскольку это противозаконно и недостойно этичных норм поведения в сети.

Определяем IP

Сначала нам (то есть нашему трояну) нужно определиться, где он оказался. Важная часть твоей информации — IP-адрес, по которому с зараженной машиной можно будет соединиться в дальнейшем.

Начнем писать код. Сразу импортируем библиотеки:

Обе библиотеки не поставляются с Python, поэтому, если они у тебя отсутствуют, их нужно установить командой .

info

Код получения внешнего и внутреннего адресов будет таким. Обрати внимание, что, если у жертвы несколько сетевых интерфейсов (например, Wi-Fi и Ethernet одновременно), этот код может вести себя неправильно.

Если с локальным адресом все более‑менее просто — находим имя устройства в сети и смотрим IP по имени устройства, — то вот с публичным IP все немного сложнее.

Я выбрал сайт , так как на выходе нам выдается только одна строка — наш внешний IP. Из связки публичный + локальный IP мы получим почти точный адрес устройства.

Вывести информацию еще проще:

Никогда не встречал конструкции типа ? Буква означает форматированные строковые литералы. Простыми словами — программные вставки прямо в строку.

info

Строковые литералы не только хорошо смотрятся в коде, но и помогают избегать ошибок типа сложения строк и чисел (Python — это тебе на JavaScript!).

Финальный код:

Запустив этот скрипт, мы сможем определить IP-адрес нашего (или чужого) компьютера.