Немного о прокси серверах для брутфорса

Любой уважающий себя хакер прежде всего думает о том, как защитить себя

А так как то, что он делает, совершенно незаконно, то этому нужно уделить особое внимание. Мы уже знаем, что такое брут, а теперь хотелось бы сказать, как работает прокси-сервер

Он позволят оставаться незамеченным во время взлома учётных записей. Простыми словами, IP-адрес остаётся неизвестным. Это и есть основная защита людей, взламывающих чужие аккаунты.

Но это еще далеко не всё. После того как учётная запись была взломана, на неё нужно зайти. Но даже имея правильный логин и пароль, иногда сделать это непросто. Например, изменение IP-адреса влечёт отправку защитного кода на почту или телефон, такая система успешно используется компанией Valve, в частности для защиты их продукта под названием Steam. Конечно, уже стало понятно, для брута. Следовательно, мы можем войти в любой аккаунт и не вызвать совершенно никаких подозрений, что и делает преступление идеальным.

TSGrinder

Сайт:

Платформа: Windows

Одна из немного утилит для подбора пароля для подключения к удаленному

рабочему столу винды по протоколу RPD. Задачу такого перебора сильно осложняет

шифрованное соединение и обмен ключами: сымитировать подобный криптообмен

данными достаточно трудно. Вторая загвоздка заключается в отсутствии к RPD

консольного режима. Но умельцы, однако, нашли способ обойти оба ограничения —

использовать стандартные средства для работы по RDP и эмулировать ввод

логина/пароля, как будто это делает сам пользователь.

За одно такое подключение тулза проверяет несколько паролей. TSGrinder может

проверить 5 паролей за одно подключение, переконнетиться и проверить пять

следующих. Одновременно с этим тулза поддерживает несколько потоков.

Основной способ атаки заключается в переборе паролей по словарю, однако также

поддерживает некоторые интересные фичи, например, так называемые

l337-преобразования, когда буквы латинского алфавита заменяются на цифры.

Забавно, что после запуска тулзы с нужными параметрами, на экране появляется

окно RPD-клиента и ты видишь, как программа перебирает разные варианты, сообщая

о результате в консоли.

Для работы утилиты необходимо установить Microsoft Simulated Terminal Server

Client tool, которую также называют roboclient. Его можно закачать с сайта

ftp://ftp.microsoft.com/ResKit/win2000/roboclient.zip.

THC-Hydra

Сайт:

freeworld.thc.org/thc-hydra/

Платформа: Windows, Unix

Аббревиатура THC в названии программы — уже гарант качества. Но этот проектTHC-Hydra надолго войдет в истории хакерского движения, как один из лучших

универсальных брутфорсеров. В основе программы лежит модульная структура,

поэтому проект с самого начала быстро развивался: количество поддерживаемых

протоколов росло как на дрожжах. Сейчас с помощью гидры пароль можно подобрать к

более чем 30 протоколам, включая telnet, ftp, http, https, smb, несколькими

СУБД, и т.д. Кстати, THC-Hydra

брутит и SSH, но для этого требуется наличие библиотеки libssh.

Мощнейший брутер, однако, в виду огромного количества настроек и опций далеко

не всем покоряется с первого раза :). Если со стандартной установкой

«./configure&make&make install» справляют все, то совладать с многочисленными

ключами для запуска не так просто. В качестве примера приведу несколько основных

функций:

- -R — восстановление сессии после сбоя;

- -e ns — проверка наличия пустого пасса и пасса, равного логину;

- -C FILE — брут из файла с записями вида логин:пароль;

- -o FILE — вывод результатов работы в файл;

- -f — завершение брута после первой найденной пары логин:пасс;

- -t TASKS — количество потоков;

- -w TIME — тайм-аут (30 секунд по дефолту).

Подробнее об использовании Hydra ты можешь прочитать в нашей старой статье

«Брутфорс по-нашему!» (73

номер ][). К счастью, сами разработчики позаботились о графической части

утилиты, но она запуститься только под никсами.

Многопоточный брутфорсер для следующих протоколов: Samba, FTP, POP3, IMAP,

Telnet, HTTP Auth, LDAP, NNTP, MySQL, VNC, ICQ, Socks5, PCNFS, Cisco, SSH, ICQ.

Виды аккаунтов: фейк, брут, ретрив и иже с ними… – Двухголовый интернет-маркетинг

В последнее время на рынке имеется огромное разнообразие хаотично именованных продавцами категорий аккаунтов. Суть деления у каждого своя, однако существуют некоторые общие признаки и критерии. Данный пост предназначен для того, чтобы внести немного ясности в головы начинающих ботоводов о том, какие типы аккаунтов существуют и в чём их отличие.

На самом деле всё просто. Классификация акков по любым признакам всегда условна. Вот и давайте поделим их на основе каких-то условий.

1. По возрасту акки делаятся на:

-

Свежерег / новорег

— только что созданная абсолютно новая учётная запись, на которой не производились какие-либо значимые действия. Максимум — заполнение. Это самые уязвимые аккаунты. -

Акк с отлёжкой

— аккаунт, с которого не совершались какие-либо действия за определённый период времени. Отлёжка = пауза во взаимодействии акка с ресурсом, которому он принадлежит. -

Акк с историей

— аккаунт, совершивший какой-либо набор взаимодействий с ресурсом. Чем больше взаимодействий и чем более они разнообразны, тем богаче история.

ВАЖНО: отлежавшийся свежерег / новорег аккаунт, но без истории так и остаётся свежерегом / новорегом, но с отлёжкой.

2. По полноте заполнения акки делятся на:

-

Актив

(сокр. от «Активированный») — аккаунт, к которому привязан номер телефона, т. е.

акк прошёл процедуру активации по СМС. -

Неактив

(сокр. от «Неактивированный») — аккаунт без привязанного номера телефона.

3. По способу получения акки делятся на:

-

Авторег

— аккаунт (любой по возрасту и полноте заполнения), зарегистрированный специальным софтом в автоматическом режиме. -

Саморег

— аккаунт (любой по возрасту и полноте заполнения), зарегистрированный вручную. -

Брут

— слабозащищённый аккаунт (как правило, с историей, но любой по полноте заполнения), доступ к которому был получен путём подбора логина и пароля специальным софтом в автоматическом режиме. -

С фейка

— аккаунт (как правило, с историей, но любой по полноте заполнения), доступ к которому был получен путём обмана владельца с помощью фейковых страниц. -

Ретрив / Без хозяев

— отлежавшийся аккаунт, полученный путём брута или с фейка и на который «забил» его владелец за период отлёжки, и чем дольше была отлёжка, тем качественнее акк, тем меньше вероятность, что он понадобится своему прежнему хозяину. Это самые стабильные акки, как правило, с историей, но любые по полноте заполнения.

ВАЖНО: минус акков с брута и с фейка в том, что активные владельцы при обнаружении подозрительных действий со своего акка меняют пароль и такой акк становится недоступным. Плюс же заключается в том, что они очень дешевы

Ретрив перекрывает этот минус настолько, насколько это возможно. Т. е.

часть ретрива (порядка 10−15%) всё равно будет восстановлена, в результате чего доступ к акку будет утрачен, а у части (5−10%) будет отвязан номер телефона, из-за чего он превратится в неактив, но им можно продолжать пользоваться, в т. ч.

привязать свой собственный номер телефона (через шлюз или свою симку)

и превратить в актив. При этом чем меньше процент отсева ретрива после покупки, тем качественнее ретрив и, соответственно, дороже. Именно поэтому нельзя сказать точно сколько должен стоить качественный ретрив. Если речь идёт чисто о затратах без учёта истории и пузомерок (друзей, групп, записей на стене и т. д.

), то минимум 15−20 руб. Максимум — без ограничений.

Ну и, само собой, аккаунты можно поделить по множеству прочих менее значимых признаков: по полу (М и Ж), по наличию аватара (есть или нет), по количеству друзей (0−50, 51−100, 101−200 и т. д.

), по количеству записей на стене, по наличию аудио и видео и т. п.

Крупнейшие кибер-инциденты 2022 и 2023 годов

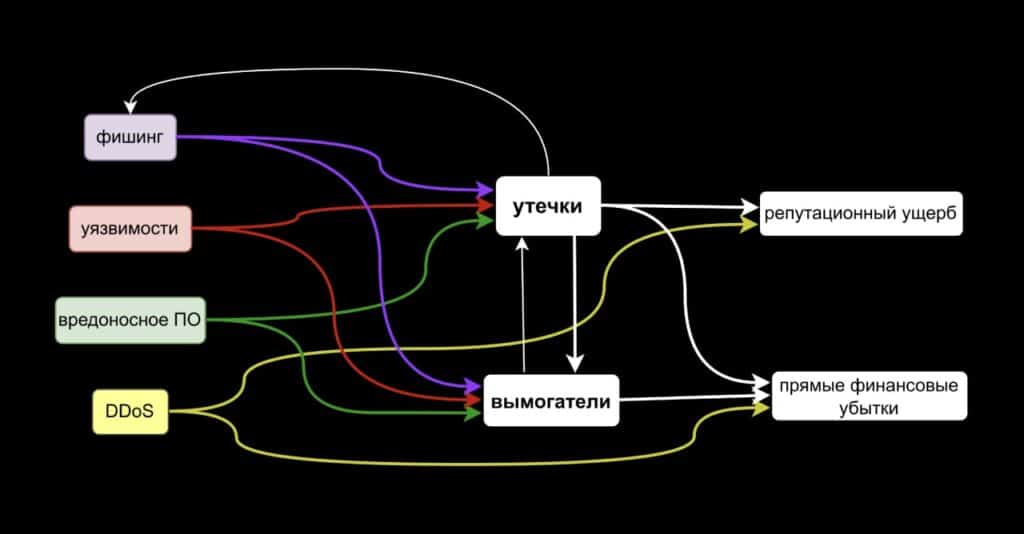

Количество кибератак и киберпреступников по всему миру активно растет. Они кооперируются, создают крупные преступные корпорации, адаптируются к новым изменениям, ищут новые возможности и используют все более сложные модели атак. Как и несколько последних лет подряд, из всех киберинцидентов чаще всего случаются атаки приложений-вымогателей (программ-вымогателей) и несанкционированный доступ к данным – утечки данных.

В то же время, эти и другие инциденты связаны между собой в своеобразные технологические процессы и жизненные циклы. Например, киберпреступники используют утечки данных для последующих атак, в частности, атак программ-вымогателей, а их владельцы, в свою очередь, направляют средства на финансирование шпионских и других вредоносных приложений, ботнетов и атак других видов.

За 2022 и 2023 годы произошли поразительные по своему масштабу киберпреступления, которые стоили компаниям и странам миллиарды долларов. Мы собрали информацию о самых убыточных кибератаках за 2022 и 2023 годы.

Крупнейшие жертвы кибератак за 2022 и 2023 годы

| Жертва кибератаки | Последствия |

| 2022 год | |

| Коста-Рика | убытки составляют 1,3 млрд долларов США (30 миллионов USD в день за полтора месяца) |

| Axie Infinity (Ronin Network) | похищено 600 миллионов долларов США |

| Binance | похищено 570 миллионов долларов США |

| Wormhole token bridge | похищено 321 миллион долларов США |

| Common Spirit Health | убытки составляют 160 миллионов долларов США |

| Medibank | убытки компании за 2022 и 2023 годы составляют 46,4 миллиона долларов США, и прогнозируемые убытки будут достигать 80 миллионов долларов США |

| Neopet | похищена личная информация 69 миллионов человек |

| похищена личная информация о 5,4 миллиона пользователей | |

| Advocate Aurora Health | похищена личная информация 3 миллионов пациентов |

| Optus | раскрыты идентификационные номера 2,1 миллиона клиентов |

| Красный Крест | похищена личная информация о 515 тысячах человек, включая их локацию |

| Министерство национальной обороны Португалии | похищены конфиденциальные документы НАТО |

| Сайты аэропортов | взломаны сайты 23 аэропортов США, Японии, Эстонии и Литвы |

| 2023 год | |

| MOVEit | от утечки информации пострадало 2393 организации и ориентировочно от 69 до 73,8 миллиона человек |

| DarkBeam | похищено более 3,8 миллиарда электронных ящиков пользователей с паролями |

| 23andMe | похищены потенциально миллионы наборов данных ДНК (точное количество не определено) |

| Johnson Controls International | похищено более 27 ТБ корпоративных данных и зашифрованы виртуальные машины компании VMWare ESXi |

| Barts Health NHS Data Breach | утечка 7 ТБ данных |

| Tampa General Hospital | похищены медицинские данные 1,2 миллиона пациентов |

Кто и как именно больше всего страдает от киберпреступников?

Больше всего пострадали отрасли финансов, здравоохранения, ИТ и промышленность государственного сектора.

2023 год становится еще одним рекордным годом для программ-вымогателей. Их обнародованное количество выросло на 49% по сравнению с 2022 годом. В то же время, неизвестно, сколько существует нераскрытых атак или тех, которые по определенным причинам не разглашаются.

Также в этом году зафиксировано большое количество атак, целью которых было похищение данных.

Отраслевая статистика кибербезопасности

Кибербезопасность отрасли здравоохранения

- За последние четыре года количество крупных нарушений, связанных со взломами, увеличилось на 239% (Главный исполнительный директор в области здравоохранения).

- В начале 2023 года средний объем утечки медицинских данных составил почти 11 миллионов долларов (на 8% больше, чем годом ранее. (IBM через главного исполнительного директора по здравоохранению).

- 27% киберинцидентов в сфере здравоохранения были связаны с бэкдор-атаками (IBM Security X-Force 2023).

- В киберинцидентах, связанных со здравоохранением, разведывательные действия – когда злоумышленники ищут уязвимости и ценные данные — были ведущим видом воздействия, составив 50% всех наблюдаемых случаев, что подчеркивает критический характер обнаружения угроз на ранней стадии в этом секторе (IBM Security X—Force 2023).

- В США 88 миллионов человек пострадали от утечки их личной медицинской информации, что на 60% больше, чем в 2023 году (главный исполнительный директор в области здравоохранения).

- Из 40 миллионов медицинских записей, обнародованных в первой половине 2023 года, почти 50% были раскрыты из-за атак, направленных на сторонних деловых партнеров поставщиков медицинских услуг (Healthcare Dive).

- 70% медицинских учреждений перешли в облако (DuploCloud).

Производство

- Во всем мире производственный сектор был наиболее целенаправленным, на него пришлось 20% всех кампаний по кибератакам (Orange Cyberdefense).

- Наиболее распространенным враждебным действием в этих инцидентах было развертывание бэкдоров, произошедшее в 28% случаев (IBM).

- Наибольший вклад в подтвержденные инциденты внес производственный сектор (32,43%), за ним следуют розничная торговля (21,73%) и профессиональные, научные и технологические услуги (9,84%) (Orange Cyberdefense).

- 65% инцидентов с промышленными программами-вымогателями в 2022 году пришлось на производство (NAM).

- Количество атак в цепочке поставок увеличилось на 600% в 2022 году (CSO).

Финансы и страхование

- В среднем в секторе финансовых услуг раскрывается 449,855 конфиденциальных файлов, причем 36,004 из этих файлов доступны каждому члену организации. Этот уровень уязвимости является самым высоким среди всех сравниваемых отраслей (Varonis).

- Финансовым организациям требуется в среднем 233 дня, чтобы обнаружить и локализовать утечку данных (Varonis).

- 74% финансовых и страховых атак привели к компрометации личных данных клиентов (Verizon).

Образование

- 29% атак на образовательные учреждения были вызваны использованием уязвимостей, а 30% – фишинговыми кампаниями в школах K-12 в 2023 году (журнал Infosecurity).

- Атаки программ-вымогателей на K-12 и высшее образование по всему миру привели к потере времени простоя более чем на 53 миллиарда долларов с 2018 по середину сентября 2023 года (Comparitech).

- В результате этих атак было взломано более 6,7 миллионов личных записей в 561 инциденте (Comparitech).

- В США 386 инцидентов с программами-вымогателями обошлись, по оценкам, в 35,1 миллиарда долларов простоя (Comparitech).

Другие отрасли

- В Северной Америке на розничную торговлю приходится 14% кибератак (IBM).

- В Северной Америке на энергетический сектор приходится 20% кибератак (IBM).

- 74% всех нарушений частично вызваны человеческими ошибками, злоупотреблением привилегиями, использованием украденных учетных данных или социальной инженерией (Verizon).

Что такое брутфорс и с чем его едят?

Привет, я бы хотел рассказать о очень интересной теме, о которой мало кто знает. Если ты ничего не понимаешь в этой сфере, добро пожаловать, сейчас я тебе всё объяснюНовичок задает себе подобные вопросы: как брутить аккаунты? где взять прокси? где скачать базу для брута? Данный материал поможет разобраться тебе в этом. А если ты вообще ничего не понимаешь, задавай вопросы

Что необходимо иметь для получения профита в этой схеме?— Софт (программы)— Прокси— Базы (емаил и пароль)— Нормальный компьютер с быстрым интернетом

— Приват. У многих софтов этого рода есть хороший функционал и скорость, поэтому они стоят некоторых денег. То есть, если хотите получить быстрый окуп затраченных средств, то смело покупайте, но учитывайте, что вам также нужны базы и прокси, которые можно получить бесплатно или купить.

Из всего вышесказанного можно сделать вывод: чтобы получить нормальный софт, не обязательно его покупать, нужно следить за последними крякнутыми и паблик софтами, когда софт только выпускают, он работает почти на уровне приват софта

Прокси также есть двух видов :— Быстрые приват прокси. Их можно без проблем найти и купить в интернете, благо, сайтов достаточно

— Медленные, но бесплатные прокси. Данные прокси выложены в паблик, соответственно, их может найти каждый, следовательно, больше нагрузка на прокси-сервер и ниже скорость чека.Советую искать всегда SOCKS4/5 прокси, т.к. их скорость в разы больше, чем у HTTP/S

Базы:Данные вопросы: где достать базу, скачать базу для брута волнуют новичков больше всего. Попытаюсь помочь вам вникнуть в это.Итак, существует множество различных способов достать почты, но напишу наиболее примитивные из них:1. Поиск софтом. С помощью определенных софитов вы сможете добыть паблик базы, возможно, часть из них мало кто чекал. Будет полезно, если вы все найденные базы таким способом будете чекать на рар (редкие) запросы (не стим, не варфейс, не ориджин) ну и в зависимости, какие базы вы ищите (РУ или забугор). Забугор лучше будет чекать на скайп, пэйпал, лигу, ибэй, ориджин. Однако этот способ помогает достать только паблик базы

2. Скачивание баз с форумов. Сейчас выкладывают, в основном, забугор базы. Немного муторный способ, так как вам нужно прокачать аккаунты на форумах, выкладывая что-то полезное от себя. Допустим, скачали базу с одного форума. прочекали ее, забрали нужное, выложили эту же базу на другой форум или раздали ненужное. Не переборщите с жадностью. Опять же, у нас получить базу будет поначалу весьма проблематично, но, после того как вы отдадите что-то полезное, вы получите за это благодарность и сможете скачивать базы из-под хайда.

4. Самый муторный способ: слив зашифрованной базы с уязвимых сайтов. Поиск сайтов делается вручную, но чаще используют дорки.Далее для слива сайтов используют мозги или Havij или Sqli dumper

Надеюсь, что после прочтения данного материала у вас станет меньше вопросов на тему «как брутить стим», «как брутить warface» и др, если кому-то это было интересно. Удачи!

Немного о прокси серверах для брутфорса

Любой уважающий себя хакер прежде всего думает о том, как защитить себя

А так как то, что он делает, совершенно незаконно, то этому нужно уделить особое внимание. Мы уже знаем, что такое брут, а теперь хотелось бы сказать, как работает прокси-сервер

Он позволят оставаться незамеченным во время взлома учётных записей. Простыми словами, IP-адрес остаётся неизвестным. Это и есть основная защита людей, взламывающих чужие аккаунты.

Но это еще далеко не всё. После того как учётная запись была взломана, на неё нужно зайти. Но даже имея правильный логин и пароль, иногда сделать это непросто. Например, изменение IP-адреса влечёт отправку защитного кода на почту или телефон, такая система успешно используется компанией Valve, в частности для защиты их продукта под названием Steam. Конечно, уже стало понятно, для брута. Следовательно, мы можем войти в любой аккаунт и не вызвать совершенно никаких подозрений, что и делает преступление идеальным.

Какие аккаунты живут дольше всех?

Давайте подведем краткий итог и составим шорт-лист по времени жизни разных аккаунтов вк.

- Ретрив актив — без хозяев

- Ретрив простой

- Неактив

- Актив, с брута

- Авторег

Поскольку у нас нет доступа к аккаунтам наших Бро Ботоводов, мы не можем составить реальную статистику времени жизни, в зависимости от видов аккаунтов. Возможно наши теоретические выкладки где-то хромают.

Где покупать аккаунты для вк — список всех магазинов можете посмотреть .

Мы были бы признательны, если Вы посоветуете своим коллегам, самые живучие аккаунты вк и где бы их покупать.

Актуальные вопросы:

Что лучше покупать в логине — почта или телефон?

Важно ли привязан телефон или нет?

В играх, соцсетях и т.п., которые были добыты незаконным путём, то есть взломаны или украдены. Безусловно, что такое брут, как он работает, понять довольно сложно, но мы с вами попытаемся это сделать. Но для начала давайте разберёмся с тем, как не стать очередной жертвой злоумышленников.

Что такое брут?

Брут (от англ. brute force — «грубая сила») в контексте аккаунтов обозначает процесс автоматизированного перебора возможных комбинаций логинов и паролей для доступа к определенному аккаунту или системе. В своей сути, брут является одним из методов взлома аккаунтов, основанном на переборе паролей.

Использование брута может быть направлено как на отдельные аккаунты, так и на массовый перебор паролей для доступа к большому количеству аккаунтов одновременно. Процесс брута нередко осуществляется при помощи специального программного обеспечения (как правило, в форме скриптов или специальных программ), которые автоматически генерируют на возможные комбинации исследуемых данных.

В зависимости от сложности паролей и длины логина, время проведения брута может варьироваться от нескольких секунд до нескольких лет. Естественно, что с каждым дополнительным символом в пароле увеличивается время его перебора.

Брут является одним из наиболее распространенных методов взлома аккаунтов, однако он имеет ряд ограничений и недостатков. Во-первых, брут требует большого количества времени на перебор всех возможных комбинаций. Во-вторых, для успешного брута необходимы достаточно слабые пароли, которые можно перебрать за разумное время. Для более сложных паролей может потребоваться использование мощных вычислительных ресурсов или других методов взлома.

Кроме того, проведение брута является незаконной деятельностью, которая может быть наказана по закону. Использование брута без согласия владельца аккаунта или системы может привести к серьезным юридическим последствиям.

Несмотря на свои недостатки и не законность, брут аккаунтов остается актуальной проблемой, требующей усиления защиты логинов и паролей, а также обновления безопасности систем и приложений.

Хинты по работе со словарями

Отбросить повторяющиеся пароли в файле-словаре можно с помощью стандартных

средство никсов. Для этого понадобится одна единственная команда:

Если ты знаешь, что политика по установке паролей не позволяет пользователям

выбирать пасс, менее чем в 6 символов длиной и содержащий как минимум одну букву

и цифру, то можно сэкономить немало времени на переборе, если предварительно

отбросить все невозможные варианты. Вместе с THC Hydra идет замечательная

утилита pw-inspector, с помощью которой из существующего словаря легко составить

новый словарик, включающий в себя только «правильные» пароли. В нашем случае это

делается так:

Особенности и риски использования аккаунта с брута

Основная особенность аккаунта с брута заключается в его несанкционированном доступе к данным пользователей. Аккаунт с брута может быть использован для незаконного доступа к личным сообщениям, финансовым данным, личной информации и другим конфиденциальным данным, находящимся в системе или веб-приложении.

Отдельно следует отметить, что использование аккаунта с брута не только незаконно, но и неэтично. Воровство личных данных может причинить серьезный вред личной жизни и хорошей репутации пользователей, а также финансовые убытки.

Риски использования аккаунта с брута включают возможность обнаружения и наказания пользователями или администрацией ресурса. Также возможно преследование по закону за безраздельное вмешательство в личную жизнь.

В целом, аккаунт с брута является незаконным и неправомерным способом доступа к чужим данным. Использование такого аккаунта сопряжено с высокими рисками и серьезными последствиями для пользователя.

Следственные методы против аккаунта с брута

Для борьбы с аккаунтами с брута, организации могут использовать различные следственные методы, направленные на обнаружение и наказание злоумышленников:

|

1. Мониторинг активности Специально разработанные программные инструменты могут отслеживать активность на сайте или в приложении и обнаруживать подозрительные действия, такие как множество неудачных попыток входа или необычная активность в определенное время суток. |

|

2. Анализ журналов Системные журналы и логи могут содержать информацию о попытках неавторизованного доступа и других подозрительных действиях. Анализ этих журналов может помочь в выявлении злоумышленников и определении их методов. |

|

3. Использование систем защиты Системы защиты, такие как фаерволы и системы интеллектуального обнаружения вторжений (IDS), могут обнаруживать попытки брутфорса и заблокировать доступ злоумышленников. |

|

4. Контроль доступа Системы контроля доступа позволяют ограничивать доступ к аккаунтам с использованием различных методов аутентификации, таких как сильные пароли, двухфакторная аутентификация или биометрические данные. |

|

5. Координация с правоохранительными органами Если аккаунт с брута причинил серьезный ущерб, организация может обратиться за помощью к правоохранительным органам. Сотрудничество с полицией или специализированными службами позволяет провести более глубокое расследование и возможно идентифицировать и привлечь к ответственности злоумышленников. |

Какие аккаунты вк бывают?

Давайте сначала разберемся в терминологии продавцов.

-

Актив

— значт, что аккаунт активирован по телефону. -

Неактив

— заброшенный аккаунт, на который владелец давно не заходил. -

Привязка по телефону

— аккаунт привязан к телефону. У аккаунтов без привязки по телефону капча сопровождает чуть ли не каждое действие. -

Ретрив

— аккаунты чаще всего получают восстанавливая доступ к ним с почты, на которую они зарегистрированы. -

Без хозяев

— это ретрив-актив (аналог авторега, только пользователи сами регали свои акки и пользовались ими) -

С фейка

— аккаунты, доступ к которым получают путем обмана с помощью фейковых страниц. -

Отлежка

— время с момента смены пароля (т.е. когда меняешь пароль, пользователь теряет доступ к аккаунту, чем больше прошло времени с момента смены пароля, тем меньше вероятность что аккаунт будет восстановлен обратно. Другим словам акк заброшен)

Теперь давайте разберем плюсы и минусы каждого типа аккаунтов.

Ретрив аккаунты вконтакте

Retriv (ретрив) аккаунты VK.COM — дословно переводится, как восстановленные аккаунты. В вконтакте зарегистрировано много миллионов аккаунтов и часто люди теряют доступ к своим аккаунтам. Ретрив аккаунты чаще всего получают восстанавливая доступ к ним с почты, на которую они зарегистрированы. Ретривы делятся на 2 вида:

Простой ретрив

— когда восстанавливается только пароль для доступа к аккаунту, без смены данных и у владельца есть шанс вернуть свой аккаунт назад.

Сложный

— когда аккаунт перепривязывают к другой почте и телефону.

То есть по факту, при покупке такого аккаунта, вы получаете реальные анкеты с хорошей поведенческой историей, зарегистрированные с уникальных ip и мас адресов. У таких аккаунтов есть реальные друзья, подписчики. Частенько попадаются аккаунты администраторов групп или пабликов.

С фейка вк

Fake (фейк) — дословно переводится как «подделка». Аккаунты «с фейка» получаются путем создания поддельных копий страницы логина Вконтакта или просто сервиса(где якобы раздают бесплатные стикеры, подарки и голоса вконтакте), где необходимо предоставить свой логин/пароль от вк. Доверчивые пользователи оставляют свои данные, а мошенники собирают их логины и пароли. Т.е. покупая такой аккаунт — вы получите доступ к профилю живого человека, но в тоже самое время он сам может сидеть в сети и получить полный доступ к профилю у вас не выйдет. Иногда такие аккаунты разделяют на актив и неактив. Время жизни актив аккаунтов минимальное, поскольку пользователь замечая подозрительную активность просто меняет пароль.

Аккаунты с брута

Это аккаунты, к которым получили доступ путем подбора пароля. По статистике в мировом интернете 1000 комбинаций пароля подходят к 80% аккаунтов. Поэтому если у вас пароль «qwerty» или «йцукен», то будьте готовы к тому, что в один прекрасный момент вы не сможете зайти в свой профиль или он будет заблокирован за спам или накрутку. По качеству — этот тот же самый аккаунт с фейка, т.к. доступ к нему владелец может восстановить довольно быстро. Пользоваться такими аккаунтами не советуем.

Авторег аккаунты вк

Авто

матически зарег

истрированные аккаунты — это страницы, созданные путем массовой регистрации. Как правило они регистрируются специальными устройствами, куда можно вставить 50-100 симкарт и зарегистрировать до тысячи аккаунтов. Иногда они все аккаунты вступают друг к другу в друзья и им присваиваются аватарки, чтобы при продаже они больше походили на живые. Уникальной истории поведения у авторегов, как у ретрива нет никакой. В добавок они регистрируются с подозрительных для соц. сети айпишников. Поэтому такие аккаунты с самого рождения у социальной сети на особом счету. Срок жизни таких аккаунтов минимален. Пользоваться такими аккаунтами не советуем.

Что из себя представляет основа для брута

Бесспорно, платформа не будет работать, если нет данных. Так, если ей не из чего выбирать пароли, то делать данного она не будет. Основа – это комплект паролей и логинов. Чем обширней данный перечень, тем больше шансов того, что аккаунт будет взломан.

Многое зависит и от того, какие комбинации в ней находятся, другими словами чем грамотней она составлена, тем лучше. Также отметим, что основа содержит не только лишь пароли, но также и логины, в связи с тем что брутфорс, что в переводе с английского обозначает «топорная мощь», может синхронно выбирать и то и это. Если нужны базы для брута зайдите на сайт mailpwd.net.

Стоит отметить, что сам документ, в котором лежат все записи, довольно большой. Максимальная протяженность комбинации — 3 буквы и числа, предельная — 8-16 исходя из программы и ее версии. Выбор стартует с буквы «А» и кончается заключительной буквой английского или русского алфавитов. Вот на самом деле вся информация по базам, которая вполне может быть вам нужна.

Кому и для чего это необходимо?

На этот вопрос совершенно точно ответить трудно. Люди в виду причин стараются открывать аккаунты. Это вполне может быть просто развлечение, стремление прочитать посторонние послания, посылать ненастоящие известия и т. п. Дело в том, что это нелегально. Кроме данного, брут можно назвать самым истинным воровством, а за это необходимо отвечать. Настойчиво не советуется заниматься такими делами, к тому же временами это пустейшая потеря времени.

Даже если аккаунт взломан, то его просто и быстро можно восстановить. В особенности просто это сделать, если вы при регистрации показывали настоящие данные. Что касается учеток, сделанных по-быстрому, то вернуть их назад будет намного труднее. Однако, практика показывает, взломщиками такие аккаунты не ценятся. Нет резона брать у кого-то учетную запись или почту, которая не имеет ничего необходимого, и про это не надо еще раз рассуждать.

Заключение

Исходя из всего вышесказанного, можно сделать определённые выводы. Учётную запись нужно использовать только на персональном компьютере, когда доступ посторонних людей исключён. Это же касается и подключений к бесплатным Wi-Fi, так как существует вероятность перехвата потока данных и последующей кражи вашего аккаунта. Так как вы уже знаете, брут, то и защититься вам будет гораздо проще. Как говорится, кто осведомлён, тот вооружен. Запомните, что то, насколько хорошо защищена ваша учётка, зависит только от вас. Если вы всё сделали правильно, то не нужно лишний раз беспокоиться, и вряд ли вам нужно будет знать, что такое брут аккаунта, и нюансы работы программы.

данный момент

1. Брутфорс (bruteforce)

— определённо, самый популярный способ брута аккаунтов. Данный тип брута весьма долгий, но благодаря этой длительностью он является весьма мощным. Фишка данного способа в том, то что вы обязательно подберёте нужный вам пароль с помощью «настройки» вашей программы. Но вопрос заключается в том, когда именно вы получите «good» результат.

2. Словарная атака (dictionary attack)

— при данном способе брута у вас в файлике уже указаны необходимые пароли. Допустим, если у вас имеется 1 логин и 100 вероятностей паролей, то брут будет проверять все пароли до тех пор, пока не будет валидный. А если валидного не оказалось — он вам это скажет.

3.Использование готовых баз для брута.

Подобные базы продаются только в специальных магазинах — ищите по ключевому запросу «готовые базы для брута». Фишка в том, то что эти базы являются свежими и сливаются с других всевозможных сайтов. Поэтому весьма высокая гарантия того, что будет много «good» запросов.

Способы защиты от брута.

-используйте сложные пароли

, включая разный регистр и символы. Например: jhsd79^@1y78AYT1#. Подобные пароли можно записывать в блокнот — вполне надёжный способ. Только если ваш компьютер не попадёт какой-нибудь троян и не украдёт этот самый файлик с блокнотиком. Но тут уже будет ваша проблема — не нужно качать всё то, что видете в интернете.

— используйте разные пароли для разных сайтов и аккаунтов

. Аналогичная схема: сложный пароль + отличающийся = защита.

— не скачивайте всякую хрень из интернета

. Тут и без брута могут украсть ваши данные. Смотрите инфу выше.

Многие программы для брута не любят современные антивирусные программы. На самом-то деле — никакой беды в этом нет, просто отключаете антивирусник и скачиваете нужную вам

Брут

селение в Правобережном районе Северной Осетии; расположено в долине р.Камбилеевка (правый приток р.Терек). Топоним переводится с осетинского, как «ров». Более древнее название селения – Санаты хау – «селение Шанаевых» (осет.). Шанаевы – первопоселенцы этого села.